Définition du protocole

De manière générale, la surveillance réseau consiste à utiliser les protocoles de communication disponibles pour obtenir des informations sur l’état de nos systèmes de communication, des routeurs aux lignes fixes ou aux téléphones mobiles. Dans cet article, nous allons traiter de l’un des protocoles les plus utilisés et découvrir comment en faire bon usage pour obtenir des informations sur ce que vous devez savoir avant de commencer à utiliser une surveillance SNMP. Par définition SNMP signifie Simple Network Management Protocol, ou Protocole Simple d’Administration de Réseau, en français. Relatif à la couche application, il permet l’échange d’informations générales sur les différents périphériques du réseau.

Le protocole SNMP a deux façons de travailler : la scrutation et les traps. La scrutation consiste à envoyer des requêtes distantes de manière automatique ou à la demande, en effectuant une opération de requête synchronisée. Les traps sont des messages envoyés par des appareils SNMP à une adresse configurée en fonction de modifications ou d’événements, de manière désynchronisée. Lors de la configuration d’un système de surveillance SNMP, nous utiliserons les deux modes de fonctionnement du protocole. De plus, ce protocole a trois versions: 1 (SNMPv1) et 2 (SNMPv2), les plus utilisées dans les environnements professionnels. La version 3 (SNMPv3) offre des options de sécurité supplémentaires mais son utilisation n’a pas été vulgarisée.

Surveillance de la scrutation SNMP

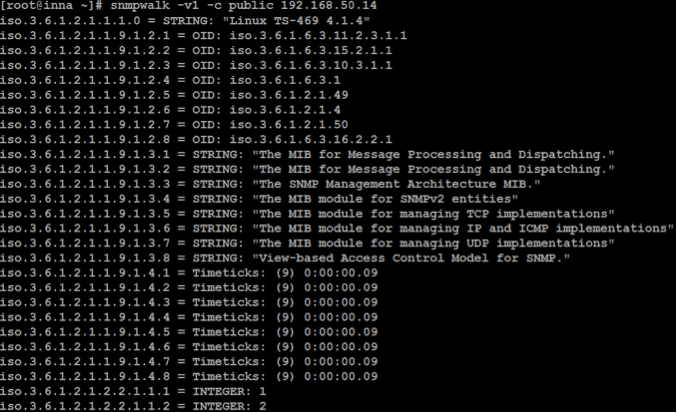

Ce protocole fonctionne en lançant une vérification sur une adresse IP mais il nécessite un paramètre particulier : la communauté SNMP. Il s’agit d’une chaîne alphanumérique utilisée pour autoriser l’opération, en ajoutant une barrière de sécurité. Lorsque nous lançons une vérification SNMP sur un périphérique compatible, nous obtenons une liste contenant de nombreuses informations, difficiles à interpréter aux premiers abords :

# snmpwalk -v 1 -c public 192.168.50.14

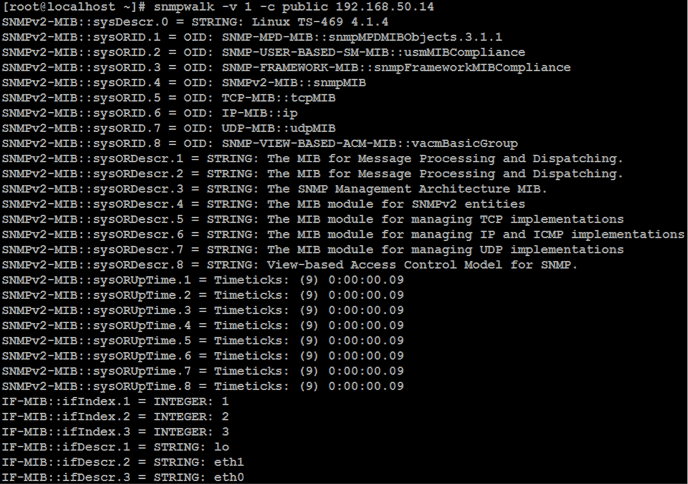

Chacune des lignes renvoyées par snmpwalk possède un OID ou un code d’identification d’objet et correspond à une donnée précise du périphérique. Pour mieux comprendre à quoi correspondent les valeurs renvoyées par le contrôle SNMP, nous pouvons installer les MIB correspondantes du fabricant dans le système à partir duquel nous effectuons le contrôle. Ces MIB sont des bibliothèques qui traduisent ces chaînes numériques en un format humain lisible, permettant l’interprétation de la nature de l’information.

Dans le cas suivant, nous voyons les informations renvoyées par une vérification SNMP lors de l’installation des MIB correspondantes :

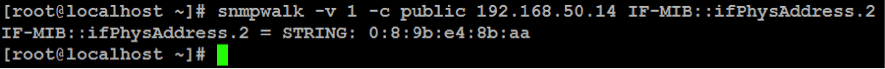

Il existe également des sites Web sur lesquels on peut consulter chacun de ces OID en cas de doute. Si nous connaissons les OID que nous voulons surveiller, nous pouvons exécuter la requête en indiquant le code alphanumérique après l’adresse IP en question, de la manière suivante :

# snmpwalk -v 1 -c public 192.168.1.50 IF-MIB :: ifPhysAddress.2

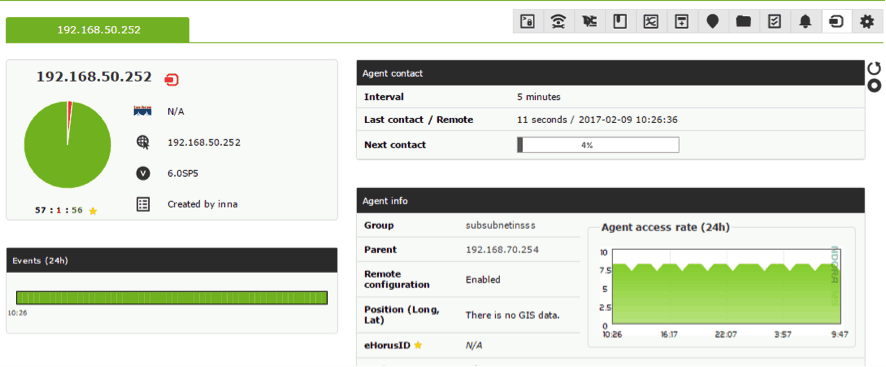

De cette façon, la sortie ne montrerait que les valeurs de l’objet SNMP consulté. Ainsi, si nous disposons d’un outil de surveillance, nous pouvons refléter ces informations dans les différentes vérifications. Dans notre cas, nous avons créé une surveillance SNMP basique de certains des périphériques avec Pandora FMS; le résultat ressemblera à ceci :

Alertes Scrutation SNMP

Une fois que nous collectons des informations dans les modules via la scrutation SNMP, nous pouvons créer des alertes dans Pandora FMS pour ces modules, en exécutant les actions de manière proactive en fonction des seuils configurés dans nos contrôles. L’opération est identique aux alertes de tout autre module dans Pandora FMS.

Surveillance des traps SNMP

Pour la surveillance SNMP utilisant des traps, nous devons dans un premier temps configurer nos périphériques pour qu’ils envoient le trap lorsque les conditions spécifiées sont remplies et, dans un second temps, un outil qui puisse collecter le trap SNMP reçu, soit une machine avec les services nécessaires, soit un logiciel de surveillance. La configuration des périphériques SNMP pour l’envoi de traps s’effectue différemment selon le fabricant et le périphérique, généralement à partir d’une interface de gestion accessible via un navigateur et son adresse IP.

La réception des traps peut être effectuée sous Linux à l’aide du démon snmptrapd, qui peut être installé de cette manière, par exemple dans les systèmes CentOS :

# miam installer net-snmp-utils net-snmp-libs net-snmp

Dans notre cas, nous utiliserons Pandora FMS pour la réception et le traitement des traps SNMP. Si un serveur Pandora FMS est déjà installé, nous n’aurons pas besoin de nouvelles dépendances, mais nous devrons activer la réception des traps SNMP ; Pour cela, nous rechercherons le paramètre snmpconsole dans le fichier pandora_server.conf et l’activerons de la manière suivante :

snmpconsole 1

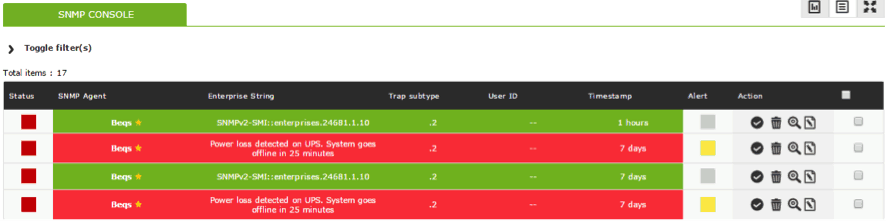

Une fois la console de traps SNMP activée, Pandora FMS pourra les recevoir et les traiter, comme indiqué dans la section correspondante :

Pour s’assurer que les traps arrivent correctement, vous pouvez consulter le fichier journal correspondant, généralement : /var/log/snmptrapd.log.

Alertes d’interruption SNMP

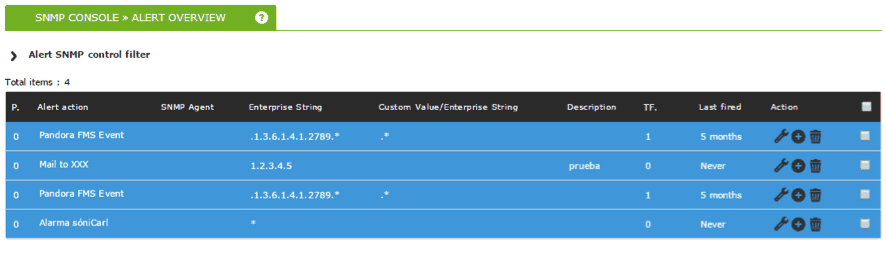

Nous pouvons également configurer des alertes pour la surveillance SNMP à l’aide des traps que nous préparons. Dans ce cas, l’opération ne sera pas comme pour n’importe quel autre module, comme c’était le cas pour les modules de traps SNMP, mais elle sera basée sur des règles de filtrage. Grâce à ces règles, nous pouvons identifier les traps provenant d’un périphérique particulier, filtrer par le contenu du trap, l’OID, la chaîne de texte dans son contenu, etc.

Dans la capture d’écran suivante, nous voyons plusieurs alertes SNMP créées avec différentes options de filtrage et actions prouvant que tout fonctionne correctement :

Pour conclure, rappelez-vous que Pandora FMS est un logiciel de surveillance flexible, capable de surveiller vos appareils, infrastructures, applications, services et procédures commerciales.

Souhaitez-vous en savoir plus sur ce que Pandora FMS peut vous offrir ? Découvrez-le en visitant le site : https://pandorafms.com/fr

Ou vous pouvez également envoyer vos questions sur Pandora FMS. Pour cela, il vous suffit de remplir le formulaire de contact.

Pour plus d’informations.

N’hésitez pas à envoyer vos questions. L’équipe de Pandora FMS se fera un plaisir de vous aider !

L’équipe éditoriale de Pandora FMS est composée d’un groupe de rédacteurs et de professionnels de l’informatique ayant un point commun : leur passion pour la surveillance des systèmes informatiques. L’équipe éditoriale de Pandora FMS est composée d’un groupe de rédacteurs et de professionnels de l’informatique ayant un point commun : leur passion pour la surveillance des systèmes informatiques.