Soy usuario asiduo de Pandora FMS desde hace años y lo mejor que puedo decir de ellos es que siempre tienen algo nuevo para sumar a mi aprendizaje. Hoy, por ejemplo, redescubrí el segundo factor de autenticación en Pandora FMS.

*Y lo hice, en parte, por este artículo ya publicado en el blog

A pesar de que me dedico a programar (y es lo que más me gusta hacer), yo soy más de la Web 2.0 que de la Web 3.0 porque considero que se ha abusado demasiado de esta última.

En la 2.0 la comunicación es bidireccional y al mismo nivel, en la 3.0 cuando uno indaga algo le responden:

«¿Y quién lo pregunta?»,

Habiéndose aprovechado ya, de forma inconsulta, claro, de revisar nuestra geolocalización por medio de nuestra dirección IP.

No contentos con eso, en fin, nos pegan una etiqueta como si fuéramos ganado digital…

*Y no, no soy un paranoico, ¡varios países a nivel mundial están modificando sus leyes nacionales al respecto de la privacidad! (Por eso yo uso principalmente el buscador DuckDuckGo).

Tampoco iría yo hacia atrás para quedarme en la Web 1.0; en aquella época, años 1970 y 1980 (mi juventud), éramos demasiado inocentes.

*Por ejemplo, durante muchos años la contraseña para lanzar las armas de destrucción masiva estadounidenses fue simplemente el cero repetido ocho veces…

Evidentemente que necesitamos sistemas más robustos de autenticación. Y uno de ellos provino, no de un programador sino de un empresario con mucha visión de futuro, Kenneth P. Weiss.

Su aporte fue esencial para el mundo y para el tema que tratamos hoy aquí.

Cómo hablar sobre cifrado y seguridad da para escribir libros enteros, mejor entremos ya en materia.

Conoce el segundo factor de autenticación en Pandora FMS

Es importante distinguir lo que es un segundo factor de autenticación y la autenticación en dos pasos.

Muchas entidades bancarias nos obligan a agregar varias preguntas de seguridad que ellos utilizan tras haber introducido nuestra contraseña. De manera aleatoria escogen una o más de ellas y debemos responder. El asunto está en que siempre son cosas que sabemos.

Un segundo factor de autenticación es “lo que tienes’‘.

Ahí está la genialidad del señor Weiss. ¿Cómo autenticar ese “algo que tenemos”?

Pues respondiendo mal y pronto: por medio de claves públicas y claves privadas. Tal como hacemos en nuestro ordenador desde hace años.

Ahora bien, la tecnología de segundo factor de autenticación ha evolucionado y ahora también incluye, de manera bastante frecuente, las identificaciones biométricas. Vamos, “lo que eres”.

Mi teléfono móvil, por ejemplo, incluye lectura de huellas digitales. Pero también valdría una identificación facial basada en infrarrojos para detectar por calor las venas y arterias de nuestra cara.

*Ni siquiera los gemelos idénticos de un mismo óvulo tienen igual distribución sanguínea.

Más recientemente se ha agregado otra categoría: lo que haces.

La manera en la que cantas o cómo realizas un gesto. Incluso la velocidad de tu tecleo, pausas incluidas, y mucho más.

En todos estos casos se trata de una capa de seguridad adicional. Para ser considerado como segundo factor de autenticación se debe usar al menos dos de ellos.

Las siglas MFA son utilizadas cuando se emplean tres o cuatro de los métodos mencionados.

Por último, es importante señalar el caso de los dispositivos de hardware como segundo factor de autenticación: YubiKey o el tan de moda Trusted Platform Module version 2.0 (TPM 2.0).

Mecanismo de funcionamiento

Como dije, todo va en el par de llaves privada y pública.

En pocas palabras, se genera una clave privada la cual se comparte con nosotros los usuarios y cuando llega el momento de usarlo se toma la fecha y la hora y se calcula una clave pública.

Esa clave es válida únicamente durante un período de tiempo, digamos un minuto, y será la que entreguemos para identificarnos.

En el sitio donde vayamos a entrar, donde se generó dicha clave privada, se hace lo mismo, se calcula la llave pública también para ese período de tiempo y se compara con la que entregó al usuario en ese momento.

Por supuesto, esto es muchísimo más complejo que como lo estoy describiendo, pero como bien dijo Leonardo da Vinci: “La sencillez es la máxima sofisticación”.

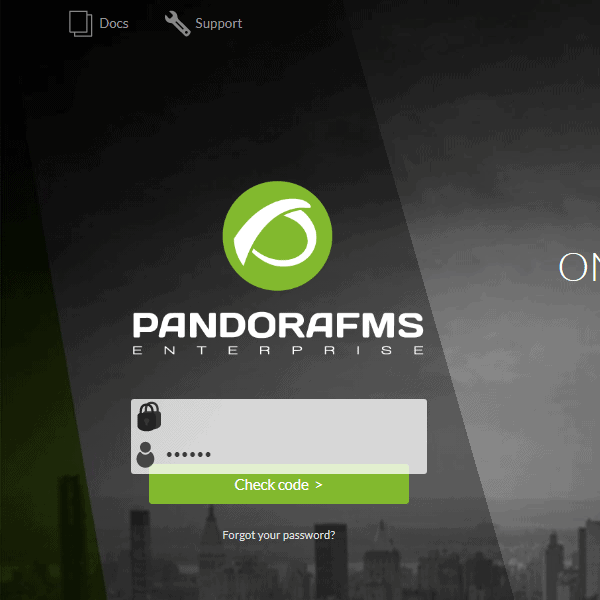

Pandora FMS y Google Authenticator

En Pandora FMS se ha escogido a Google Authenticator, lo cual no es de sorprender, porque esta empresa Alphabet Inc. lleva ya más de veinte años en nuestras vidas y se ha convertido en “el elefante en la sala”.

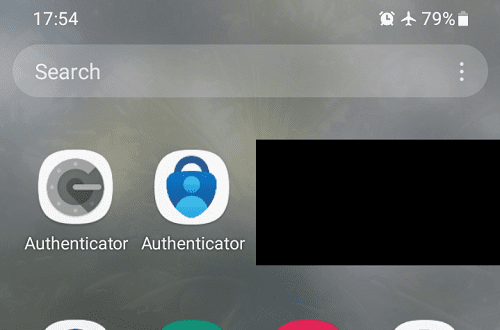

Por supuesto, también existen muchas otras como LastPass Authenticator o Microsoft Authenticator.

En la documentación oficial de Pandora FMS se explica muy bien cómo configurar el segundo factor de autenticación, sin embargo, yo tengo algo que agregar.

El segundo factor de autenticación no es, en sí, un respaldo de contraseñas robustas. Debemos usar contraseñas robustas para que tengamos un período de tiempo de al menos un mes (y deberíamos cambiarlas mensualmente).

*Si se produce una fuga del hash de nuestra contraseña, al ser robusta los ladrones tardarán más de un mes en descifrarla y antes de que eso suceda ya la habremos cambiado nosotros mismos.

• Ambos autenticadores que probé pueden tranquilamente trabajar fuera de línea porque dependen de la hora y la fecha como expliqué.

*Sin embargo si ocurre algún improbable problema con la hora y fecha en nuestro móvil, Google Authenticator tiene la opción de sincronizar en línea sin afectar para nada la hora y fecha del aparato.

• No todo es miel sobre hojuelas: Yo también imprimo códigos de respaldo que almaceno en lugar seguro para los correos en gmail.

*Para descargar el Google Authenticator pedirán implementar el segundo factor de autenticación para el correo.

Una vez se desee iniciar sesión en un dispositivo nuevo, se puede usar la opción “Intentar otros métodos” e ingresar uno de los códigos de respaldo de 8 dígitos. Recordad tachar dicho código de la lista porque solamente se pueden usar una sola vez.

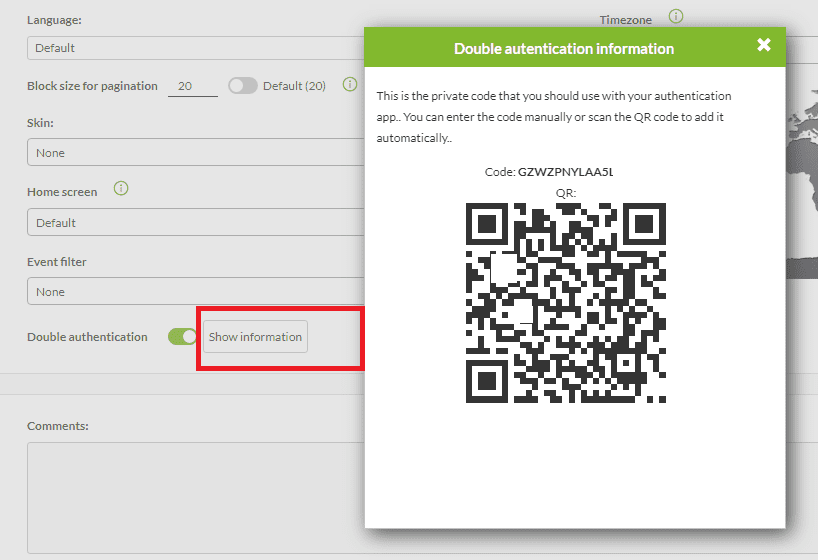

• Desde nuestro perfil de usuario en Pandora FMS, justo al lado del botón para desactivar el segundo factor de autenticación, se encuentra el botón “Mostrar información”, el cual permitirá mostrar de nuevo el código privado para agregarlo a un dispositivo adicional de respaldo.

*Pongamos por caso que se haya descargado por completo la batería de nuestro móvil principal: ahorramos tiempo para ingresar a Pandora FMS con el dispositivo de respaldo.

• Tiempo es precisamente una de las quejas más frecuentes en el uso del segundo factor de autenticación, ya que tardamos más en ingresar.

*Pero, tranquilos, me despido con el dato reconfortante que esperabais:

¡El 80% de los intentos de forzar nuestras cuentas se puede evitar con el uso de un segundo factor de autenticación!

Recursos

Librería de plugins Pandora FMS

Programador desde 1993 en KS7000.net.ve (desde 2014 soluciones en software libre para farmacias comerciales en Venezuela). Escribe regularmente para Pandora FMS y ofrece consejos en el foro. También colaborador entusiasta en Wikipedia y Wikidata. Machacador de hierros en gimnasios y cuando puede se ejercita en ciclismo también. Fanático de la ciencia ficción. Programmer since 1993 in KS7000.net.ve (since 2014 free software solutions for commercial pharmacies in Venezuela). He writes regularly for Pandora FMS and offers advice in the forum. Also an enthusiastic contributor to Wikipedia and Wikidata. Crusher of irons in gyms and when he can he exercises in cycling as well. Science fiction fan.