Dans cet article, nous allons vous montrer de différentes commandes réseau sous Windows et Linux indispensables pour tout administrateur réseau.

On peut utiliser des commandes réseau séparément ou combinées avec Pandora FMS, pour un monitorage en temps réel, ou comme une partie du cadre d’une stratégie à long terme.

Ce poste avec ce des outils réseau, vous permettra de mieux gérer vos réseaux et votre temps.

- VNStat

- Ping (Unix/Windows)

- Traceroute (Unix/Windows)

- Arp (Unix/Windows)

- Curl et wget (Unix/ Windows)

- Netstat (Unix/Windows)

- Whois (Unix/ Windows)

- SSH (Unix/Linux/Windows)

- TCPDump (Unix/Linux/Windows)

- Ngrep (Unix/Linux/Windows)

- NMAP (Unix/Windows)

- Netcat (Windows/Unix)

- Lsof (Unix/Windows)

- IPtraf (Linux)

VNStat

C’est l’une des commandes réseau les plus complètes. Elle fonctionne sous tous les systèmes Linux et BSD, et vous permet de superviser le trafic réseau à partir de votre console.

- L’installation est très simple et assez rapide, permettant la supervision de toutes les interfaces réseau.

- Avec VNStat, vous pouvez recueillir tout le trafic dont vous avez besoin de, à partir de n’importe quelle interface configurée.

- L’une des grandes différences entre VNStat et d’autres outils c’est que VNStat cueille des données du noyau au lieu de l’interface elle-même, ce qui permet une exécution plus légère pour le système.

- Vous n’aurez pas besoin des autorisations d’administrateur pour l’exécuter.

- VNStat a la capacité de stocker l’information recueillie afin de ne pas perdre cette information, même si le système est bloqué ou redémarré.

- Il est possible de configurer Vnstat pour qu’il écoute le trafic quotidiennement, à chaque période de facturation ou beaucoup plus d’options.

- On met l’accent sur sa souplesse lors de la configuration de la lecture du trafic.

- Finalement, on peut mentionner que c’est possible de configurer la sortie de Vnstat pour qu’il génère des graphiques par console et même les personnaliser avec des couleurs.

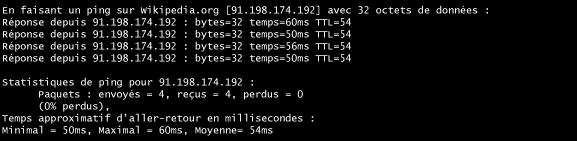

Ping (Unix/Windows)

Ping date des années 1970 et il est connu pour être une des plus élémentaires commandes réseau. Cependant, il n’est pas aussi simple que vous pouvez croire et il a beaucoup plus d’utilisations que ceux que nous connaissons déjà. Il est basé sur le protocole ICMP et sert à:

- Déterminer s’il y a une connectivité entre notre machine et une autre machine du réseau.

- Mesurer la « vitesse » ou le temps de latence.

Ce sont des commandes qui existent sur tous les systèmes d’exploitation qui supportent TCP/IP et c’est un élément essentiel que vous devez connaître.

Ping se démarque avec ses dizaines de paramètres et, ce qu’on trouve le plus utile c’est qu’il prend charge de la surveillance du « nombre de paquets à enyoyer ». Il y a des réseaux qui défaits le premier paquet, il est donc essentiel d’envoyer au moins trois et ainsi pouvoir vérifier que l’un d’entre eux est arrivé sans être écarté. Pour cela, on peut utiliser le paramètre -c.

Cette même technique peut être utilisée pour connaître le pourcentage de perte de paquets dans votre réseau, en envoyant dix paquets et en voyant si vous en perdez un. Certainement vous serez surpris du nombre de paquets perdus régulièrement sur le réseau. (Cet outil est intégrée par défaut sur Pandora FMS)

Exécution : ping nom/IP d’équipe

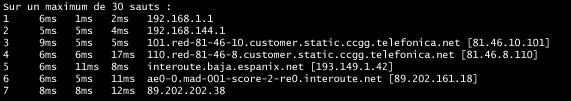

Traceroute (Unix/Windows)

L’objectif principal de cet outil est de connaître le chemin parcouru par un paquet à travers votre réseau. Cette commande réseau vous permettra de savoir où passe le paquet (machines, commutateurs, routeurs) et de vérifier que votre réseau fonctionne correctement. S’il détecte quelque problème, il va vous permettre d’avoir une idée approximative sur où se trouve l’erreur.

Pandora FMS l’utilise dans son outil de mappage réseau (Recon Server) et grâce à celui-ci, avec d’autres outils avancés, il est possible de « dessiner » une hiérarchie réseau.

Exécution :

traceroute –n (sous Unix / Linux)

tracert –d (sous Windows)

Arp (Unix / Windows)

Cette commande réseau vous permet modifier et afficher la table ARP, qui recueille les mappages entre l’adresse IP et l’adresse MAC. Mais elle ne voit que les connexions dans votre segment réseau local (LAN), pourtant on pourrait l’appeler « de bas niveau ». Cependant, il permet de savoir quelles machines se sont connectées directement à votre hôte ou à quelles machines vous vous êtes connectés. C’est un outil de diagnostic, et il peut parfois être intéressant de le superviser en éliminant les attaques ARP Poisoning qui sont l’une des formes les plus courantes d’attaque d’usurpation d’identité sur les réseaux locaux.

Sur Pandora FMS, une intégration habituelle consiste à vérifier, chez certains hôtes, que la correspondance d’IP et MAC est toujours la même. Si elle change soudainement, c’est parce que quelque hôte sur le réseau est en train de se faire passer par un autre.Exécution : arp –a

Curl et wget (Unix/ Windows)

Ceux sont des commandes indispensables pour faire des requêtes HTTP, HTTPS ou FTP aux serveurs distants. Ils permettent de télécharger des fichiers ou des sites web entiers, même de manière récursive (ce qui vous permet de créer une « copie » littérale d’un site Web, y compris des images). Ils supportent des cookies et permettent d’envoyer des requêtes POST. En plus de pouvoir « simuler » un agent utilisateur, utiliser un proxy HTTP ou même un proxy SOCKS4 / 5.

Une des utilités plus courantes en matière d’intégration avec Pandora FMS, c’est la vérification du contenu d’un site WEB particulier. Comme wget/curl vous permet télécharger tout le contenu complet d’un site Web, il est facile de comparer le MD5 de ce contenu avec une valeur déjà vérifiée. S’il change, c’est que le site WEB a été modifié.

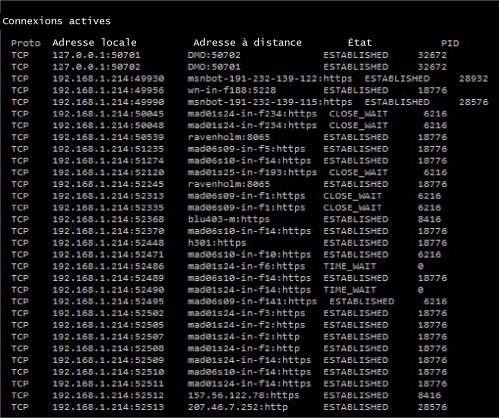

Netstat (Unix/Windows)

Commande réseau qui identifie toutes les connexions TCP et UDP ouvertes sur un ordinateur. En outre, cela vous permet de connaître les informations suivantes :

- Tableaux de chemins pour connaître vos interfaces réseau et les sorties de ces dernières.

- Statistiques Ethernet qui vous montrent les paquets envoyés, ceux qui ont été reçus et aussi des erreurs possibles.

- Savoir l’ID du processus qui est en train d’ être utilisé par la connexion.

Netstat est une autre commande de base comme Ping qui remplit de nombreuses fonctions élémentaires. Certains des éléments utilisés par les agents de Pandora FMS, pour obtenir des informations du système, sont les statistiques du trafic, le nombre de connexions ouvertes et le plus important, le nombre de connexions en suspens de fermeture ou en cours d’établissement. Une croissance inhabituelle de ces métriques peut poser un problème sérieux et peut être due à un problème de performances de votre serveur ou même à une attaque externe.

Whois (Unix / Windows)

Cette commande réseau est utilisée pour consulter des données sur des domaines, comme par exemple vérifier qui est le propriétaire du domaine ou quelle est la date d’expiration du domaine, pour afficher les enregistrements configurés, les coordonnées, etc. Son utilisation est fortement recommandée pour contacter les administrateurs des domaines ou affronter des incidences des services tels que la migration web et mail.

Pour utiliser ‘whois’ sous Windows, il est nécessaire de télécharger le logiciel de cette url :

https://technet.microsoft.com/en-us/sysinternals/whois.aspx

Vous pouvez également consulter leur site web.

SSH (Unix / Linux / Windows)

Commande pour exécuter des terminaux sur des machines distantes en toute sécurité. SSH permet à tout utilisateur d’exécuter une console tout simplement en enregistrant et en entrant ses identifiants. Ainsi, vous pouvez exécuter les commandes que vous voulez comme si vous étiez sur place.

Plus de détails que vous devez savoir sur SSH :

- Pour utiliser SSH sous Windows, on recommande Putty. Vous pouvez le trouver à l’adresse http://www.putty.org/

- Pour permettre qu’un équipement à distance puisse se connecter à votre serveur via SSH, vous devez installer et configurer un serveur SSH comme FreeSSHd.

- SSH permet en outre d’obtenir un Shell distant interactif, exécuter des commandes à distance et copier des fichiers dans les deux sens.

- Il ne faut pas oublier que SSH est le remplacement naturel des outils tels que Telnet ou FTP, et qu’il est devenu au fil des années l’outil fondamental de gestion des systèmes. Il est extrêmement puissant, et malgré ses combinaisons complexes de chiffrement symétrique et ses schémas d’authentification et de vérification, c’est le cible d’attaques incessantes.

Pandora FMS utilise SSH de différentes manières et vous donne la possibilité d’exécuter des commandes à distance. Pour des raisons de sécurité, l’utilisateur doit établir un schéma d’authentification sur base des certificats, ce qui permet d’établir des connexions d’exécution à distance à partir d’une machine sans demander aucun mot de passe. C’est convenable, mais légèrement complexe à mettre en place. Par conséquent, sous la version Enterprise, notre serveur Satellite permet de faire plusieurs exécutions à distance sur différents hôtes de manière beaucoup plus optimisée et confortable. Ça nous permet de faire des centaines de contrôles par seconde.

Si vous voulez, vous pouvez jeter un oeil à la vidéo suivante, dans laquelle nous vous racontons plus de choses sur la supervision réseau dans Pandora FMS :

TCPDump (Unix/Linux/Windows)

C’est un autre des outils « fondamentals » des commandes réseau, qui peut devenir un grand allié pour les administrateurs réseau, administrateurs système ou programmeurs s’ils l’utilisent correctement.

TCPDump est une commande avancée utilisée pour inspecter le trafic des différentes interfaces d’une machine et pour obtenir ainsi les paquets échangés. Vous pouvez verser au fichier la sortie, puis l’analyser avec d’autres renifleurs plus puissants et avec des interfaces graphiques telles que Wireshark. Sous Windows, utilisez WinDump.

Ngrep (Unix/Linux/Windows)

- Il emporte la puissance de la commande grep au réseau.

- C’est un TCPDump avec un filtre de sous-chaînes de caractères en temps réel.

- Il a un système de filtrage des expressions régulières très puissant et il est généralement utilisé pour traiter les fichiers générés par tcpdump, wireshark, etc.

- C’est un filtre de paquets de communications sur des protocoles http, SMTP, FTP, DNS et d’autres.

NMAP (Unix/Windows)

NMAP est considéré comme le père des scanners réseau généraux. Bien qu’il existe aujourd’hui des outils plus fiables pour certaines tâches (par exemple : Fping), NMAP n’en reste pas moins un outil très polyvalent pour scanner des réseaux. Il sert à déterminer quels hôtes sont actifs dans un réseau et faire des analyses des différentes manières.

Netcat (Windows/Unix)

NetCat, ou NC, est la commande réseau plus polyvalente qui existe et l’une des plus légères. Toutefois, son utilisation exige un peu d’imagination. Seulement si vous avez bidouillé avec des scripts, vous comprendrez la subtilité de son nom : NetCat. C’est un outil destiné à être utilisé comme destination d’une redirection (un pipe ou |). Elle sert à envoyer ou recevoir des informations d’une connexion. Par exemple, une requête WEB à un certain service, serait quelque chose d’aussi simple que :

echo -e “GET http://pandorafms.com HTTP/1.0\n\n” | nc pandorafms.com 80

Lsof (Unix/Windows)

La commande « lsof » n’est pas seulement utilisée comme outil réseau, mais elle sert aussi à déterminer quels fichiers ont un processus ouvert. Dans des environnements Unix, un fichier peut être une connexion réseau, donc c’est utile pour savoir quels sont les ports ouverts d’un processus particulier en cours d’exécution, ce qui peut être très utile selon les cas.

Il peut également être utilisé pour savoir combien de fichiers un processus a ouvert. Cela n’a rien à voir avec le réseau, mais il peut certainement être utile.

IPtraf (Linux)

Commande spécialisée pour obtenir des statistiques de trafic. Elle a une interface ncurses (texte) pour analyser le trafic qui passe par une interface en temps réel. Cela permet de travailler au niveau inférieur et voir quelles sont les paires de connexions établies dans chaque machine, en affichant en détail le trafic par paire de connexion, tout en temps réel. Très utile si vous détectez quelque chose d’étrange sur votre machine et vous ne savez pas quel trafic la traverse.

On espère que cette liste de commandes réseau sera intéressante à votre avis. Est-ce qu’il vous manque certaines commandes réseau? N’hésitez pas à nous le dire afin de l’inclure dans cette liste.

Si vous ne connaissez pas encore Pandora FMS, le logiciel de supervision TI, nous vous invitons à visiter notre site Web. Mais si vous êtes déjà familier avec cet outil, vous saurez qu’il se distingue par sa flexibilité, il n’est donc pas étonnant qu’il vous permette de personnaliser et de créer plugins de supervision. Avec ces commandes que nous allons aborder aujourd’hui, vous pourrez créer des plugins qui vous faciliteront beaucoup votre travail, en adaptant cet outil à vos besoins. Rappelez-vous que, si vous le souhaitez, vous pouvez accéder à un ESSAI GRATUIT de 30 jours de Pandora FMS Enterprise.

Traductora a francés e inglés. Me encantan las lenguas. Amante de la ropa oversize, la tarta de queso y el chocolate caliente en invierno. Me gusta leer, escuchar música, viajar y explorar cosas nuevas. Mi frase más temida por aquellos que me conocen es “he estado pensando…”

Translator into French and English. I love languages. Lover of oversized clothes, cheesecake and hot chocolate in winter. I like reading, listening to music, travelling and exploring new things. My most feared phrase by those who know me is “I’ve been thinking…”