Double authentification avec Google Authenticator dans Pandora FMS

Introduction – Internet et ses problèmes

Pendant longtemps, Internet a été un endroit facilement accessible pour la plupart des gens à travers le monde, plein d’informations, de plaisir et en général, c’est un outil presque indispensable pour la plupart des entreprises, sinon pour toutes, et très utile dans de nombreuses autres domaines, tels que l’éducation, l’administration, etc. Mais, puisque le mal est une qualité latente chez l’être humain, cet outil utile est également devenu une épée à double tranchant.

On parle de « cyberattaques », ou d’attaques informatiques. Ces « cyberattaques » sont un ensemble de code dans un langage de programmation, généralement en C, prêt à exploiter une vulnérabilité dans un système, ou à les trouver. Bien que les plus efficaces soient créés par des personnes possédant de grandes connaissances en informatique, certains utilisent des programmes déjà créés, bien que oui, moins efficaces que les premiers. C’est pourquoi les informations sur les cyberattaques sont à l’ordre du jour. Chaque année, ces cyberattaques se multiplient de manière exponentielle, étant l’une des plus grandes préoccupations des entreprises du monde entier. Pour cette raison, la protection de notre système doit être notre priorité absolue dans la lutte contre ce problème.

Des pare-feu aux applications, vous devez ajouter toutes les mesures de sécurité à portée de main à vos dispositifs informatiques, aussi bien dans l’environnement de travail que dans votre espace personnel, pour garantir la plus grande sécurité. Bien que les cybercriminels se concentrent davantage sur les attaques contre les entreprises, évidemment parce que les avantages peuvent être plus importants, protéger votre vie personnelle ne fait jamais de mal.

Description du problème – Attaques de mot de passe

Parmi toutes les attaques informatiques possibles, l’une des plus fréquentes est l’attaque par force brute ou l’attaque par mot de passe. Cette attaque consiste à utiliser une série de commandes ou de programmes, ainsi qu’une combinaison de caractères alphanumériques et d’ensembles de symboles, simulant un nom d’utilisateur et un mot de passe. Plus tard, ces données sont lancées contre l’entité, l’application ou la page Web, comme cela peut être le cas de Pandora FMS. Il porte ce nom car il s’agit d’une attaque constante, il n’essaie pas d’exploiter une vulnérabilité spécifique, mais cherche simplement à déchiffrer le nom d’utilisateur et le mot de passe en lançant constamment ce code, avec toutes les combinaisons possibles d’utilisateurs et de mots de passe. Bien qu’il y ait des milliers d’attaques supplémentaires, nous nous concentrerons sur celle-ci en particulier, car elle est l’une des plus faciles à réaliser.

Solution – Google Authenticator

L’une des solutions les plus simples et les plus utiles pour tenter d’atténuer ce problème consiste à utiliser un programme d’authentification en deux étapes (2FA). La version la plus recommandée et la plus utilisée est la version Google, appelée « Google Authenticator ». C’est une application mobile, disponible pour Android et iOS. Cette application consiste à lier votre compte à l’application elle-même, en scannant un code QR. Une fois que vous l’avez scanné, il vous montrera un numéro à 6 chiffres que vous devez saisir pour vérifier votre identité et associer votre compte à l’application Google. Après l’avoir lié, l’application vous fournira un numéro à 6 chiffres, avec une expiration de trente secondes, que vous devrez saisir à chaque fois que vous vous connecterez à votre compte, et vérifier ainsi que vous êtes bien le propriétaire dudit compte.

Pandora FMS offre la possibilité de configurer cette application en intégrant son utilisation au serveur. De cette façon, lorsque vous voulez vous connecter à la console Pandora FMS, il sera nécessaire de saisir un « code », et ainsi garantir que seul l’utilisateur qui peut obtenir ce code via l’application puisse se connecter.

Pour configurer cet outil, il suffit d’aller dans la section « Authentification » de l’onglet « Configuration ».

Ici, la tâche sera aussi simple que d’activer « Double authentification » et, si vous le souhaitez, de forcer son utilisation sur tous les utilisateurs. Une fois cela fait, vous devez cliquer sur « Mettre à jour ».

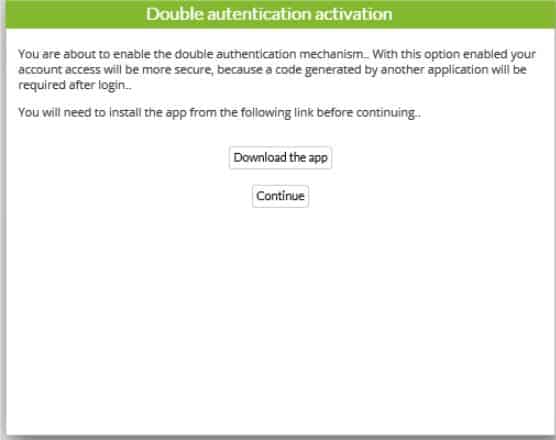

Lors de la mise à jour, une fenêtre apparaîtra vous demandant de télécharger l’application Google Authenticator. N’oubliez pas qu’il s’agit d’une application mobile et, bien que le lien vous redirige vers le site Web, vous pouvez le télécharger à partir du Play Store Android ou de l’App Store d’Apple. Si vous l’aviez déjà, vous n’aurez qu’à cliquer continuer.

Ensuite, il faut ouvrir l’application et scanner le QR code avec elle. Cela ajoutera un compte au registre de votre application dans lequel un numéro à 6 chiffres apparaîtra. En cas d’échec, vous devez cliquer sur « Refresh code ». Si tout va bien, vous continuerez.

La dernière fenêtre qui apparaîtra sera de vous demander le code qui a été généré dans l’application, pour terminer la liaison de votre utilisateur Pandora FMS avec l’appareil sur lequel les codes sont générés. Vous n’aurez plus qu’à saisir ce code et vous aurez terminé la configuration de votre double authentification.

Pour faire le test, vous pouvez vous déconnecter de Pandora FMS et ressaisir les informations d’identification de votre utilisateur, et cette fois au lieu de vous montrer la console, il vous demandera d’entrer le code de l’application.

Adieu

Une fois que vous aurez correctement configuré cet outil, votre système sera un peu plus sécurisé, bien que cela ne signifie bien sûr pas qu’il soit impénétrable, puisque chaque jour, les soi-disant “hackers” créent de nouveaux codes pour violer ce type de sécurité. C’est pourquoi nous recommandons toujours de changer fréquemment les mots de passe et de maintenir tous les appareils à jour avec la dernière version de leurs programmes et logiciels en général et de continuer à ajouter de nouvelles mesures de sécurité sur tout votre réseau.

L’équipe éditoriale de Pandora FMS est composée d’un groupe de rédacteurs et de professionnels de l’informatique ayant un point commun : leur passion pour la surveillance des systèmes informatiques. L’équipe éditoriale de Pandora FMS est composée d’un groupe de rédacteurs et de professionnels de l’informatique ayant un point commun : leur passion pour la surveillance des systèmes informatiques.