¿Comenzar la monitorización? ¡Debemos realizar una exploración de red!

El trabajo de un administrador o administradora de redes puede parecer rutinario, de ese tipo de labores que ya están predeterminadas, cortadas por un molde, pero al presente y finalizando 2019, nada más lejos de la realidad. En esta oportunidad os traigo la exploración de red, una ocupación que pudiera consumir mucho de nuestro tiempo… O poco, si tenemos a Pandora FMS de nuestro lado y con alguna que otra aplicación de software libre de las que vienen en GNU/Linux. ¡Echemos un ojo!

La variedad de dispositivos de red ha cambiado; ahora no solo tenemos ordenadores de escritorio o servidores, sino que también han llegado los servidores virtuales, centrales de voz sobre Internet (“VoIP”), concentradores y enrutadores con sistemas operativos (S.O.) completos e incrustados, sin olvidar los Puntos de Acceso inalámbricos para teléfonos móviles, ¡e incluso relojes de pulsera con S.O. propio! Sí, esto último es una tendencia: nuestras queridas redes de área local se han convertido en una suerte de paradigma de traiga-su-propio-dispositivo. ¿Que llegó un vendedor de la empresa equis con gigabytes de información? Por cortesía y practicidad le permitimos conectar a la red local de la empresa. Pero eso no solamente sucede con nuestros visitantes; cada empleado se siente cómodo trayendo su propio ordenador portátil (claro, siempre y cuando la naturaleza del trabajo de la compañía lo permita, no todos trabajamos lanzando cohetes a la Luna o en el desarrollo de sistemas de defensa militar).

Ya sea que bases tu equipo favorito en GNU/Linux o en Microsoft Windows, no hablamos entonces de crear el típico mapa de red con las aplicaciones de ambos ambientes. No documentamos de manera ardua un mapa de red para que luego aquello “quede escrito en piedra” porque, a medida que la red crece, el administrador debe auditar de manera continua para mantenerse al día con los nuevos dispositivos y componentes que adopta cada ente de negocios.

¿Qué es una exploración de red?

Una exploración de red es el proceso, ya sea manual o automático, que seguimos para encontrar nuevos dispositivos y sus interfaces. Lo ideal es que encuentre lo más que pueda, realice un mapa de red y, a solicitud, genere ciertos reportes puntuales. Aunque no es la norma, bienvenidas son las alertas que podamos recibir (correo electrónico, mensajes de texto o SMS, Twitter, etc.); en eso Pandora FMS se distingue muy bien en sus deberes. Debemos diferenciarla de un inventario de red, obvio, esto último se deriva de lo primero.

Resumo entonces en tan solo tres funciones:

- La exploración de red en sí misma.

- Creación de mapas de red.

- Alertas.

También debo mencionar que, de manera opcional, puede ayudar en la ciberseguridad. Pero eso ya depende de los requerimientos específicos de dicho departamento, que bien tendrá su grupo de usuarios cuando implementemos Pandora FMS en nuestra red.

Para lograr estas funciones, en adelante os dejo enlaces para que luego ampliéis sobre las características de Pandora FMS o de aplicaciones de terceros; recordad que Pandora FMS está realizado en código abierto y es flexible en cuanto al uso de soluciones propias o aportadas por la comunidad.

Zenmap

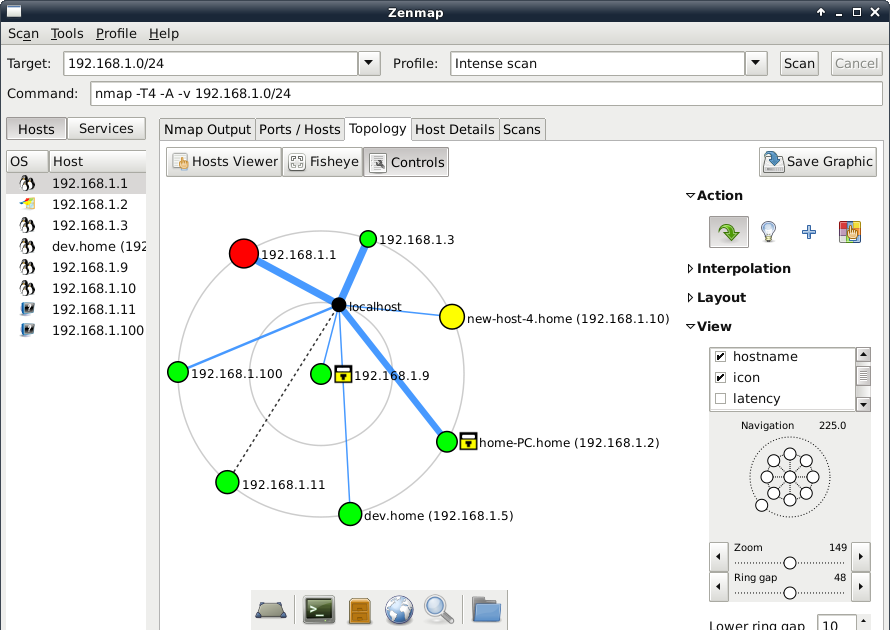

Primero comienzo con un aperitivo: Zenmap es una interfaz gráfica de código abierto que usa nmap (herramienta también en código abierto, enfocada hacia la auditoría de seguridad) para realizar sondeos en cualquier red. Es un excelente ejemplo de una aplicación orientada exclusivamente a la exploración de red: cuenta con gráficos interactivos, perfiles de exploración de red (rápida, normal o intensiva -tiene al menos 10 perfiles preconfigurados-) y permite creación de nuestros propios perfiles personalizados. Nos permite guardar o llevar un historial de exploraciones para luego comparar y realizar diferencias (dispositivos nuevos o que abandonaron nuestra red).

Leyenda: Exploración de red con Zenmap ( Linux screenshots at flickr https://www.flickr.com/photos/xmodulo/9477360960 licencia Creative Commons 2.0 )

Ya sea con propósitos didácticos o para la red de nuestro hogar, Zenmap presenta una excelente oportunidad de iniciar conceptos en la exploración de red; sin embargo, para realmente trabajar en grande necesitamos avanzar.

Maneras de iniciar una exploración de red

La primera exploración de red puede ser iniciada:

- De manera manual, uno a uno, o tal vez importando de otro programa en algún formato conocido.

- Realizando barridos de direcciones IP, preferiblemente empezando con nuestra Puerta de enlace o “Gateway” y sus subredes.

- Mediante asistentes o magos que tengan patrones predefinidos para sistemas operativos y/o aplicaciones (por ejemplo Office 365, Jira, AWS, Azure, Cisco, VMWare vSphare, Docker, etc.).

Aunque escapa del sentido común, generalmente hay opciones para excluir direcciones IP específicas o ciertos dispositivos: en el primer caso se pierde tiempo sondeando direcciones que estamos completamente seguros de que no están siendo utilizadas, y en el segundo caso nuestro servidor Pandora FMS no lo incluiremos en la exploración de red; por nombrar dos ejemplos nada más.

Una vez hayamos finalizado con esta tarea debemos estar muy atentos de configurar o dejar establecidas de forma automática y periódica las próximas exploraciones de red. Bien puede establecerse por tiempo o también incluir una alerta cuando se asignen nuevas direcciones IP, por ejemplo si utilizamos PHPipam.

Métodos de una exploración de red

Las principales herramientas a usar, ya que hay muchas más, las enumero de menor a mayor complejidad. Comencemos por las más sencillas:

- ping: indispensable hasta para los usuarios normales, en este blog hemos publicado acerca de ello. Prácticamente trabaja a “nivel de lenguaje de máquina”.

- ICMP: (“Internet Control Message Protocol”), que de hecho viene integrado su uso en Pandora FMS.

- fping: un paso más allá de ping y mi preferida para diagnosticar rápidamente quién está en línea.

- traceroute.

- nmap.

- Vnstat.

- Netstat.

- Wake-On-LAN: que permite el encendido remoto con un paquete mágico, si es que están conectados por red cableada. Sí, muchos son de la opinión de no incluir este renglón, pero considero que debe ser ejecutado antes para que los dispositivos estén en línea antes de recopilar información de la red. Precisamente el apagarlos o configurarlos para ahorro de energía lo veremos al final de este artículo.

En la categoría de herramientas más avanzadas para una exploración de red considero:

- El protocolo de resolución de direcciones o “Address Resolution Protocol” (mejor conocido como ARP), es utilizado muy a menudo con Pandora FMS para descubrir (y monitorizar las direcciones de hardware con direcciones IP).

- Específicamente diseñado para la exploración de Red es el protocolo de descubrimiento en la capa de enlace, o “Link Layer Discovery Protocol” (LLDP), en la que los dispositivos, de manera estandarizada, nos proporcionan información de ellos mismos y la red (pronto veremos que funciona como base para otro protocolo más importante).

- Otros protocolos de código fuente privativo: NetFlow (mención especial), Sflow, J-Flow, NetBIOS.

Por sí solo y aparte considero a SNMP (v1, v2 y v3), ya que recoge información del LLDP para formar el MIB. SNMP (Simple Network Management Protocol) es un protocolo de la capa de aplicación que facilita el intercambio de información de administración entre dispositivos de red por “pollings” o “traps”. Esencialmente, SNMP normaliza la comunicación por toda la red de par a par; la versión 3 soporta el cifrado e identificación con credenciales, lo cual nos lleva al siguiente nivel.

Pandora FMS, en su versión Enterprise, está especializado con la mayoría de OID privativos (librería MIB de los fabricantes), excelente para grandes redes que abarcan gran cantidad de dispositivos.

Guiones personalizados

Para sacar ventaja del SNMP v3 deberemos tener un registro, una base de datos de credenciales para conectar. A primera vista contradice la intención y propósito de una Exploración de red (enfrentarse a lo “desconocido”), pero ningún administrador de red -al igual que los programadores- puede desaprovechar la reutilización de información para adelantar trabajo.

Así, podemos incluir estos “guiones” o credenciales con los siguientes:

- Telnet, el cual considero apropiado para los servidores de correo electrónico.

- WMI, en caso de ambientes con Microsoft Windows (combinar con “Active Directory”).

- SSH, para ambientes GNU/Linux.

De capital importancia es este último, que permite el uso de agentes software instalados por medio de Puppet, Vagrant, etc., y que pueden recibir instrucciones adicionales para futuras exploraciones de red. Aquí bien pudiéramos utilizar guiones aparte que manejen el ahorro eléctrico, os lo dejo como un simple comentario (dispositivos “wake-on-lan”). Recordemos que Pandora FMS usa Agentes Software, pero también por medio de sus diferentes servidores monitoriza de forma directa:

- Primero se debe tener el Servidor de Red Pandora FMS habilitado, el cual está disponible tanto en la versión Comunitaria como Enterprise.

- Recon Server: especialmente creado para la monitorización por descubrimiento y que podemos muy bien emplearlo en una exploración de red.

- Servidores ICMP Enterprise y SNMP Enterprise, con descubrimientos adicionales a la versión Comunitaria.

- Servidor WMI Enterprise para:- Active Directory®.

– BIOS.

– Información del sistema.

– Información de Windows®.

– Impresoras.

– IIS®.

– LDAP.

– Microsoft Exchange®.

Leyenda: Exploración de red con Recon Server de Pandora FMS ( licencia Creative Commons 3.0 )

Información recopilada

Al finalizar tendremos una buena cosecha de elementos para el inventario de red:

- Bases de datos (explorados por puertos bien conocidos).

- Muros de fuego.

- Tráfico de red (valores en megabits por segundo o mbps).

- Salidas hacia Internet (ADSL, fibra óptica).

- Cisco NetFlow (hardware).

- Servidores físicos (hipervisores) y virtuales.

- “Active Directory”, en el caso de utilizar Microsoft Windows®.

- Infraestructura de red L2/L3.

- Tablas de rutas.

- Redes definidas por software, “Software Defined Networks” o SDN.

Antes de despedirnos, recuerda que Pandora FMS es un software de monitorización flexible, capaz de monitorizar dispositivos, infraestructuras, aplicaciones, servicios y procesos de negocio.

¿Quieres conocer mejor qué es lo que Pandora FMS puede ofrecerte? Descúbrelo entrando aquí.

Si tienes que monitorizar más de 100 dispositivos también puedes disfrutar de una DEMO GRATUITA de 30 días de Pandora FMS Enterprise. Consíguela aquí.

Además, recuerda que si tus necesidades de monitorización son más limitadas tienes a tu disposición la versión OpenSource de Pandora FMS. Encuentra más información aquí.

No dudes en enviar tus consultas. ¡El equipazo de Pandora FMS estará encantado de atenderte!

Programador desde 1993 en KS7000.net.ve (desde 2014 soluciones en software libre para farmacias comerciales en Venezuela). Escribe regularmente para Pandora FMS y ofrece consejos en el foro. También colaborador entusiasta en Wikipedia y Wikidata. Machacador de hierros en gimnasios y cuando puede se ejercita en ciclismo también. Fanático de la ciencia ficción. Programmer since 1993 in KS7000.net.ve (since 2014 free software solutions for commercial pharmacies in Venezuela). He writes regularly for Pandora FMS and offers advice in the forum. Also an enthusiastic contributor to Wikipedia and Wikidata. Crusher of irons in gyms and when he can he exercises in cycling as well. Science fiction fan.