Sections

- Importance de RDP

- Qu’est-ce que le RDP et à quoi sert-il ?

- Comment fonctionne le RDP ?

- Comment faire une connexion RDP ?

- Le RDP est-il la même chose qu’un VPN ?

- Qu’est-ce qui est mieux, un VPN ou le RDP ?

- Avantages de RDP

- Quels sont les risques du RDP ?

- Comment garantir une utilisation sûre du RDP

- Pour résumer

- Pandora RC

RDP fait référence à Remote Desktop Protocol ou « Protocole de bureau à distance ». L’importance de traiter ce sujet dans ce sujet informatique réside dans le caractère hybride des environnements informatiques et des méthodes de travail qui permettent à tout moment de présenter des défaillances du réseau, laissant les routeurs et les appareils déconnectés ; d’autant plus que certains appareils peuvent être redirigés vers différents emplacements. Et cela s’aggrave si plusieurs services et appareils sont ajoutés à une même adresse IP, si des modifications sont apportées aux services d’applications spécifiques ou si des ajustements sont apportés au réseau WAN (Wide Area Network), une réalité pour les organisations présentes dans plusieurs zones géographiques.

Qu’est-ce que le RDP et à quoi sert-il ?

RDP est un protocole développé et utilisé exclusivement par Microsoft qui permet à un utilisateur de se connecter à un autre ordinateur via un réseau et de contrôler le bureau à distance. Il est principalement utilisé pour l’administration de systèmes à distance, le support technique et, parfois, pour l’utilisation de logiciels centralisés sur un serveur auquel les utilisateurs se connectent via RDP et une application leur est présentée comme une ressource.

Comment fonctionne le RDP ?

RDP est un service de routage qui fournit aux utilisateurs un moyen de localiser un périphérique spécifique dans un environnement informatique. Cela implique la communication entre un client et un serveur via une connexion réseau. Le client se connecte au serveur, ce qui permet à l’utilisateur d’interagir avec un bureau via son utilisateur comme s’il utilisait son propre ordinateur. Ceci est réalisé comme suit :

1. Demande de connexion :

- Un périphérique client initie une demande de connexion à un serveur distant.

- Le serveur répond et le processus de protocole de liaison commence.

2. Authentification :

- Pendant le protocole de liaison, le client et le serveur négocient les détails de la connexion.

- L’authentification a lieu pour vérifier l’identité de l’utilisateur.

- La connexion est cryptée pour des raisons de sécurité.

3. Redirection des graphiques et des périphériques d’entrée :

- RDP transmet l’interface utilisateur graphique (Graphic User Interface, GUI) du serveur au client.

- Les interactions utilisateur (clavier, souris) sont envoyées du client au serveur.

4. Canaux de transmission de données : RDP utilise des canaux virtuels séparés pour différentes informations :

- Données de présentation : éléments GUI, mises à jour d’écran.

- Communication de périphérique série : Périphériques redirigés (par exemple, imprimantes).

- Informations de licence : Validation de licence.

- Données hautement cryptées : Activité du clavier et de la souris.

5. Livraison de données multipoints :

- RDP prend en charge les sessions multipoints (par exemple, les tableaux blancs virtuels).

- Les données peuvent être livrées en temps réel à plusieurs parties simultanément.

6. Stack de protocoles :

- Les données des applications sont transmises via des piles de protocoles.

- Il est chiffré, encadré et emballé dans un protocole réseau (par exemple, TCP/IP).

- Le processus inverse se produit lorsque les données reviennent au client.

Il convient de mentionner que RDP est un protocole multicanal qui permet aux utilisateurs de se connecter à un ordinateur fonctionnant sur les services terminaux Microsoft. De par sa conception, RDP peut prendre en charge différentes topologies de réseau telles que lISDN, POTS et protocoles LAN (réseau local), tels que IPX, NetBIOS ou TCP/IP.

Comment faire une connexion RDP ?

Pour établir une connexion avec Windows (disponible uniquement sur Windows 10/11 Pro), vous devez suivre les étapes suivantes :

1. Activer RDP sous Windows 11 :

- Ouvre Démarrer → Configuration.

- Dans la fenêtre de configuration, sélectionnez Système.

- Faites défiler vers le bas et cliquez sur Bureau à distance dans le panneau de droite.

- Activez le Bureau à distance sur votre appareil Windows 11.

- Notez le nom de cette équipe dans Nom de l’équipe ; vous en aurez besoin plus tard.

2. Connecter au PC configuré :

Sur le PC Windows local :

- Dans la zone de recherche de la barre des tâches, tapez Connexion Bureau à distance et sélectionnez Connexion Bureau à distance.

- Saisissez le nom du PC auquel vous souhaitez vous connecter (celui que vous avez noté à l’étape précédente) et sélectionnez Connecter.

Sur votre appareil Windows, Android ou iOS :

- Ouvrez l’application Remote Desktop (disponible gratuitement sur le Microsoft Store, Google Play et l’App Store pour Mac).

- Ajoutez le nom de l’équipe à laquelle vous souhaitez vous connecter (de l’étape précédente).

- Sélectionnez le nom de l’ordinateur distant ajouté et attendez que la connexion soit terminée.

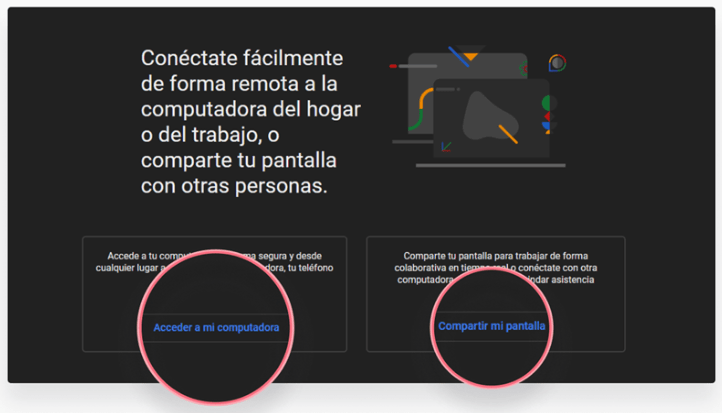

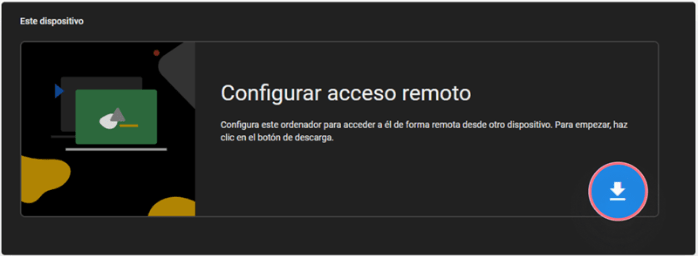

Utilisation de Chrome RDP : En plus de Windows, il existe des options tierces telles que Chrome RDP pour Google Chrome, ainsi que des programmes spécialisés tels que Pandora RC, qui offrent des fonctionnalités supplémentaires telles que l’audit complet, la gestion des connexions et la flexibilité dans différents environnements. Pour l’activer, suivez ces étapes :

- Rendez-vous sur le site Web du bureau à distance de Chrome.

- Sélectionnez le type de connexion souhaité (par exemple, accéder à mon ordinateur ou partager mon écran).

- Cliquez sur le bouton de téléchargement (download).

- Cliquez sur le bouton Ajouter à Chrome pour installer l’extension de bureau à distance Google Chrome.

- Octroie les autorisations nécessaires à l’installation du bureau à distance.

D’autres programmes spécialisés :

TemViewer est un logiciel pour l’accès à distance, ainsi que pour le contrôle et le support à distance des ordinateurs et autres appareils finaux. Sa dernière innovation a été l’intégration de TeamViewer Meeting. TeamViewer ne nécessite pas d’inscription et est gratuit s’il est utilisé à des fins non commerciales.

AnyDesk Il fournit un accès à distance bidirectionnel entre les ordinateurs personnels et est disponible pour tous les systèmes d’exploitation courants.

Le RDP est-il la même chose qu’un VPN ?

Bien que le RDP et un VPN permettent tous deux l’accès à distance, ils ont des objectifs différents : le RDP se concentre sur le contrôle direct du bureau d’un ordinateur distant, tandis qu’un VPN fournit une connexion sécurisée à un réseau d’entreprise, permettant l’accès aux ressources réseau de manière sécurisée et privée.

Qu’est-ce qui est mieux, un VPN ou le RDP ?

Compte tenu de la différenciation entre VPN et RDP, le choix entre eux dépend des exigences spécifiques de chaque situation. Si vous avez besoin d’un accès sécurisé à un réseau d’entreprise, un VPN est le bon choix. D’autre part, si vous cherchez à administrer ou à fournir un support technique à des systèmes individuels à distance, le RDP est le plus approprié. Les deux coexistent dans cette situation car, même si vous avez accès à un réseau via VPN, cela ne signifie pas que vous avez accès aux ordinateurs via RDP, car il doit d’abord être déployé et configuré conjointement.

Avantages de RDP

Les avantages techniques :

- L’assistance technique est l’utilisation la plus utilisée de RDP, permettant au personnel informatique d’accéder à n’importe quelle équipe de l’entreprise pour vérifier et résoudre tout problème technique.

- Grâce au RDP, vous pouvez facilement partager des fichiers entre les équipes de la même entreprise.

Impact sur l’entreprise :

- Compte tenu des modèles de travail à distance, RDP peut aider à superviser et à soutenir les employés. Le RDP peut à tout moment vérifier ce que font les employés en retransmettant le contenu de leurs écrans, ainsi que corriger les erreurs en temps réel.

- Communication organisationnelle interne. Le logiciel RDP permet des outils de messagerie interne pour la communication entre les personnes de la même entreprise.

Comme on peut le voir, cette technologie est extrêmement utile en plus de simplifier les tâches.

Quels sont les risques du RDP ?

Comme toute technologie, il existe également certains risques liés à l’utilisation de RDP :

- Manque de cryptage et risque de fuite de données : Sans un cryptage adéquat, les données transmises via le RDP peuvent être interceptées, compromettant la confidentialité des informations.

- Vulnérabilité via l’ouverture de ports RDP : L’ouverture aveugle de ports RDP dans un pare-feu peut exposer les données et les systèmes à des attaques externes.

- Risque de violation des comptes administrateur : Les informations d’identification de l’administrateur utilisées pour établir des connexions RDP peuvent être vulnérables aux attaques par force brute ou à l’ingénierie sociale.

- Facilité d’accès pour d’éventuelles attaques : Compte tenu de sa nature d’accès à distance, le RDP peut être la cible d’attaques malveillantes si des mesures de sécurité supplémentaires ne sont pas mises en œuvre.

- Facilité de localisation RDP : Il existe des plates-formes ou des outils qui peuvent localiser RDP qui, en raison de leur configuration, sont exposés, donnant lieu à des accès malveillants ou même à des attaques ransomware.

Comment garantir une utilisation sûre du RDP

Pour atténuer les risques associés à l’utilisation du RDP, il est essentiel de mettre en œuvre des mesures de sécurité, telles que :

1. Configuration correcte des politiques de sécurité du pare-feu du serveur exposé via RDP.

2. Chiffrement et authentification robustes, en configurant le RDP pour utiliser un cryptage de niveau avancé et authentification multifacteur (Multifactor Authentication, MFA).

3. Mises à jour régulières et configuration sécurisée, grâce à la mise à jour constante des systèmes et à l’application des dernières mises à jour de sécurité, ainsi qu’à la configuration appropriée de la sécurité du RDP.

Changement de port pour l’accès via RDP, devant définir une structure d’autorisations dans Active Directory (AD), limitant les autorisations des utilisateurs pour éviter, en cas de compromission du système, l’accès direct à la gestion de l’environnement informatique.

Pour résumer

Alors que le RDP est un outil pour la connectivité à distance et la gestion des systèmes, son utilisation comporte des risques importants qui doivent être abordés avec prudence. Des mesures de sécurité appropriées doivent être mises en œuvre et une sensibilisation à la cybersécurité doit être encouragée pour utiliser le RDP de manière sûre et efficace, en assurant l’intégrité des systèmes et la protection des informations sensibles.

Maintenant, il existe des alternatives à l’utilisation de RDP (technologie propriétaire développée par Microsoft), par le biais de l’open source comme Virtual Network Computing (VNC) qui est un système graphique de partage de bureau qui utilise le protocole Remote Frame Buffer (RFB) pour contrôler à distance un autre ordinateur. VNC transmet l’entrée du clavier et de la souris d’un ordinateur à un autre, en transmettant les mises à jour de l’écran graphique, via un réseau.

VNC est multi-plateforme et disponible pour une grande variété de systèmes d’exploitation, y compris Windows, macOS et diverses distributions Linux. La polyvalence qu’il apporte, en plus de ne pas nous lier à un écosystème Windows, est qu’étant open source, il offre transparence et contrôle sur son fonctionnement interne, ce qui facilite l’audit et la personnalisation.

En ce qui concerne RFB, il s’agit d’un protocole d’accès à distance aux interfaces utilisateur graphiques. Il fonctionne au niveau du frame-buffer, ce qui correspond approximativement à la présentation de l’image à l’écran, ce qui signifie qu’il peut être appliqué à tous les systèmes de fenêtres (y compris X11, Mac® OS et Microsoft® Windows®).

Maintenant, en quoi VNC diffère-t-il de RDP ? Bien que les deux fonctionnent avec une structure client-serveur, l’utilisation de VNC implique l’installation du serveur (ordinateur à contrôler) et du client (ordinateur à partir duquel la connexion est établie,) car il n’est pas une technologie native du système. Le serveur écoutera les demandes de connexion des clients sur le port 5900 (par défaut)

VNC et RDP, bien qu’ils puissent être utilisés en dehors du réseau local où il est déployé, sont conçus comme un outil nid dans l’infrastructure où il est utilisé. Leur configuration pour un usage externe présente un risque pour la sécurité.

Parlons maintenant de ce qui est important :

Pandora RC fournit une intégration complète avec Pandora FMS, dans laquelle nous aurions la supervision de l’équipement auquel nous allons nous connecter. L’interaction avec une notification d’un dysfonctionnement signalée par Pandora FMS, via Pandora RC, est presque immédiate sans avoir à utiliser plusieurs outils pour résoudre l’incident. Il suffit d’un clic sur l’icône Pandora RC pour que l’agent interagisse avec l’équipe affectée.

Prenez le contrôle de votre équipement à distance. Rapide, facile et sans avoir à mémoriser ou à installer quoi que ce soit