Surveillance de la sécurité avec Pandora FMS

L’importance du maintien de l’intégrité et de la sécurité

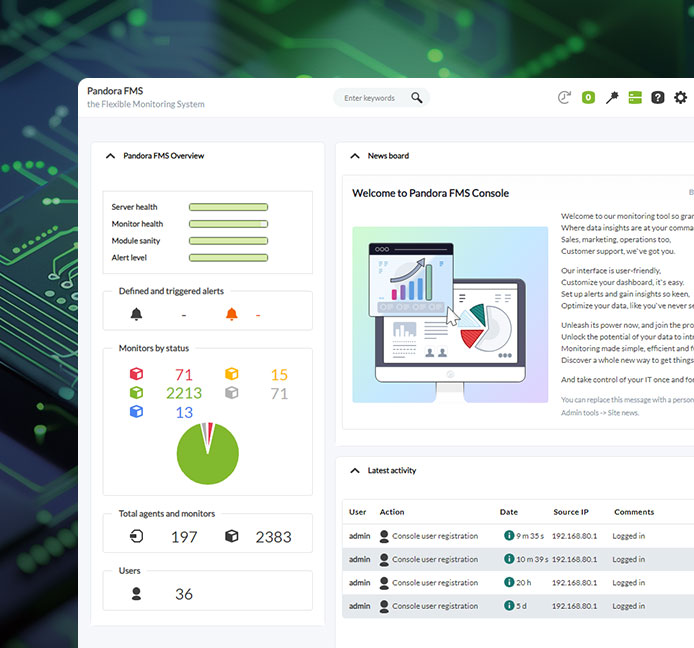

La plateforme Pandora FMS est conçue pour vous fournir les outils nécessaires pour auditer et sécuriser vos systèmes en toute confiance dans un monde numérique en constante évolution.

Découvrez tout ce que Pandora FMS peut faire pour vous grâce à notre essai complet et fonctionnel.

Contactez notre équipe pour demander une démonstration, répondre à vos questions ou recevoir un devis personnalisé.

Pandora FMS Surveillance à 360

Détectez toutes les vulnérabilités de votre système et protégez votre infrastructure sans faille.

Flexibilité des stocks

Que vous utilisiez des systèmes Linux issus de plusieurs distributions ou n’importe quelle version de Windows, nous nous adaptons à tout. Quelle que soit la complexité de votre infrastructure, grâce à Pandora FMS vous pouvez inventorier en détail tous types de systèmes et les personnaliser à votre gui.

Alertes proactives

Non seulement nous vous aidons à détecter d’éventuelles failles de sécurité, mais nous vous fournissons également des alertes et des recommandations proactives pour résoudre tout problème avant qu’il ne devienne une véritable menace.

Surveillance permanente des vulnérabilités

Nous intégrons l’ensemble de la base de données de vulnérabilités de Mitre (CVE) et NIST pour réaliser des audits de logiciels vulnérables dans toute votre organisation de manière régulière. Les agents et le composant distant Discovery seront utilisés pour signaler les systèmes qui contiennent des logiciels présentant des vulnérabilités.

Surveillance de l’infrastructure de sécurité

Surveiller l’état des infrastructures de sécurité : Sauvegardes, antivirus, VPN, pare-feu, IDS/IPS, SIEM, honeypots, systèmes d’authentification, systèmes de stockage, collecte de logs, etc.

Surveillance de la sécurité du serveur

Nous vérifions en temps réel la sécurité des accès à distance, des mots de passe, des ports ouverts et des modifications des fichiers clés du système. S’il y a du nouveau, vous serez averti pratiquement en temps réel.

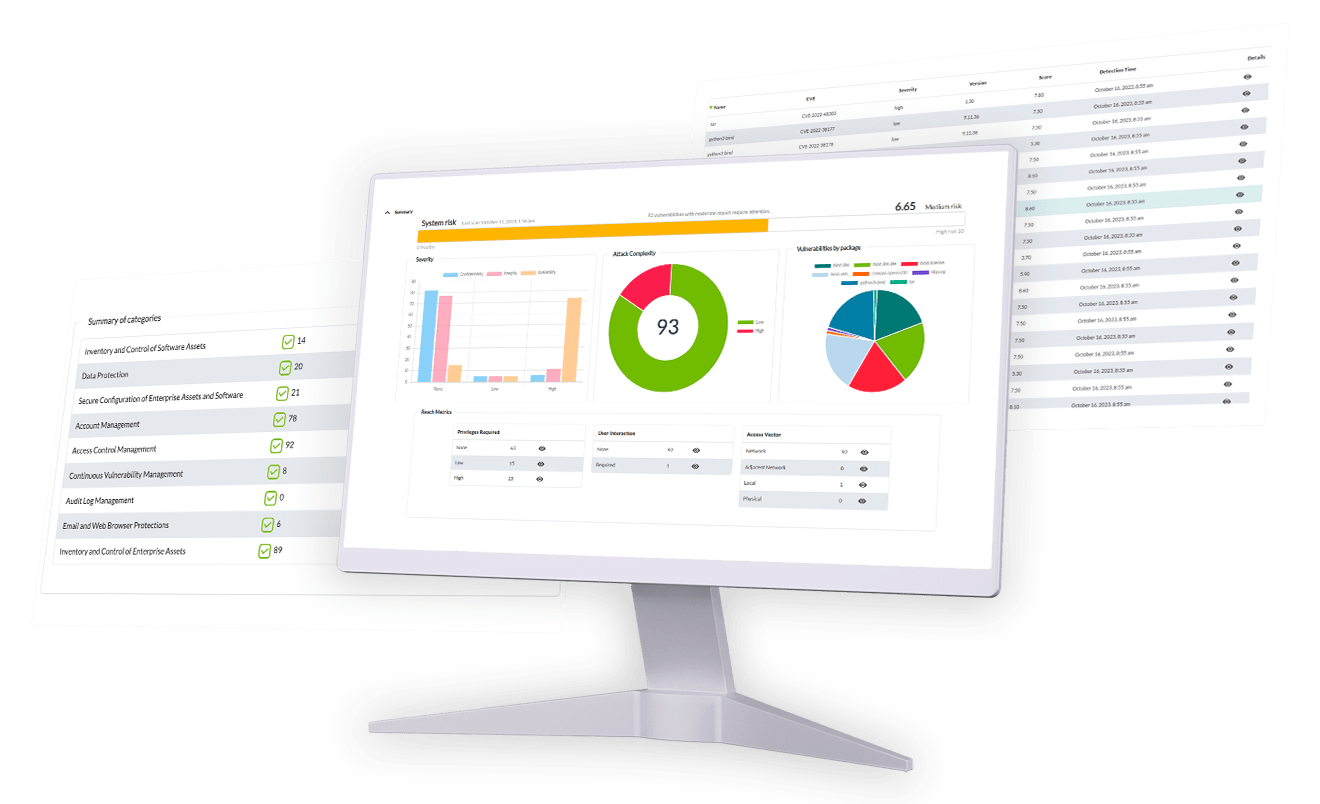

Supervision et hardening intégrés

Nous avons fusionné les recommandations du CIS avec notre technologie de supervision pour vous offrir un système d’audit de sécurisation intégré. Cela vous permet de suivre et d’évaluer en temps réel l’évolution de vos mesures de hardening dans tous vos environnements.

Catégories CIS auditées par Pandora FMS

Nous avons poussé les recommandations du CIS un peu plus loin en mettant en œuvre plus de 1500 contrôles individuels dans une variété de catégories cruciales pour la sécurité.

Inventaire et contrôle des actifs matériels et logiciels

Surveillez et gérez tous vos logiciels et périphériques réseau. Tenez à jour l’inventaire de vos actifs informatiques et utilisez l’authentification pour bloquer les actions non autorisées. De plus, supervisez et gérez vos logiciels réseau, autorisez les actions autorisées et bloquez celles qui ne le sont pas. Votre sécurité l’exige.

Inventaire et contrôle des appareils

Chez Pandora FMS, nous prenons en charge la sécurité de vos systèmes dès le départ, ce qui signifie identifier et gérer vos périphériques matériels afin que seuls ceux autorisés y aient accès, en bloquant ceux qui ne le sont pas. Le maintien d’un inventaire approprié minimise les risques internes, organise votre environnement et apporte de la clarté à votre réseau.

Gestion de la vulnérabilité

Analysez régulièrement vos actifs pour détecter d’éventuelles vulnérabilités et les résoudre avant qu’elles ne deviennent un problème plus grave. Renforcez la sécurité de votre réseau en veillant à ce que les logiciels et les systèmes d’exploitation de votre organisation soient toujours à jour avec les dernières mesures de sécurité.

Utilisation contrôlée des privilèges d'administrateur

Surveillez de près l’accès et le comportement des utilisateurs via des comptes dotés des autorisations appropriées pour éviter tout accès non autorisé aux systèmes critiques. Assurez-vous que seuls les utilisateurs autorisés disposent d’autorisations plus élevées pour éviter toute utilisation abusive des droits d’administrateur.

Configuration matérielle et logicielle sécurisée

Définissez et maintenez des mesures de sécurité basées sur les normes approuvées par votre organisation. Créez un système de gestion de configuration strict qui détecte et alerte en cas de configuration incorrecte et établit un processus de suivi des modifications pour empêcher les attaquants de profiter des services et configurations vulnérables.

Maintenance, supervision et analyse du journal d'audit

Compilez, gérez et analysez les journaux d’audit des événements pour identifier d’éventuelles anomalies. Tenez des journaux détaillés pour comprendre en profondeur les attaques et être en mesure de faire face efficacement aux failles de sécurité.

Défenses contre les logiciels malveillants

Supervisez et contrôlez l’installation et l’exécution de codes malveillants à différents points de votre entreprise pour prévenir les attaques. Configurez et utilisez des logiciels antimalware et profitez de l’automatisation pour garantir des mises à jour de défense rapides et des actions correctives agiles face à toutes les attaques.

Protections des e-mails et des navigateurs Web

Protégez et gérez vos navigateurs Web et vos systèmes de messagerie contre les menaces en ligne afin de réduire les risques d’attaque. Désactivez les navigateurs et les plug-ins de messagerie non autorisés et assurez-vous que les utilisateurs accèdent uniquement à des sites Web fiables via des filtres d’URL basés sur le réseau.

Récupération de données

Mettez en place des procédures et des outils pour vous assurer que les informations clés de votre organisation sont correctement sauvegardées. Assurez-vous de disposer d’un système de récupération de données performant pour restaurer les informations en cas d’attaque compromettant des données critiques.

Défense des frontières et protection des données

Identifiez et isolez les données sensibles et mettez en place une série de processus comprenant le codage, les plans de protection contre les fuites de données et les techniques de prévention de la perte de données.

Account Control and Supervision

Closely supervise the whole lifecycle of their systems and application accounts, from its creation to its deletion, including its use and inactivity. This active management prevents attackers from taking advantage of the accounts of legitimate but inactive users for malicious purposes.

La base de données de vulnérabilité la

plus complète

Quel que soit le nombre de systèmes dont vous disposez et où qu’ils se trouvent, nous rechercherons chaque logiciel installé et le comparerons à la plus grande base de données de vulnérabilités au monde pour vous indiquer les mesures à prendre.

Configurez des alertes, créez des tableaux de bord et des rapports techniques pour filtrer par groupes de machines, types d’attaque, vecteur d’intrusion, utilisation des privilèges et bien d’autres domaines.

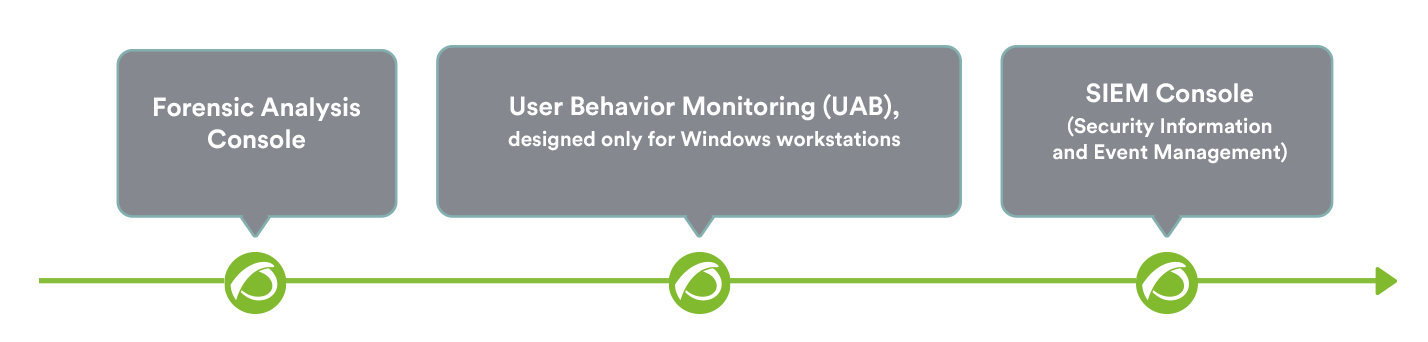

Notre ROADMAP en matière de sécurité

Nous construisons un outil pour tout contrôler.

Pandora FMS est la base de la surveillance, de l’audit, de la journalisation, de l’alerte, de la gestion de la configuration (NCM), de la gestion des tâches distribuées (RMM) et de bien d’autres choses encore.

Avec la surveillance de la sécurité, l’analyse du renforcement et la détection des vulnérabilités, nous avons fait le premier pas, mais notre feuille de route est beaucoup plus ambitieuse.

Grâce à ces fonctionnalités et à d’autres, nous bouclerons la boucle entamée en 2005.

La sécurité que vous pouvez voir et vérifier

Nous nous engageons à faire preuve de transparence à tout moment. Notre plateforme vous permet de vérifier facilement la mise en œuvre de chaque contrôle et d’effectuer un suivi continu de votre état de sécurité. Toutes les catégories ne peuvent pas être appliquées à tous les systèmes, mais nous avons développé des contrôles qui vous aideront à déterminer s’ils sont pertinents pour votre environnement.

Faites confiance à Pandora FMS

pour la sécurité de vos systèmes

Lorsque vous choisissez Pandora FMS, vous choisissez une solution complète qui combine parfaitement supervision et sécurité. Notre collaboration avec le CIS garantit que vous êtes aligné sur les meilleures pratiques internationales. De la protection contre les vulnérabilités à la prévention des attaques, Pandora FMS vous soutient à chaque étape.

Besoin d'aide ? Commencez par consulter nos ressources et nos conseils

Guide d'installation et premiers pas

Guide officiel de démarrage : de l'installation à la génération de rapports, en passant par la gestion quotidienne.

Lire les guides →

Tutoriels vidéo : Concepts de base

Vous n'arrivez pas à comprendre la terminologie ? Dans cette vidéo, nous expliquons les concepts de base de Pandora FMS.

Voir la vidéo →

Carte des fonctionnalités

Toutes les fonctionnalités présentes dans Pandora FMS sont expliquées en détail.

En savoir plus →

Journal des modifications

Liste récapitulative de tous les changements et corrections apportés à Pandora FMS.

Voir le journal des modifications →

Documentation

Manuels d'utilisation, documents d'administration et de développement.

Voir la documentation →

FAQ

Toutes les questions courantes sur Pandora FMS trouvent ici une réponse.

Chercher dans les FAQ →

Architecture de sécurité

Nous décrivons les éléments de sécurité de chaque composant du Pandora FMS.

Lire l'article →

Comparaison des versions

Comparez les fonctionnalités présentes dans chaque version de Pandora FMS.

Comparez les versions →

Guides rapides

Découvrez tous les guides pratiques ou les tutoriels spécifiques pour une tâche donnée.

Voir les guides →

Guides complémentaires

Une approche pratique basée sur des exemples et des captures d'écran.

Aller aux guides →

Pandora FMS Discord

Entrez en contact avec notre communauté et résolvez vos problèmes au plus vite.

Rejoindre le discord →

Solutions connexes

La solution de surveillance la plus complète pour une observabilité totale

Expérience des utilisateurs

Expérience des utilisateurs

Vérifiez si votre application fonctionne comme prévu. Détectez la défaillance avant que vos clients ne le fassent.

Supervision Virtuelle

Supervision Virtuelle

Optimisez votre infrastructure, qu'il s'agisse de déploiements hybrides, virtuels ou en nuage.

Contrôle à distance

Contrôle à distance

Tous vos appareils contrôlés par un seul outil accessible avec un simple navigateur web.

Gestion des incidents

Gestion des incidents

Intégrez le système de billetterie de votre infrastructure dans Pandora FMS grâce à Pandora ITSM.

Surveillance des applications (APM)

Surveillance des applications (APM)

Surveillez vos applications d'entreprise à tous les niveaux et obtenez les données APM dont vous avez besoin.

Supervision mainframe

Supervision mainframe

Disposer d'une plateforme unique pour collecter et afficher les informations, d'où qu'elles viennent.

Collecte de journaux

Collecte de journaux

Collectez, visualisez et centralisez tous vos enregistrements en un seul point.

Gestion des services et de l'assistance

Gestion des services et de l'assistance

Mesurez et surveillez votre pile informatique pour détecter et résoudre les problèmes de votre infrastructure informatique.

Inventoire

Inventoire

Collectez et surveillez l'état de toutes les données de votre infrastructure informatique dans un seul outil.

Supervision réseau

Supervision réseau

Visualisez toutes vos informations ensemble, même si vous avez des milliers de dispositifs à surveiller.

Inventoire

Collectez et surveillez l'état de toutes les données de votre infrastructure informatique dans un seul outil.

Gestion des incidents

Intégrez le système de billetterie de votre infrastructure dans Pandora FMS grâce à Pandora ITSM.

Supervision réseau

Visualisez toutes vos informations ensemble, même si vous avez des milliers de dispositifs à surveiller.

Supervision Virtuelle

Optimisez votre infrastructure, qu'il s'agisse de déploiements hybrides, virtuels ou en nuage.

Contrôle à distance

Tous vos appareils contrôlés par un seul outil accessible avec un simple navigateur web.

Surveillance des applications (APM)

Surveillez vos applications d'entreprise à tous les niveaux et obtenez les données APM dont vous avez besoin.

Expérience des utilisateurs

Vérifiez si votre application fonctionne comme prévu. Détectez la défaillance avant que vos clients ne le fassent.

Collecte de journaux

Collectez, visualisez et centralisez tous vos enregistrements en un seul point.

Gestion des services et de l'assistance

Mesurez et surveillez votre pile informatique pour détecter et résoudre les problèmes de votre infrastructure informatique.

Supervision mainframe

Supervision mainframe

Disposer d'une plateforme unique pour collecter et afficher les informations, d'où qu'elles viennent.