Secciones

- Importancia de la visibilidad en los servicios y la infraestructura de TI

- Proceso de monitorización de sistemas TI

- Las cuatro señales doradas

- Mejores prácticas para evitar la fatiga de alertas

- Actividades en la práctica de monitorización de sistemas TI

- El panorama de la monitorización de TI con Pandora FMS

- Características destacadas de Pandora FMS

- Funciones avanzadas y herramientas de Pandora FMS

- Tendencias futuras en la monitorización de sistemas TI

Importancia de la visibilidad en los servicios y la infraestructura de TI

La transformación digital y la vitalidad de los sistemas de TI

En general, todas las organizaciones, sean o no pequeñas, están viviendo una Transformación Digital acelerada: desde la digitalización de la mayoría de los procesos y el trabajo remoto o híbrido en grandes empresas que colaboran con clientes y proveedores en distintas geografías, hasta los hogares que se están convirtiendo en minicentros de trabajo; todos integrando más y más dispositivos y más tecnologías (colaboración, automatización, analítica, inteligencia artificial, etc.), requiriendo mejor conectividad y un óptimo desempeño de sus sistemas, por lo que la Monitorización de los Sistemas es fundamental para asegurar la vitalidad de los sistemas de TI.

¿Qué es la monitorización de sistemas TI?

La monitorización de sistemas TI permite supervisar y gestionar la infraestructura de las tecnologías de información (TI) de manera constante mediante la visibilidad del estado de la infraestructura y sus servicios, no solo para que los recursos estén disponibles, sino también para optimizarlos y prever eventos que tengan un impacto en el negocio. En las plataformas modernas de monitorización de sistemas existen herramientas que generan alertas sobre anomalías o posibles riesgos, permitiendo actuar a tiempo y de la forma adecuada.

También la monitorización de sistemas TI proporciona información en tiempo real sobre el uso y la capacidad de los recursos que sirve para planificar el crecimiento y tomar decisiones sobre el consumo innecesario para atender aspectos de costos y sostenibilidad ambiental.

Proceso de monitorización de sistemas TI

Definiciones oficiales de monitorización según Google y ITIL® 4

De acuerdo con el Site Reliability Engineering (SRE) de Google, la monitorización consiste en recopilar, procesar, agregar y mostrar datos cuantitativos en tiempo real sobre un sistema. Estos datos pueden incluir recuentos (counts) y tipos de consultas (queries), recuentos y tipos de errores, tiempos de procesamiento y duración del servidor.

En ITIL® 4, la información sobre el estado y el rendimiento del servicio se incluye en la práctica de “Monitorización y gestión de eventos”. La monitorización se define como una capacidad que permite a las organizaciones:

- Responder adecuadamente a eventos pasados que afectaron al servicio.

- Tomar medidas proactivas para prevenir futuros eventos adversos.

Esta monitorización se enmarca dentro del sistema de valor del servicio (SVS) y se relaciona con las cuatro dimensiones esenciales para la gestión de servicios:

- Organización y personas.

- Socios y proveedores.

- Flujos de valor y procesos.

- Información y tecnología.

Tipos de monitorización y su importancia en la gestión de servicios de TI

- Indicadores de desempeño (KPIs): estos indicadores evalúan el desempeño general de los sistemas como la disponibilidad, el tiempo de respuesta y el uso de los recursos.

- Estado del almacenamiento de los discos: supervisión de la capacidad y el rendimiento de los discos duros y otros dispositivos de almacenamiento.

- Interfaces de red: verificación de que las interfaces de red estén activas y se detecten potenciales problemas.

- Alertas y acciones automatizadas: configuración de alertas para detectar desviaciones en parámetros y ejecución de acciones automáticas según criterios predefinidos.

Desde luego, es esencial la recopilación de datos en tiempo real y de manera consistente para tomar decisiones bien informadas. Como puede verse, la monitorización de sistemas de TI es crítica para garantizar que los sistemas funcionen bien, y que además sean seguros y ofrezcan una buena relación calidad-inversión.

Aspectos Clave Monitorizados en los Sistemas de TI

La monitorización de sistemas debe ofrecer los elementos necesarios para entender el estado de los recursos y las razones o causas de dicho estado. Se debe lograr obtener información sobre anomalías, problemas existentes o potenciales y las alertas pertinentes para emprender actividades de mantenimiento y prevención que garanticen que los servicios funcionen y se puedan consumir según los niveles de rendimiento acordados. Para ello, se necesitan métricas que deben ser recopiladas y analizadas, tales como:

- Métricas de infraestructura de bajo nivel (conocida como “black-box monitoring”): se miden a nivel de host, servidor, red e instalaciones, e incluyen CPU, espacio en disco, energía y estado de la interfaz, entre otros.

- Métricas de aplicación: se miden a nivel de software e incluyen tiempo de respuesta, tasa de error y uso de recursos, entre otros.

- Métricas de nivel de servicio: se basan en infraestructura, conectividad, aplicaciones y acciones de servicio, cuando corresponda.

Generalmente, las métricas de monitorización del sistema de TI provienen de funciones de monitorización nativas que se diseñan y se construyen dentro de los componentes de TI; sin embargo, existen sistemas de monitorización de TI que son capaces de extraer métricas de nivel de servicio más avanzadas.

Las cuatro señales doradas

Explicación de las señales fundamentales para la monitorización de sistemas TI: latencia, tráfico, errores y saturación

Para Google, en la monitorización de sistemas de TI, existen cuatro señales doradas en las que debería centrarse la supervisión de los sistemas de TI:

- Latencia. Se refiere al tiempo que toma atender una solicitud; es decir, el tiempo de ida y vuelta, normalmente en milisegundos. Cuanto mayor es la latencia, peor es el nivel de servicio que se experimenta, considerando que los usuarios no están dispuestos a asumir la lentitud y la falta de capacidad de respuesta.

- Tráfico. Hace referencia a la demanda que debe soportar el sistema; es decir, las solicitudes gestionadas o la cantidad de sesiones dentro de un período de tiempo, ocupando la capacidad configurada. Cuanto más tráfico existe, mayor es la presión sobre los sistemas de TI y la probabilidad de afectar a la experiencia del cliente.

- Errores. Entendiendo por estos a la tasa de solicitudes que fallan, ya sea explícitamente, implícitamente o por políticas. Los errores señalan los problemas de configuración o fallos de los elementos dentro del modelo de servicio.

- Saturación. Indica una medida de la fracción del sistema, que destaca los recursos que están más limitados; es decir, cómo de “completo” está el servicio. Desde luego, si se superan los niveles de uso establecidos probablemente se producirán problemas de rendimiento.

Mejores prácticas para evitar la fatiga de alertas

Riesgos de la sobrealerta y estrategias para establecer reglas efectivas

En nuestro post del blog Por qué demasiadas alertas no ayudan con la monitorización hablamos sobre la llamada Fatiga de Alertas o fatiga de alarma como un fenómeno en el que el exceso de alertas insensibiliza a las personas encargadas de responder a ellas (se pierden o se ignoran) o genera respuestas tardías con un alto costo para la empresa. Hay que tomar en cuenta que quienes están a cargo de las operaciones de seguridad de TI tienden a padecer este tipo de fatiga ya que los sistemas están sobrecargados con datos y pueden no clasificar las alertas con exactitud.

Lo que se recomienda es establecer reglas simples, predecibles y confiables que detecten problemas reales la mayoría de las veces, junto con la revisión periódica de la configuración de los umbrales (informativo, de advertencia o de excepción), así como la configuración efectiva de motores de correlación automatizados por Inteligencia Artificial (IA).

Integración de tecnologías como la inteligencia artificial para una alerta más inteligente

Un ejemplo claro de integración de IA para alertas inteligentes es AIOps (Artifitial Intelligence for IT Operations, inteligencia artificial para operaciones de TI), que consiste en el aprovechamiento de IA para automatizar tareas operativas críticas (monitorización del rendimiento, programación de cargas de trabajo y copias de seguridad de los datos). En AIOps se aprovecha el machine learning (ML), el procesamiento de lenguaje natural (NLP, Natural Language Processing) y otras tecnologías avanzadas de IA para mejorar la eficiencia operativa de TI.

También con IA es possible recolectar, agregar y analizar datos desde diversas fuentes y en gran volumen.

Actividades en la práctica de monitorización de sistemas TI

Las principales actividades en la práctica de Monitorización de Sistemas TI son las siguientes:

Fase 1. Planificación

Al seleccionar un sistema de TI para la monitorización, deberás realizar varias actividades de planificación como: definir prioridades; elegir las características a monitorizar; establecer métricas y umbrales para la clasificación de eventos; definir un “modelo de salud” de servicio (de extremo a extremo) y eventos; definir correlaciones de eventos y conjuntos de reglas; y mapear eventos con los planes de acción y equipos responsables.

Los resultados clave de la planificación incluyen:

- Un plan de seguimiento del sistema informático.

- Un modelo de salud de servicios.

- Tipos de eventos definidos.

- Criterios para la detección de eventos.

- Prioridad y respuesta a los acontecimientos.

- Una matriz de responsabilidad para la gestión de eventos.

Fase 2. Detección y registro

Esta es la primera etapa del manejo de eventos. Aquí, las alertas de los sistemas de TI se detectan cuando se superan los umbrales y criterios establecidos. Las alertas son capturadas por un sistema de monitorización de TI donde se pueden mostrar, agregar y analizar.

Fase 3. Filtrado y correlación

Según las reglas establecidas, el sistema de seguimiento filtra y correlaciona la alerta recibida. El filtrado puede basarse en criterios como:

- Fuente

- Tiempo generado

- Nivel

La correlación verifica patrones entre otras alertas para determinar fuentes anómalas e impactos potenciales.

Fase 4. Clasificación

En esta fase, el evento se agrupa según criterios establecidos (como tipo y prioridad) para informar la respuesta correcta. Por ejemplo, las alertas relacionadas con intrusiones o ransomware se clasificarían como eventos de seguridad y esto informa al equipo SOC (Centro de Operaciones de Seguridad) para que actúe en consecuencia.

Fase 5. Respuesta

Según el plan de acción y la matriz de responsabilidades que hayas definido previamente, se contacta al equipo pertinente por correo electrónico, mensaje de texto, sistemas de colaboración en línea u otros canales acordados.

Para algunos entornos de TI, la respuesta al evento se puede automatizar, lo que significa que se toman medidas independientemente de la intervención humana, como el reinicio de instancias o la conmutación por error del tráfico.

Fase 6. Revisión

En función del manejo de los eventos y el efecto resultante sobre la calidad de los sistemas de TI, debe realizarse una revisión periódica de la planificación de la monitorización para garantizar que las métricas y los umbrales establecidos aún cumplan con sus requisitos. Esta revisión también debería:

- Actualizar procedimientos de respuesta y matrices de responsabilidad.

- Verificar el rendimiento de las métricas asociadas con el proceso de gestión de eventos, como la calidad de los datos y las detecciones de fallos que conducen a interrupciones del servicio.

El panorama de la monitorización de TI con Pandora FMS

Acercamiento de Pandora FMS a la monitorización de sistemas TI

Pandora FMS ofrece una solución Integral para la monitorización y observabilidad de los sistemas de TI, que incluye capacidades de auditoría, monitorización, gestión de configuración, control remoto, ITSM, gestión del inventario y seguridad de los sistemas.

Se muestra información en tiempo real sobre lo que ocurre con la tecnología de tu organización, a partir de la cual se generan alertas, se analiza tendencias de varios años y se puede compartir datos e informes con clientes o proveedores de forma intuitiva y personalizada. Esto se traduce en un ahorro de tiempo de tus técnicos en tareas de gestión al disponer de información fiable y en tiempo real, además de reducir los costos en licencias al gestionar todo con un misma plataforma (software, hardware y servicios), simplificando la supervisión y gestión o mejora en la percepción. de la calidad del servicio por parte de clientes o proveedores.

Incorporación de inteligencia artificial y aprendizaje automático para predicciones y optimización

Para mejorar la eficiencia y precisión de los sistemas de monitorización, las organizaciones ya están explorando soluciones más inteligentes y avanzadas, sobre todo cuando se busca hallar el equilibrio adecuado: por un lado, no se desea que las alertas abrumen a los administradores con información irrelevante; por el otro lado, tampoco queremos establecer umbrales demasiado laxos que oculten problemas críticos. Por eso se recomienda un enfoque de monitorización inteligente, en que solo se activan alertas cuando los valores están fuera de los límites normales en un período de tiempo definido, debiendo aprovechar la Inteligencia Artificial y Machine Learning para poder automatizar tareas repetitivas y al mismo tiempo realizar análisis más profundos sobre los datos obtenidos, basándose en las cargas de trabajo de cada sistema. Hay que tener en mente que Machine Learning puede manejar grandes volúmenes de datos para detectar patrones y anomalías que pueden ser sutiles para uno, que fácilmente pasarían desapercibidas si se usan las reglas de alerta tradicionales.

Algo también importante es que IA y ML son herramientas que pueden ayudar a reducir el ruido de las alertas, mediante:

- Automatización: no sólo para enviar notificaciones de la alerta, sino también para automatizar acciones. Por ejemplo, puedes configurar la alerta que monitoriza un servicio en particular para que trate de reiniciar automáticamente.

- Escalado de alertas: siguiendo el mismo ejemplo, se puede escalar alertas, de manera que, si tras la ejecución del agente el módulo sigue en estado crítico, puedes configurar la alerta para que se cree un ticket de soporte en Pandora ITSM.

Con MADE, Monitoring Anomaly Detection Engine, Pandora FMS cuenta con su propio motor de IA on-premise integrado, que puede añadirse a cualquier monitor para facilitar información sobre cualquier anomalía. MADE genera eventos de que “sucede algo” y también genera gráficos de proyección utilizando diferentes algoritmos de IA, dependiendo de la estructura de datos. Se pueden definir umbrales inteligentes (dinámicos) utilizando datos de tendencia para ajustarse automáticamente.

En cuanto a la prevención de riesgos, la IA también permite dotar a Pandora FMS de capacidad suficiente para prevenir problemas e incluso planificar la capacidad necesaria en un futuro.

Desde luego, es fundamental verificar que estas funciones inteligentes trabajen correctamente y proporcionen las alertas esperadas. Se recomienda acompañarse con un experto para la configuración correcta y la realización de pruebas exhaustivas, a fin de verificar que las alertas se generen de manera precisa y oportuna.

Características destacadas de Pandora FMS

Monitorización de seguridad

Con Pandora FMS se puede implementar la política de contraseñas, la autenticación centralizada (AD, LDAP, SAML) y la doble autenticación, el cifrado de datos confidenciales, ACL (listas de control de acceso), perfiles de usuario y el almacenamiento de credenciales. También se cuenta con un sistema integrado de auditoría, copias de seguridad integrada, además del aseguramiento de la alta disponibilidad completa. Se provee de herramientas para la monitorización de hardening y vulnerabilidades, así como de la seguridad en tiempo real.

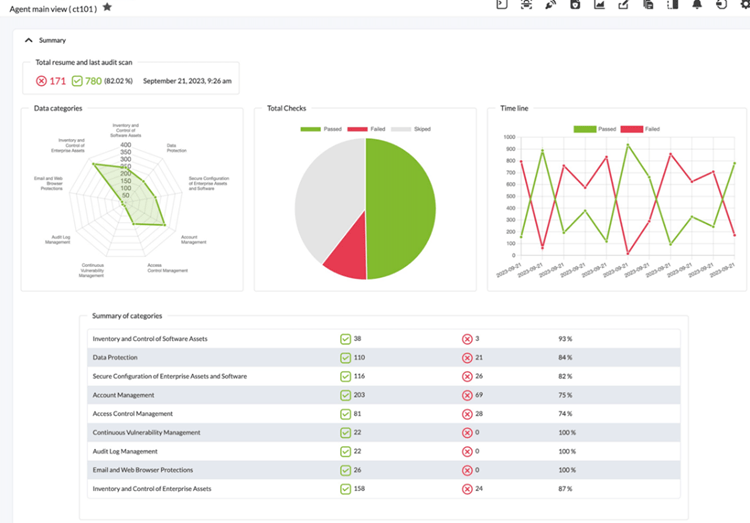

1. Monitorización de hardening y vulnerabilidades

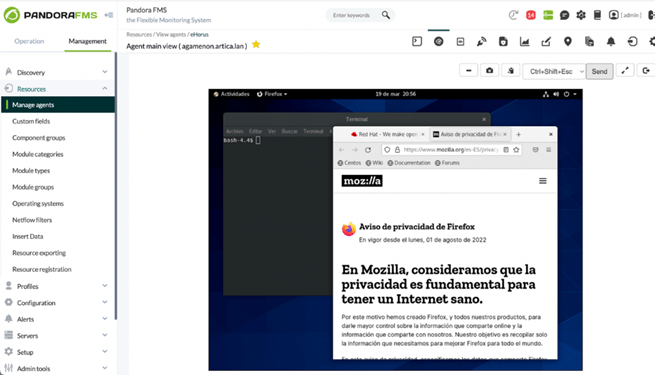

Mediante Pandora FMS, puedes implementar la monitorización de hardening de manera bastante visual e intuitiva desde una misma pantalla:

Así como también realizar la monitorización de vulnerabilidades, tanto de forma local como remota, además de la monitorización de la seguridad del servidor en tiempo real:

2. Seguridad en tiempo real

La plataforma de Pandora FMS ofrece integridad de archivos, un antivirus actualizado y activado y el control sobre las copias de seguridad. Se puede integrar la política de contraseñas activada, junto con pantallas de bloqueo y firewall activado. También se cuenta con Microsoft Update activado y actualizado y un log de auditoría para los intentos de inicio de sesión.

Monitorización de red

Soporta la monitorización SNMP v1, v3, con plantillas y asistentes para dispositivos habilitados para SNMP y detección automatizada; netflow, S-Flow, J-Flow; recolección de syslog; recolección, reenvío, filtrado y alerta de traps SNMP; SLA e historial de disponibilidad detallados. Además, permite la retención de datos a largo plazo, informes personalizados de SLA y disponibilidad, gráficos en tiempo real, el mapeo de red y el almacenamiento de datos SQL para informes externos.

1. Auto-descubrimiento y mapeo de red

Mediante el sistema de auto aprovisionamiento, se puede descubrir nuevos elementos en tu red automáticamente y, a partir de ahí, comenzar a monitorizarlos. Puedes añadir tu propio esquema de descubrimiento o alta disponibilidad de forma masiva en tus máquinas a través de un CSV.

2. Monitorización de enrutamiento y análisis de netflow

De manera visual, puedes monitorizar el enrutamiento y el flujo en la red, de manera bastante intuitiva:

Y se cuenta con un analizador de redes en tiempo real (Netflow/SFlow/JFlow), con informes de datos Top-N, sobre rendimiento personalizado, e informes sobre el uso de la red:

Monitorización del sistema operativo

1. Compatibilidad y gestión centralizada

Pandora FMS es compatible con Windows nativo (todos desde NT4), Linux (Redhat, Ubuntu, Rocky), BSD, Solaris, AIX, IBMI-i y z/OS, para obtener datos sobre CPU, disco, licencias, componentes internos del proceso, parámetros de aplicación y estado.

2. Plugins personalizados y configuración remota

Los plugins personalizados son fáciles de crear e implementar. Cuenta con una gestión de GUI 100% centralizada, que además no requiere acceso a la línea de comandos/shell para su operación. La configuración remota funciona con firewalls, proxy y otros problemas de topología.

Monitorización del rendimiento y disponibilidad

Mediante la monitorización y la observabilidad se puede recopilar, analizar y visualizar los datos relacionados con el rendimiento, la disponibilidad y el comportamiento de los sistemas y aplicaciones.

1. Monitorización de infraestructura virtual

Pandora FMS ha sido diseñado para la monitorización de la infraestructura virtual de preferencia, como VMware, Openstack, Nutanix, Open Nebula, Citrix, HP UX y Microsoft Hyper-V.

2. Implementación remota de agentes y captura de comandos

Se puede implementar agentes Linux o Windows de forma remota desde la consola central con el Centro de Implementación de Discovery.

Para Linux y Windows, se puede capturar la salida nativa de comandos en texto para su análisis.

Monitorización de la Experiencia de Usuario

La monitorización de la Experiencia del Usuario (UX) reproduce la experiencia de los clientes en aplicaciones web, brindando información valiosa sobre lo que funciona y lo que podría mejorarse.

1. Transacciones Web Registradas y Experiencia de Usuario Distribuida

Consiste en reproducir eventos en la red en cualquier lugar y hacer capturas de pantalla cuando falla la sonda y generar alertas.

Para la experiencia de usuario distribuida, Pandora FMS permite visualizar tiempos de respuesta, el uso de los recursos, la respuesta con retraso, el paso a paso del proceso de respuesta y resolución, además de la captura de pantalla.

2. Monitorización distribuida de bajo costo (low cost)

Para evitar el bajo rendimiento de los flujos críticos para los usuarios, se monitoriza el rendimiento general y de cada paso por separado. Se obtienen informes de SLA, alertas en tiempo real e incluso una captura de pantalla de la página que da error.

Para la monitorización distribuida low-cost, se utilizan los sensores IoT de Pandora FMS, basados en Raspberry para distribuir una red de sensores en cualquier lugar de la red a un costo extremadamente bajo.

Funciones Avanzadas y Herramientas de Pandora FMS

Control y gestión remotos

Control de Procesos y Servicios

Pandora FMS gestiona y da control total desde cualquier servidor Windows o estación de trabajo, así como hosts de Linux (Redhat, Debian, etc.), destacando las siguientes funcionalidades:

- Interfaz de usuario de escritorio remoto de Linux y Windows.

- Shell remota (Administrador/root).

- Control de procesos y servicios remoto.

- Servidores on-premise o Cloud.

- Transferencia bidireccional de archivos.

- Soporte al 100% en navegador/HTML/JavaScript. Además de no necesitar una aplicación para implementar el control remoto.

- Informes Integrados y Personalizados. Pandora FMS ofrece más de 40 elementos de informe: Top-N, gráficos, histogramas, SLA (mensual, semanal, diario, por hora), planificación de capacidad, tiempo de inactividad y disponibilidad, promedio/máximo/mínimo, listado, eventos, alertas, configuración, Netflow específico, el uso de IP (IPAM), entre otros.

También, Pandora FMS utiliza plantillas para la personalización de informes en PDF, incluyendo la programación y correo electrónico para ser enviado a usuarios específicos. Su sistema de plantillas está diseñado para permitir a los usuarios realizar sus informes simplificados propios. Adicionalmente, preserva también los datos a largo plazo (más de 3 años).

Automatización y Alertas

1. Automatización de Shell y Generación de Alertas

Pandora FMS verifica la versión del sistema operativo antes de propagar la ejecución de comandos entre los agentes. También:

- Realiza comprobaciones posteriores para evaluar el resultado de la ejecución.

- Realiza la operación en cientos de sistemas a la vez.

- Utiliza la recolección de archivos para propagar comandos o herramientas externos.

- Automatiza la ejecución de cualquier comando.

Pandora FMS permite desarrollar un inventario de alertas (incluyendo inventarios para informes para un cliente o reportes de certificación ISO 27001) e informes de uso de IP/Subred/Superred (IPAM).

2. Integración con ITSM y análisis de causa raíz

Pandora FMS brinda la integración de los tickets en el flujo de trabajo del evento (al cerrar/abrir), incluyendo:

- Integración en el panel de control de operaciones.

- Tipos de tickets personalizados con campos personalizados.

- Flujos de trabajo y acciones personalizadas.

- Definición de SLA para cada grupo de tickets.

- Gestión de proyectos; gestión de tiempo y costos.

- CRM (Contratos, contactos, empresas, acuerdos). WIKI interna y archivos compartidos para los equipos.

Adicionalmente, Pandora FMS permite el análisis de causa raíz y utiliza la ponderación manual o automática para evaluar la pérdida de servicio. Con respecto a los niveles de servicio, evalúa el porcentaje de SLA en tiempo real, con datos históricos a largo plazo, además de determinar la ruta en la que se encuentra el error de abajo hacia arriba.

Tendencias futuras en la monitorización de sistemas TI

Los sistemas de TI son cada vez más complejos, por lo que es fundamental tener las herramientas de monitorización de sistemas de TI con una visión holística de cada recurso y en un todo, pero que además pueda mantener el ritmo acelerado con el que evoluciona la tecnología. Hay que tener en mente que muchas organizaciones se enfrentan al desafío de usar e interpretar diversas herramientas de monitorización de aplicaciones, infraestructuras (dentro y fuera de la organización) y entornos (nube privada, pública e híbrida). No es ninguna sorpresa que, en un estudio realizado por 451 Research, 39% de las áreas de TI señalaron que emplean de 11 a 30 herramientas de monitorización, resultando en más gastos, ineficiencia y hasta fallos en una respuesta oportuna.

Mirando hacia delante, las áreas de TI deben tener esto siempre presente y buscar opciones de monitorización que sean capaces de tener una visión total e integrada sobre los múltiples sistemas y entornos, junto con la capacidad de aprovechar nuevas tecnologías como la analítica avanzada, la Inteligencia Artificial y Machine Learning.

Impacto del aprendizaje automático en la monitorización de TI

La inteligencia artificial se ha vuelto prácticamente omnipresente en los procesos y los flujos de la organización. En la monitorización de los sistemas de TI, también se observa que el impacto de IA y Machine Learning tendrá cada vez más peso. Las herramientas modernas que han integrado IA en la monitorización pueden manejar todo el ciclo de vida del proceso, desde la detección hasta la respuesta, especialmente para el análisis de grandes volúmenes de datos sobre eventos o actividades rutinarias como la correlación de eventos y el análisis de registros en sistemas distribuidos.

Con la implementación de IA adecuada, las herramientas de Monitorización pueden clasificar el “ruido” de alerta y los “falsos positivos/negativos” de forma más rápida y eficaz que cualquier equipo humano. Esto permite que el personal de TI/Seguridad concentre su atención en crear mejores herramientas de orquestación y automatización para responder y resolver las alertas.

Emergencia de la Observabilidad Unificada como una Tendencia Clave

También existe otra tendencia de gran impacto en la monitorización de los sistemas de TI: la observabilidad unificada. La observabilidad permite comprender el estado o condición interna de un sistema complejo basándose en el conocimiento de sus outputs (salidas) externos. Cuanto más observable sea un sistema, más rápido y preciso se podrá navegar desde un problema de rendimiento hasta su causa raíz, sin pruebas o codificación adicionales. Se estarán adoptando las plataformas que sean capaces de brindar una vista única (de toda la infraestructura, las aplicaciones y la experiencia del usuario) mediante el análisis de registros, métricas y seguimientos, junto con el análisis más exhaustivo de las alertas para identificar los problemas con mayor precisión en entornos complejos.

Importancia de la mejora continua para garantizar funcionalidad y seguridad en los servicios de TI

Como hemos visto, para cualquier organización, la monitorización de sistemas de TI es fundamental a fin de garantizar la funcionalidad, el rendimiento y la seguridad de sus servicios de TI, y seguirá evolucionando para afrontar nuevos desafíos y ofrecer más beneficios a medida que la tecnología siga evolucionando. Por lo que la mejora y actualización deben ser constantes, con un enfoque proactivo basado en el conocimiento a partir de los datos obtenidos por la monitorización de los sistemas de TI.

Por último, te recomendamos aliarte con un proveedor de herramientas de monitorización capaz de proveer una plataforma integrada y unificada, que tenga la experiencia sobre los desafíos y los requerimientos de seguridad tanto de industria como locales e internacionales, considerando que el cumplimiento normativo es cambiante y puede ser abrumador para tu equipo de TI.

Pandora ITSM es un balance entre flexibilidad, sencillez y potencia

Y sobre todo, se adapta a tus necesidades.