Gestion de la console

Cette section couvre différents aspects de la gestion de Pandora FMS : création d'utilisateurs, administration de groupes, sauvegardes, etc.

Profils, utilisateurs, groupes et ACL

Pandora FMS est un outil de gestion Web. Grâce au système d'autorisations 100% multitenant, plusieurs utilisateurs avec des autorisations différentes peuvent travailler, accédant aux informations de la même configuration Pandora FMS sans que certains voient les informations des autres.

Pour ajouter des utilisateurs, il est important de bien définir les groupes et les profils, en étant clair sur les données que chaque utilisateur doit visualiser et/ou modifier.

Utilisateurs sur Pandora FMS

Les utilisateurs sont gérés depuis Gestion → Profils → Gérer les utilisateurs. Par défaut, vous pouvez afficher les utilisateurs définis :

Champs notables lors de la création ou de la modification :

- Utilisateur Administrateur : Un utilisateur Administrateur (superadmin) ne sera pas gouverné par le système ACL interne et aura accès à tout. L'utilisateur standard sera régi par les autorisations Pandora FMS ACL qui lui sont attribuées.

- Erreur de connexion : Si ce champ est coché, l'utilisateur ne pourra accéder qu'à l'API mais pas de manière interactive via la console.

- Utilisateur local : pour effectuer l'authentification de l'utilisateur sur votre propre base de données. PFMS prend également en charge d'autres méthodes d'authentification.

- Contrôle du timeout de session : Activé par défaut, il vérifie s'il n'y a pas eu d'activité dans le délai défini dans Durée de session (mins) pour fermer la session.

- Durée de la session (minutes) :

- La valeur par défaut est « 90 » minutes et lorsque vous définissez cette valeur sur « 0 » pour un utilisateur, Pandora FMS utilisera la valeur enregistrée dans les paramètres généraux, section authentification.

- Langue : Par défaut, il s'agit de la langue du système. Vous pouvez également attribuer une langue spécifique dans laquelle l'utilisateur verra la console Pandora FMS.

- Taille de bloc pour la pagination : taille de pagination par défaut pour cet utilisateur.

- Fuseau horaire : Champ où est paramétré le fuseau horaire de la console pour afficher différents éléments (Vue générale des agents, Vue des modules, …).

- Liste IP de connexion autorisée : Si vous activez cette option, la connexion sera limitée à une liste d'adresses IP (et/ou plages) séparées par des virgules. Pour vous connecter à partir de n'importe quelle adresse IP, utilisez le caractère générique « * » (astérisque).

- Profils/Groupes attribués à cet utilisateur : Sélection de profils et/ou groupes dans lesquels l'utilisateur sera organisé ou aura accès.

Modification d'un Utilisateur par l'utilisateur lui-même

Tous les utilisateurs peuvent modifier certains paramètres de leur propre configuration dans Workspace → Modifier mon utilisateur. Le formulaire de création d'utilisateur apparaîtra où vous pourrez configurer certaines sections, à l'exception des autorisations de groupe.

Version 768 ou ultérieure : vous pouvez vous authentifier avec le Jeton API en soumettant aux En-têtes HTTP d'un bearer token, généré par chaque utilisateur et pour son usage privé et particulier. Si une icône d'avertissement apparaît ![]() à côté du Jeton API configurer le fichier

à côté du Jeton API configurer le fichier php.conf.

Paramètres de notification

Pandora FMS dispose d'un système de notification pour ses utilisateurs et, en plus, pour faciliter son administration, il dispose également d'une gestion de groupe. Les différents types de notifications sont les suivants :

- État du système : État du système.

- Messages : Messages.

- Tâche en attente : tâches en attente.

- Publicité : Avis.

- Communication officielle : Communications officielles.

- Suggestion : Suggestions.

ACTIVER LA CONFIGURATION UTILISATEUR : Ce token permet aux utilisateurs, dans la section Opération → Espace de travail → Configurer les notifications utilisateur, d'activer ou de désactiver lesdites notifications dans la console et/ou par email.

Pour que les notifications arrivent par e-mail, l'utilisateur doit avoir son e-mail configuré dans son profil utilisateur, et le serveur Pandora FMS doit également être configuré pour envoyer des e-mails.

Si un utilisateur appartient à un groupe et que ledit groupe est ajouté à l'une des catégories de notification, ledit utilisateur aura des notifications de console actives pour cette catégorie de notification correspondante, cependant il ne pourra pas la modifier même si ENABLE CONFIGURATION UTILISATEUR est activé (pour cette catégorie).

Par défaut, l'utilisateur « admin » reçoit des notifications actives d'état du système.et Communication officielle même si ces catégories sont inactives. Tout superutilisateur ajouté ultérieurement sera dans toutes les catégories de notification.

Groupes sur Pandora FMS

Introduction

Le concept de groupe dans Pandora est fondamental. Les groupes sont des ensembles d'éléments avec leurs propres règles dont la fonction est d'aider à contrôler l'accès des utilisateurs à certains aspects ou éléments de Pandora FMS.

Il est important de savoir qu'un agent ne peut appartenir qu'à un seul groupe, mais qu'un utilisateur peut avoir accès à un ou plusieurs de ces groupes.

Le groupe "Tous"

Pandora FMS dispose d'un système de groupes, qui sont des entités dans lesquelles les agents sont classés et sont utilisés pour répartir les privilèges. De cette manière, les utilisateurs se voient accorder certaines autorisations encadrées dans un ou plusieurs groupes et auront ainsi la possibilité de voir et d'interagir avec les agents et autres objets dans leur contexte.

Pour faciliter l'affectation et le filtrage des groupes, il existe un outil appelé “Tous les groupes”. Le groupe « Tous » désigne, selon le contexte, TOUS les groupes ou N'IMPORTE QUEL d'entre eux.

Son identifiant réservé est ID 0 (Identifiant zéro), à la différence qu'il est entièrement contrôlé par code, sans qu'il y ait de groupe avec cet ID dans la base de données.

Gestion des groupes d'agents

Menu Gestion → Profils → Gérer les groupes d'agents.

En cliquant sur le menu précédent, vous verrez les groupes prédéfinis et/ou créés par les utilisateurs. De là, vous pouvez modifier un groupe d'agents en cliquant sur le nom du groupe ou le supprimer avec le bouton correspondant dans la colonne Actions.

Pour créer un groupe d'agents, utilisez le bouton Créer un groupe, champs notables :

- Afin d'utiliser le nom du groupe pour le provisionnement automatique de l'agent, il est recommandé qu'il ne contienne pas d'espaces ni de caractères étendus (bien que cela soit pris en charge).

- Parent : Un autre groupe peut être défini comme parent du groupe en cours de création.

- Mot de passe : mot de passe facultatif. Permet de restreindre la création automatique d'agents (fourniture automatique d'agents logiciels ou de serveur satellite) afin que seuls les agents puissent être créés ayant le même mot de passe que celui défini dans ce champ.

- Alertes : Si coché, les agents appartenant au groupe pourront envoyer des alertes. Vous pouvez utiliser cette propriété pour désactiver rapidement la génération d'alertes pour un groupe spécifique d'agents.

- Propagate ACL : Si activé, les groupes enfants auront les mêmes autorisations ACL que ce groupe.

- ID personnalisé : Les groupes ont un ID dans la base de données, dans ce champ il est possible de mettre un autre ID personnalisé qui peut être utilisé depuis un programme externe pour effectuer une intégration (par exemple CMDB).

- Contact et Autre : Informations de contact et notes via les macros

_group_contact_et_group_other_. - Depuis la version 754, vous pouvez limiter le nombre d'agents dans chaque groupe en utilisant le champ Max d'agents autorisés. Valeur par défaut zéro (pas de limite). Également via l'API Pandora FMS, en create a group ou edit a group, vous pouvez définir le nombre maximum d'agents dans un groupe, si nécessaire.

Importer des groupes d'agents depuis CSV

Cette extension vous permet d'importer un fichier avec des enregistrements (dont les champs sont séparés par des virgules , ou un autre caractère que vous choisissez dans la liste Séparateur) et définir des groupes, vers le serveur Pandora FMS

L'extension est accessible depuis Gestion → Outils d'administration → Gestionnaire d'extensions → Groupe d'importation CSV. Choisissez le fichier à importer en cliquant sur Parcourir…, sélectionnez le caractère séparateur et cliquez sur le bouton Go.

Le fichier CSV doit contenir les champs suivants dans l'ordre suivant :

Nom du groupe, icône, identifiant parent, propagation (« 1 » ou « 0 »).

Profils sur Pandora FMS

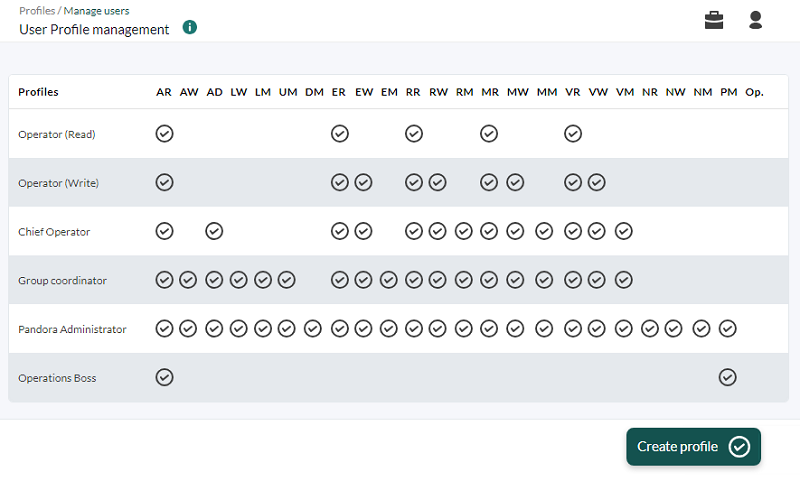

Les profils sont gérés depuis Gestion → Profils → Gestion des profils.

Les profils Pandora FMS vous permettent de définir les autorisations dont un utilisateur peut disposer. La combinaison de profils et d'un groupe, associés à un utilisateur, permet de définir les autorisations dont dispose un utilisateur sur un groupe d'agents, afin qu'il puisse avoir différents profils dans différents groupes.

Il existe des profils préchargés et vous pouvez également créer tous les profils nécessaires en tenant compte des profils ci-dessous.

Liste des profils

Cette liste définit ce que chaque profil permet :

| Bit d'accès | Opération |

|---|---|

| AR | - Afficher les données de l'agent (toutes les vues) - Vue tactique - Vue de groupe - Afficher les utilisateurs - Afficher la console SNMP, l'arborescence, Groupe de modules d'extension et Barre de recherche |

| AW | - Vue de gestion de l'agent - Modification de l'agent et de son .conf - Opérations en masse - Créer un agent - Configuration à distance en double - Gestion des politiques - Gérer les filtres |

| AD | - Gestion des arrêts de service - Désactiver agent/module/alerte |

| Bit d'accès | Opération |

|---|---|

| LW | - Affectation des alertes déjà créées - Gestion des alertes |

| LM | - Définir et modifier des modèles - Définir et modifier des actions |

| Bit d'accès | Opération |

|---|---|

| UM | - Gestion des utilisateurs |

| DM | - Maintenance de la base de données |

| Bit d'accès | Opération |

|---|---|

| ER | - Voir l'événement |

| EW | - Valider/Commenter l'événement - Gérer les filtres - Exécuter les réponses |

| EM | - Supprimer l'événement - Changer de propriétaire/Réouvrir l'événement |

| Bit d'accès | Opération |

|---|---|

| RR | - Afficher le rapport, le graphique, etc. - Appliquer un modèle de rapport - Afficher les tâches Cron (liste des tâches) |

| RW | - Créer une console visuelle - Créer un rapport - Créer un graphique combiné - Afficher, modifier, exécuter et créer des tâches Cron (sauf exécuter un script personnalisé, une fonction de sauvegarde et PHP) |

| RM | - Créer un modèle de rapport - Afficher, modifier, exécuter, créer et supprimer des tâches Cron (sauf exécuter un script personnalisé, une fonction de sauvegarde et PHP) |

| Bit d'accès | Opération |

|---|---|

| MR | - Affichage de la carte du réseau |

| MW | - Modification des cartes de réseau - Suppression de ses propres cartes de réseau |

| MM | - Suppression de toute carte réseau |

| Bit d'accès | Opération |

|---|---|

| VR | - Vue de la console visuelle |

| VW | - Édition de la console visuelle - Suppression des propres consoles visuelles - Suppression de toute console visuelle |

| VM | - Gestion de la console visuelle |

| Bit d'accès | Opération |

|---|---|

| NR | Afficher les données de NCM |

| NW | Exploiter NCM |

| NM | Gérer NCM |

| Bit d'accès | Opération |

|---|---|

| PM | - Gérer les réponses - Personnaliser les colonnes d'événements - Gestionnaire de mise à jour (Exploitation et Administration) - Gestion des groupes - Créer des modules d'inventaire - Gérer les modules (y compris toutes les sous-options) - Console SNMP gestion - Gestion des profils - Gestion du serveur - Audit système (édition et visualisation) - Configuration (tous les onglets inférieurs inclus) - Extensions d'administration – Définir et modifier l'alerte des commandes - Afficher, modifier , exécutez et créez tous les types de Cronjobs (Liste des tâches) |

| Combinaison d'autorisations | |

|---|---|

| EW & IW | - Créer un incident via un événement (Réponse) |

| LM & AR / AW & LW | - Valider les alertes |

Attribution d'autorisation

Depuis l'édition utilisateur, un utilisateur peut se voir attribuer l'accès à un ou plusieurs groupes avec un profil spécifique :

Si un utilisateur standard est créé sans profil ni groupe, ledit utilisateur ne pourra pas se connecter au serveur Pandora FMS.

Attribution de profils et de groupes avec autorisation de gestion des utilisateurs (UM)

Plusieurs scénarios possibles ont été pris en compte :

- Un utilisateur gestionnaire avec des autorisations UM qui appartient au groupe « TOUS » pourra gérer n'importe quel utilisateur quel que soit le groupe auquel il appartient.

- L'accès peut être ajouté aux groupes avant de créer un utilisateur en tant que tel.

- Un utilisateur gestionnaire peut modifier les profils et les groupes uniquement sur les utilisateurs qu'il peut voir car ils appartiennent aux groupes qu'il gère avec des autorisations de messagerie unifiée.

- Un utilisateur administrateur peut créer d'autres utilisateurs administrateurs et gérer n'importe quel autre utilisateur, mais en aucun cas un utilisateur gestionnaire disposant d'autorisations de messagerie unifiée ne peut supprimer les autorisations de messagerie unifiée d'un autre utilisateur disposant des mêmes autorisations sur le même groupe. . Ceci ne peut être modifié que par un administrateur.

- Un utilisateur gestionnaire sans autorisations de messagerie unifiée sur un groupe ne peut pas voir quels utilisateurs appartiennent à ce groupe.

- Un utilisateur gestionnaire peut supprimer la relation utilisateur avec les groupes qu'il gère et même l'utilisateur entier s'il n'a qu'une relation avec les groupes qu'il gère.

Dans le cas où la dernière relation profil/groupe d'un utilisateur doit être supprimée et que l'utilisateur doit être supprimé, Pandora FMS affichera un avertissement.

- Un utilisateur gestionnaire qui dispose d'autorisations de messagerie unifiée dans un groupe et pas dans un autre ne peut voir que les informations de profil/groupe des groupes qu'il gère, même si l'utilisateur observateur dispose de davantage d'autorisations pour d'autres groupes. Le reste des informations sur l'utilisateur ne sera pas lié à l'utilisateur gestionnaire. De cette manière, l'utilisateur gestionnaire pourra uniquement obtenir des informations ou modifier les autorisations sur les groupes qu'il gère, mais à aucun moment il ne pourra supprimer plus d'autorisations ou supprimer l'utilisateur.

Systèmes d'autorisation étendus par des balises

L'accès individuel aux modules d'un agent peut être configuré à l'aide d'un système d'étiquettes (Tags). Les étiquettes sont configurées dans le système, affectées aux modules nécessaires et, en outre, l'accès d'un utilisateur peut être limité aux seuls modules pour lesquels ces étiquettes ont été définies.

Le Tags sont définis dans Management → Profiles → Module Tags.

- L'accès par Tags ne remplace pas l'accès par groupe : il le complète.

- Dans certaines vues globales (vue tactique, vue de groupe, arborescence générale), les totaux affichent tous les modules, et pas seulement ceux qui sont visibles par l'option Tags.

Modules

Utilisateurs

Pour attribuer à un utilisateur un accès spécifique à un tag, cela doit être fait via l'éditeur d'utilisateurs, dans l'affectation du profil et du groupe, en ajoutant un tag :

Ce système, appelé Mode de sécurité basé sur des balises, permet de restreindre l'accès à tout le contenu de l'agent, mais entraîne des pénalités de performances. Il est donc conçu exclusivement pour donner accès à de petites portions d'informations, c'est-à-dire qu'elles ne doivent pas être utilisé avec plus de deux ou trois balises par combinaison utilisateur/profil/groupe.

Hiérarchie

Dans les sections précédentes, il a été expliqué que les autorisations d'un groupe peuvent être étendues aux enfants à l'aide de l'option de configuration Propagate ACL. Cependant, à partir de la configuration utilisateur, vous pouvez limiter cette fonctionnalité et empêcher la propagation de l'ACL en cochant Aucune hiérarchie.

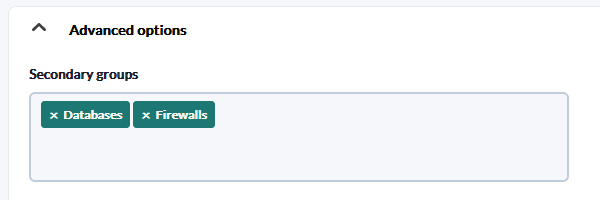

Groupes secondaires

Les groupes secondaires sont facultatifs.

Le fait qu’un agent appartienne à un groupe secondaire signifie qu’il appartient en réalité à plusieurs groupes à la fois. Grâce à cette fonctionnalité, deux utilisateurs disposant d'autorisations différentes peuvent accéder au même agent en ajoutant simplement les groupes secondaires appropriés.

Certaines vues, telles que l'arborescence, peuvent afficher des agents répétés. Lors de l'utilisation de groupes secondaires, il s'agit d'un comportement normal.

Système d'entreprise ACL

Le modèle Open Source ACL est basé sur le style Unix : role/action/group/user .

Le système ACL Enterprise permet de définir -selon le profil- quelles pages (celle définie par un seul ou par “groupes”) les utilisateurs y ont accès. Cela vous permettra de redéfinir les sections de l'interface qu'un utilisateur peut voir avec le système classique Pandora FMS ACL.

- superadmin sont exemptés du contrôle ACL, les autres utilisateurs sont liés par ACL, même s'ils ont le profil Pandora Administrateur attribué.

- Les deux modèles sont parallèles et compatibles. Le système Classic ACL est complémentaire et évalué avant le système ACL Enterprise.

Afficher les autorisations sur les éléments partagés

Les groupes et les profils sont conçus de manière à ce qu'un utilisateur ait différents rôles dans Pandora FMS. Les éléments de surveillance de base tels que les agents et les modules sont régis par ces règles de groupe/profil de base, en tenant compte de la manière dont elles sont étendues avec l'utilisation de groupes secondaires et d'autorisations de balises.

Autres éléments Pandora FMS tels que reports, Visual consoles, maps red et dashboards, agissent comme des conteneurs. Si un utilisateur (ayant une visibilité sur toutes les données gérées) crée un rapport et l'attribue à un groupe général, les utilisateurs ayant accès à ce groupe pourront voir le rapport et tout son contenu, même s'ils n'ont pas d'autorisation d'accès. aux groupes, aux éléments individuels de votre rapport.

Exceptions à ce comportement :

- Certains widgets du tableau de bord comme l'arborescence ou dans le contrôle des événements du tableau de bord, puisqu'ils permettent d'interagir avec les données (pour valider des événements) ou dans des éléments indépendants de la Console visuelle où l'on peut restreindre l'affichage d'un élément de la Console à un certain groupe.

- Il convient de noter que la finalité de ces éléments, lorsque l'accès est donné en mode lecture, est de pouvoir accéder à des données qui autrement ne pourraient pas être visualisées par cet utilisateur. Il peut arriver que l'utilisateur dispose d'un accès en lecture et en écriture. Dans ce cas, lorsque vous modifiez l'un de ces conteneurs, vous ne pourrez ajouter que les éléments auxquels vous avez accès, et vous pourrez supprimer les éléments auxquels vous n'avez pas accès, mais vous ne pourrez pas en ajouter. eux.de nouveau.

Serveurs

Gérer les serveurs

La vue détaillée des serveurs permet de connaître, outre l'état général des serveurs Pandora FMS, leur niveau de charge et leur délai d'exécution. Allez dans le menu Management → Servers → Manage servers:

Chaque serveur a ses propres icônes, dans l'exemple précédent, il s'agit d'un Serveur de données :

- Réinitialiser l'état du module et le nombre d'alertes déclenchées : Pour réinitialiser le nombre d'alertes et de modules déclenchés.

- Modifier : Pour modifier l'adresse IP et la description du serveur.

- Gérer les hôtes satellite : Vous permet de configurer à distance les serveurs Satellite.

- Configuration à distance : Pour activer la remote configuration vous devrez changer le token

remote_configà 1 puis redémarrer le serveur PFMS.- Fonctionnalités du serveur : où vous pouvez activer ou désactiver chacun des serveurs dont vous disposez en fonction du type de licence achetée.

- Paramètres d'optimisation : pour régler chacun des serveurs en fonction de leurs caractéristiques, certains plus, d'autres moins.

- Autres paramètres du serveur : pour configurer les tâches automatisées.

- Supprimer : Pour supprimer le serveur.

Gérer les consoles

Menu Management → Servers → Manage consoles.

Pour équilibrer la charge dans l'exécution des console Tasks sur le serveur Discovery, vous pourrez déclarer et ajouter des consoles dans la section config.php.

Gérer l'HA des bases de données

Accès par le menu Management → Servers → Manage database HA, si la centralisation est activée dans le Command Center (Metaconsole), utilisez le menu Setup → Manage database HA.

Il permet de visualiser et d'effectuer des actions sur les nœuds qui composent le système de Haute disponibilité :

Magasin d'informations d'identification

Menu Management → Configuration → Credential Store.

Pandora FMS dispose d'un magasin d'informations d'identification. Ce référentiel gère les identités à utiliser dans des sections telles que Discovery Cloud ou le déploiement automatique d'agents.

Pandora FMS permet de crypter les mots de passe enregistrés dans la base de données.

Pour ajouter une nouvelle entrée, cliquez sur le bouton Add key, et sept types d'accréditations différentes sont disponibles pour l'enregistrement:

- Identifiants Amazon Web Services® (AWS®).

- Identifiants Microsoft Azure®.

- Lettres de créance personnalisées.

- Identifiants Google®.

- Identifiants SAP®.

- Identifiants WMI.

- Type de données d'identification SNMP (v1, v2, v2.c y v3).

Le groupe assigné à la clé contrôle la visibilité de la clé. Seul un groupe auquel appartient l'utilisateur qui crée le justificatif peut être attribué, à moins que cet utilisateur n'appartienne explicitement au groupe TOUT (ALL). Une fois ajouté, il peut être interrogé, filtré, etc.

Dans la modification, tous les champs peuvent être modifiés à l'exception du type de justificatif (Product).

Arrêts de service prévus

Pandora FMS dispose d'un système de gestion des arrêts de service planifiés ou programmés dans Gestion → Outils → Temps d'arrêt programmés.

Ce système permet de désactiver les alertes dans les intervalles d'arrêt de service, en désactivant les agents.

Lorsqu'un agent est désactivé, il ne collecte pas non plus d'informations, donc lors d'un arrêt de service, pour la plupart des métriques ou types de rapports, les intervalles où il y a un arrêt de service ne sont pas pris en compte dans les rapports puisqu'il n'y a pas de données de cette fois-là dans les agents.

Journal d'audit

Pandora FMS conserve un journal avec tous les changements et actions importants produits dans la console Pandora FMS. Ce journal est visible dans Gestion → Outils d'administration → Journal d'audit système, où vous pouvez voir une série d'entrées liées à l'activité de la console, des informations sur l'utilisateur, le type d'action, date et une brève description des événements enregistrés.

En haut à gauche, vous pouvez filtrer les entrées à afficher selon différents critères, notamment : les actions, l'utilisateur et l'adresse IP. Vous pouvez même effectuer une recherche de texte et déterminer les durées maximales de recherche.

Il est également possible d'exporter les informations affichées à l'écran vers un fichier CSV, en cliquant sur le bouton en haut à droite de l'écran.

Journaux du serveur local

Menu Gestion → Outils d'administration → Gestion des extensions → Fichiers journaux système. Depuis cette extension, vous pouvez consulter les journaux de la console et du serveur local.

Si le contenu n'a pas pu être visualisé, configurez les autorisations de vos fichiers journaux, exécutez-le dans udans une fenêtre de terminal avec les autorisations appropriées :

chown -R pandora:apache /var/log/pandora/

Vous pouvez ajuster les options du rotateur pour conserver ces paramètres en modifiant le fichier /etc/logrotate.d/pandora_server

/var/log/pandora/pandora_server.log

/var/log/pandora/web_socket.log

/var/log/pandora/pandora_server.error {

hebdomadaire

manquantok

taille 300000

tourner 3

maximum 90

compresse

notification vide

copiertronquer

créer 660 Pandora Apache

}

/var/log/pandora/pandora_snmptrap.log {

hebdomadaire

manquantok

taille 500000

tourner 1

maximum 30

notification vide

copiertronquer

créer 660 Pandora Apache

}

D'un autre côté, il existe également une configuration spécifique pour la rotation des logs de la console dans /etc/logrotate.d/pandora_console :

/var/www/html/pandora_console/log/audit.log

/var/www/html/pandora_console/log/console.log {

hebdomadaire

manquantok

taille 100000

tourner 3

maximum 15

compresse

notification vide

créer 644 racine Apache

}

En cas de mise à jour par OUM à partir d'une version antérieure à 747, le fichier logrotate doit être modifié manuellement.

Gestion de base de données depuis la console

Le cœur du système Pandora FMS est sa base de données. Toutes les données collectées par les systèmes surveillés, configuration des agents, alertes, événements, données d'audit, différents utilisateurs et leurs données y sont stockées.

Pour effectuer régulièrement la maintenance de la base de données, les administrateurs peuvent utiliser les commandes MySQL standards depuis la ligne de commande ou bien gérer la base de données depuis la console avec diverses extensions pour cela .

Outils externes

Connu dans les versions précédentes sous le nom d'Outils réseau, il se trouve désormais dans Gestion → Configuration → Configuration → Outils externes.

- Vous permet de personnaliser les sons des alertes sonores.

- Si nécessaire, vous pouvez indiquer le chemin complet vers les utilitaires snmp, ping, etc.

- Des commandes personnalisées peuvent être ajoutées, qui peuvent utiliser des macros telles que

_address_(adresse IP d'un agent) comme paramètre pour exécuter la commande respective.

Sauvegarde

Pour l'option de sauvegarde, voir la section Discovery - Tâches de la console.

Inscription du plugin

Il s'agit d'une extension qui vous permet d'enregistrer des plugins de serveur et est accessible par Gestion → Serveurs → Enregistrer le plugin.

Pour enregistrer un plugin, choisissez le fichier en cliquant sur Navigateur puis sur Upload.

Vous pouvez trouver plus d'informations sur les plugins serveur (format de fichier .pspz) dans la section "Développement de plugin serveur".

Insérer des données

Cette extension est accessible depuis Gestion → Ressources → Insérer des données. Permet d'ajouter des données à un module agent, en indiquant sa date et son heure et en les sauvegardant avec le bouton Mettre à jour.

Il vous permet également d'importer des données dans un fichier CSV (séparés par des virgules) vers un module agent. Le format du fichier CSV doit être la date et la valeur, séparées par des points-virgules, un pour chaque ligne. La date doit être indiquée au format A/m/d H:i:s.

Assurez-vous que l'utilisateur apache a les droits d'écriture sur le répertoire /var/spool/pandora/data_in, si nécessaire exécutez :

chown -R pandora:apache /var/spool/pandora/data_in

Inscription des ressources

Cette extension permet d'importer des fichiers au format .prt qui contiennent la définition du composant réseau, du composant smnp, du composant local ou du composant wmi. Vous pouvez également tous les ajouter (sauf le composant local) à un modèle.

Cette option est accessible via le menu Gestion → Ressources → Enregistrement des ressources.

Format de fichier.prt

<?xml version="1.0"?>

<pandora_export version="1.0" date="aaaa-mm-jj" heure="hh:mm">

<composant>

<nom></nom>

<description></description>

<module_source></module_source>

<id_os></id_os>

<version_os></version_os>

<données></données>

<type></type>

<max></max>

<min></min>

<max_cri></max_cri>

<min_cri></min_cri>

<max_war></max_war>

<min_war></min_war>

<données_historiques></données_historiques>

<ff_treshold></ff_treshold>

<module_interval></module_interval>

<id_module_group></id_module_group>

<groupe></groupe>

<port_tcp></port_tcp>

<tcp_send></tcp_send>

<tcp_rcv_text></tcp_rcv_text>

<snmp_comcommunauté></snmp_community>

<snmp_oid></snmp_oid>

<snmp_version></snmp_version>

<auth_user></auth_user>

<auth_password></auth_password>

<privacy_method></privacy_method>

<privacy_pass></privacy_pass>

<auth_method></auth_method>

<niveau_sécurité></niveau_sécurité>

<plugin></plugin>

<nom_utilisateur_plugin></nom_utilisateur_plugin>

<plugin_password></plugin_password>

<plugin_parameters></plugin_parameters>

<wmi_query></wmi_query>

<key_string></key_string>

<numéro_champ></numéro_champ>

<espace de noms></espace de noms>

<wmi_user></wmi_user>

<wmi_password></wmi_password>

<max_timeout></max_timeout>

<post_process></post_process>

</composant>

<composant>...</composant>

<composant>...</composant>

<modèle>

<nom></nom>

<description></description>

</modèle>

</pandora_export>

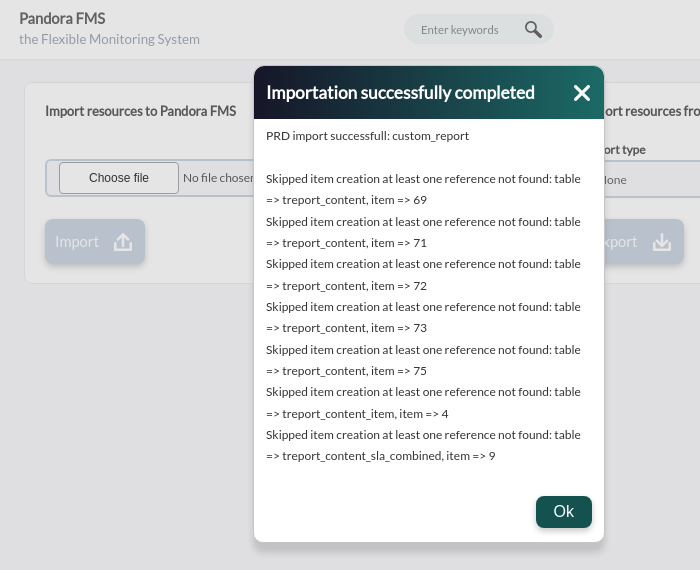

Resources export/import

Menu Management → Resources → Resources export/import.

La nouvelle fonctionnalité permet d'exporter et d'importer au format PRD, indépendamment des identifiants de base de données, afin d'offrir la plus grande flexibilité possible lors de la copie et/ou du déplacement d'éléments entre les serveurs PFMS.

Choisissez un type d'élément et marquez l'un des éléments existants à exporter vers un fichier avec désignation automatique. Copiez le(s) fichier(s) sur le serveur PFMS cible et importez le(s) fichier(s), si des éléments incompatibles sont signalés.

Les éléments disponibles pour l'exportation sont les suivants :

- Custom graph.

- Custom report.

- Dashboard.

- GIS map.

- Network map.

- Policy.

- Service.

- Visual Console.

Traducteur de chaîne de texte

Cette extension appartient au menu Gestion → Configuration → Traduire la chaîne et vous permet de traduire des chaînes de texte depuis l'interface Pandora FMS de manière personnalisée.

- Langue : Permet de filtrer la chaîne par langue.

- Texte libre pour la recherche (*) : Contenu de la chaîne que vous souhaitez personnaliser.

Trois colonnes apparaîtront : la première affichera la chaîne d'origine, la seconde affichera la traduction actuelle et la troisième affichera la traduction personnalisée que vous souhaitez ajouter. Remplissez cette dernière colonne et cliquez sur le bouton Mettre à jour pour enregistrer.

Vous devez faire attention à copier exactement le code HTML et le langage JavaScript pouvant apparaître dans le texte à traduire.

Espace de travail

Cette section vous permet d'interagir avec les utilisateurs de Pandora FMS, ou de modifier les propres informations de l'utilisateur, ainsi que diverses opérations, telles que l'accès au système d'incidents (pour ouvrir des tickets), discuter avec d'autres utilisateurs de Pandora FMS connectés, etc.

Référentiel d'agents logiciels

Le référentiel des agents logiciels fait partie du Deployment Center, qui contrôle les versions disponibles des installateurs d'agents (programmes) à déployer.

Home

Home