Удаленный мониторинг

Удаленный мониторинг

Введение

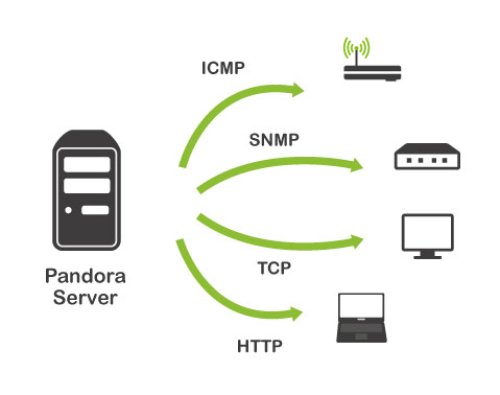

Сетевой сервер (Network Server) Pandora FMS является ключевым элементом, поскольку он позволяет выполнять тесты удаленно и централизованно. В отличие от Сервера Данных, Сетевой Сервер выполняет поставленные перед ним задачи с помощью многопроцессной системы очередей. Кроме того, Сетевой Сервер может работать с другими Сетевыми Серверами (режим HA), балансируя нагрузку и выступая в качестве резервной копии в случае выхода из строя другого Сетевого Сервера, принимая на себя работу, которую выполнял отключенный сервер.

Сетевой Сервер работает только с теми сетевыми модулями, которые ему назначены. Сетевой Сервер должен иметь полную видимость (IP-адреса и порты) тех элементов, которые будут подвергаться тестированию. Однако межсетевые экраны (firewalls) как физически (в firmware маршрутизаторов), так и программно (на уровне операционной системы) могут препятствовать выполнению этой задачи, поэтому следует обратить пристальное внимание на создание соответствующих политик безопасности для выполнения работы по мониторингу.

В дополнение к Сетевому Серверу существует множество других подтипов серверов Pandora FMS, которые могут выполнять удаленные тесты. В этой главе мы рассмотрим сетевые серверы, серверы удаленных плагинов и серверы, запускающие удаленные тесты на устройствах Windows. (WMI Server). Другие серверы, которые также выполняют удаленное тестирование, такие как тестовый WEB-сервер (WEB Server или Goliath server), имеют специальные главы документации.

Базовый мониторинг сети

Базовые сетевые модули Pandora FMS выполняют задачи удаленного мониторинга. Задачи удаленного выполнения можно свести к трем блокам.

- Тестирование ICMP: это базовые сетевые тесты, которые позволяют узнать, находится ли хост в сети и доступен ли он, а также время, которое требуется, чтобы связаться с этим устройством по сети.

- Тестирование TCP: удаленно проверяет, что в системе открыт TCP-порт, указанный в определении модуля. Кроме того, вы можете отправить текстовую строку и получить конкретный ответ, чтобы проверить правильность связи. Это позволяет вам реализовать простые проверки протокола, например, чтобы проверить, жив ли HTTP-сервер , вы посылаете строку

GET / HTTP/1.0, ожидая получить строку200 OK. - Тестирование SNMP: можно запускать SNMP-запросы (SNMP Polling) к системам, у которых включена эта служба, для получения таких данных, как состояние интерфейсов, потребление сети на интерфейс и так далее. Здесь описаны основные операции, а расширенные операции описаны в главе о Мониторинге ловушек SNMP

Именно сетевой сервер выполняет различные сетевые тесты, назначенные каждому агенту. Каждый агент закреплен за сетевым сервером, и именно он отвечает за его выполнение, вставляя результаты в базу данных Pandora FMS.

Общая конфигурация модуля для мониторинга сети

Для удаленного мониторинга устройства или службы устройства (FTP, SSH и т.д.) необходимо сначала создать соответствующий агент для мониторинга службы.

Когда мы говорим о создании агента, имеется в виду создание Логического агента в интерфейсе Pandora FMS, что отличается от установки Программного Агента на целевом устройстве.

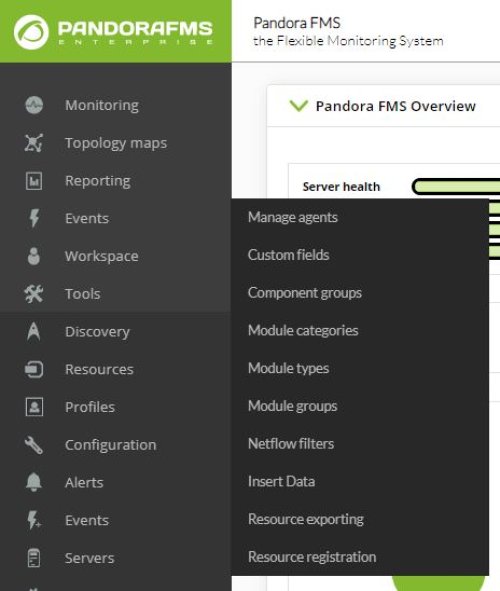

Доступ к нему можно получить в разделе администрирования консоли Pandora FMS, Resources > Manage agents («Ресурсы» > «Управление Агентами»):

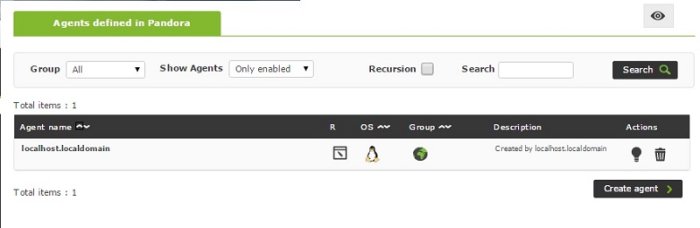

На следующем экране нажмите кнопку Create agent («Создать Агента»):

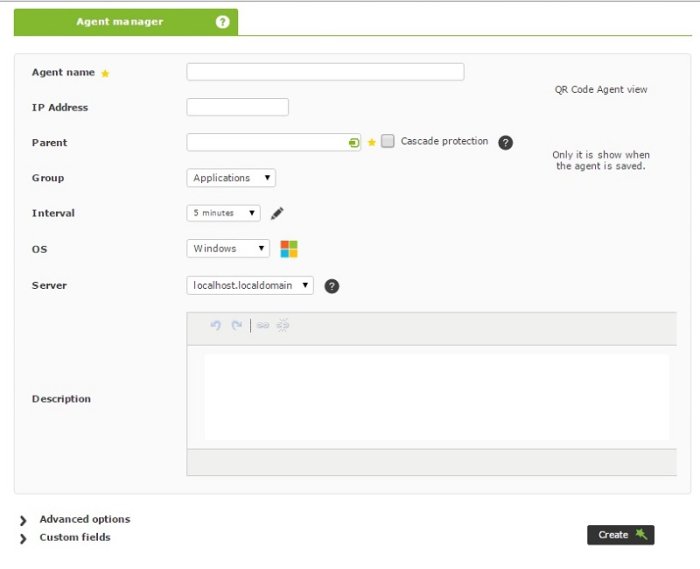

Заполните данные о новом агенте и нажмите кнопку. Create («Создать»):

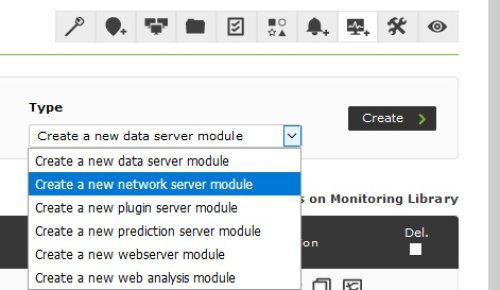

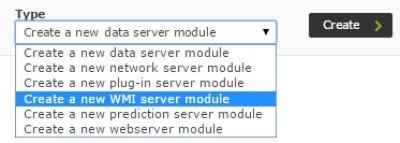

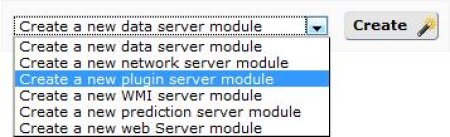

После того как вы создали агента, нажмите на верхнюю вкладку модулей (Modules). Там выберите создать новый сетевой модуль и нажмите кнопку Create («создать»):

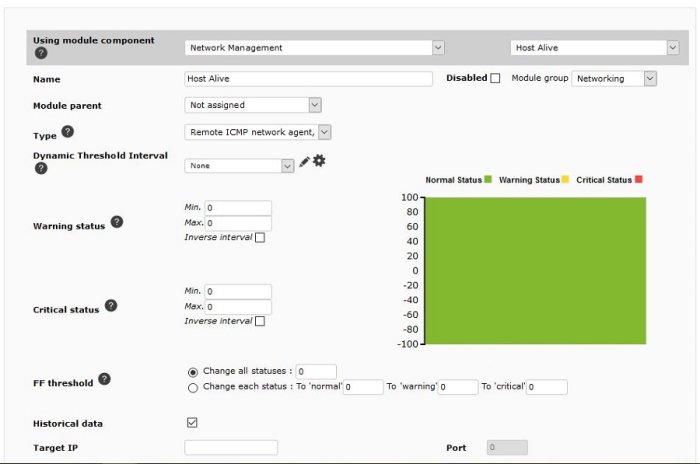

В форме ниже выберите модуль сетевого компонента, а когда загрузится выпадающее меню справа, выберите нужную проверку.

Пример создания модуля Host Alive

Host Alive это простая проверка того, находится ли устройство в сети, путем выполнения ping.

В поле Target IP необходимо указать целевой IP-адрес. После завершения определения модуля нажмите на кнопку Create («Создать»).

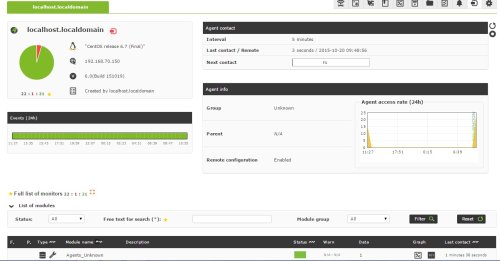

На следующем экране будут показаны модули для агента, стандартный KeepAlive, который создается вместе с агентом, и только что добавленный модуль Host Alive:

Предупреждение о модулях означает, что в модуль еще не поступили данные. Как только вы начнете получать данные, предупреждение исчезнет.

Чтобы просмотреть данные только что созданного модуля, нажмите на верхнюю вкладку View («Вид»), и в нем перейдите в самый низ, где будут отображаться данные после начала их приема:

Чтобы добавить другие типы сетевых проверок, действуйте аналогично описанному выше, но выбирая другие типы модулей.

Мониторинг ICMP

Приведенный выше пример является мониторингом ICMP. Это самые основные и простые проверки, которые дают нам важную и точную информацию.

- icmp_proc: проверка онлайн (ping) которая позволяет узнать, отвечает ли IP- адрес или нет.

- icmp_data: Проверка задержки, которая указывает время в миллисекундах для ответа на базовый запрос ICMP.

Мониторинг TCP

TCP ориентирован на соединение, поэтому за посланием TCP Send будет следовать ответ TCP Receive, указывающий на состояние порта или службы, за которой нужно следить. По желанию вы можете отправить текстовую строку и дождаться ответа, который будет обработан непосредственно Pandora FMS как данные.

TCP Send

Поле для настройки параметров для отправки на TCP-порт. Чтобы отправить несколько строк в последовательности отправки/ответа, разделите их символом |; поддерживается строка ^M, чтобы заменить ее отправкой возврата каретки. Пример:

GET / HTTP/1.0^M^M

TCP receive

Поле для настройки текстовых строк, которые будут сравниваться с ответами, полученными от TCP-соединения. Если они отправляются/получаются в несколько этапов, каждый этап должен быть отделен символом |.

Пример с Simple Mail Transfer Protocol (SMTP) на сервере электронной почты:

R: 220 mail.supersmtp.com ... S: HELO myhostname.com R: 250 myhostname.com S: MAIL FROM: R: 250 OK S: RCPT TO: R: 250 OK S: DATA R: 354 Start mail input; end with . S: .......<your mail here>........ S: . R: 250 OK S: QUIT R: 221 mail.supersmtp.com Service closing ...

Текстовая строка 250 OK является ключевой во всех трех ответах для проверки правильности работы, поэтому подходящей настройкой является:

TCP Send

HELO myhostname.com^M|MAIL FROM: ^M| RCPT TO: ^M

TCP receive

250|250|250

Если на первых трех этапах получен результат 250 OK, значит SMTP-сервер в порядке. Все это можно использовать для любого другого протокола, в котором используются сообщения с открытым текстом.

Модули удаленного выполнения

- Remote execution data

- Remote execution data proc

- Remote execution data string

- Remote execution data inc

Для успешного использования этих модулей необходимы учетные данные подключения агента, который будет подвержен мониторинга. Поэтому все это должно быть записано в безопасное хранилище учетных данных:

Пример создания нового модуля сетевого сервера:

Для удаленных запусков поддерживаются следующие типы ответных данных:

remote_execution_data: цифровой.remote_execution proc: логический (0 ЛОЖЬ, ненулевой ПРАВДА).remote_execution_data_string: буквенно-цифровой (строка).remote_execution_data_inc: incremental (ratio).

Должны быть определены следующие параметры:

- Target IP: опционально IP-адрес цели (если нет, будет использоваться IP-адрес агента).

- Port: опционально порт для подключения (22 на GNU/Linux, безразлично на MS Windows®).

- Command: команда для выполнения мониторинга.

- Credential identifier: набор учетных данных для подключения.

- Connection method: опционально метод подключения цели (в противном случае будет использоваться метод агента).

Пример:

Система выполнит команду в отношении удаленному устройству, получая количество файлов во временном рабочем каталоге.

Пример с буквенно-цифровым типом данных для просмотра буквального вывода команды

Параметр 'Target OS' может быть настроен на наследование операционной системы агента, на которого вы нацеливаетесь.

Результат:

Поведение модуля идентично при назначении предупреждений, генерации событий или визуализации отчетов.

Начиная с версии 743 в файле pandora_server.conf необходимо иметь токены для настройки следующих параметров, связанных с удаленным выполнением модулей: ssh_launcher, rcmd_timeout y rcmd_timeout_bin.

Общие расширенные свойства сетевых модулей

- Custom ID: позволяет хранить идентификатор внешнего приложения для облегчения интеграции Pandora FMS с приложениями сторонних производителей. Например, Configuration management database. (CMDB).

- Interval: интервал выполнения модуля, который может быть настроен заранее пользователем Администратором определенным образом, а затем использоваться стандартными пользователями.

- Post process: для постобработки модуля (умножение или деление возвращаемого значения), например, когда вы получаете байты и хотите отобразить значение в мегабайтах.

- Min. Value y Max. Value: любое значение ниже минимального или выше максимального будет считаться недействительным и отбрасываться;.

- Export target: доступно только в версии Enterprise и при наличии настроенного Сервера Экспорта.

Cron

Если Cron from включен, модуль будет запускаться один раз, когда текущие дата и время совпадают с датой и временем, установленными в Cron from, игнорируя собственный интервал модуля.

Вы можете указать временные периоды, в которые выполняется модуль; они имеют номенклатуру: Минута, Час, День месяца, Месяц, День недели, и существует три различных варианта:

- Cron from устанавливается по умолчанию во всех полях Any (_Любой_), без ограничения времени для мониторинга.

- Если Cron from → некоторое конкретное значение и Cron to все в Any: будет выполняться только при совпадении с заданным числом. Пр:

15 20 * * *, будет запускаться каждый день только в 20:15. - Cron from → некоторое определенное значение и Cron to → → некоторое определенное значение: будут выполняться в течение выставленного интервала. Пр:

5 * * * *и10 * * * *, выполняется каждый час между минутами 5 и 10 (это эквивалентно5-10 * * * *).

Например, запускать каждый понедельник в 6:30:

Например, выполнять каждый день между 6 и 7 часами:

Для локальных модулей мы добавляем строку module_crontab, соответствующую файлу конфигурации агента.

Timeout

Время, в течение которого агент ожидает выполнения модуля, выраженное в секундах.

Category

Эта категоризация не влияет на обычный пользовательский интерфейс. Она предназначена для использования в сочетании с Метаконсоли.

Мониторинг SNMP

Введение в мониторинг SNMP

Простой протокол управления сетью или Simple Network Management Protocol (SNMP), определенный в RFC 3411 y RFC 3418 и опубликован IETF, работает как с синхронными, так и с асинхронными операциями:

- Polling SNMP: выполняется каждый раз активным способом и подразумевает приказ Pandora FMS выполнить команду

getв отношении SNMP-устройства. Они выполняются путем создания сетевых модулей в Pandora FMS обычным способом. - Trap SNMP: происходит из-за изменений или событиями в устройстве, которые могут произойти в любое время или нет (например, вентилятор перестает работать и температура оборудования повышается). Необходимо активировать консоль SNMP traps в Pandora FMS, где будут показаны traps полученные от любого устройства. Оповещения могут быть определены с помощью правил фильтрации ловушек по любому из их полей.

Pandora FMS работает с SNMP, управляя отдельными идентификаторами объектов или Object IDentifier (OID), поэтому каждый OID представляет собой сетевой модуль. Пример: Чтобы узнать рабочее состояние каждого порта, а также входящий и исходящий трафик 24-портового Cisco Catalyst®, необходимо определить в общей сложности 72 модуля (24 x 3).

Этапы, необходимые для работы с SNMP

- Включить SNMP-управление устройством, чтобы можно было выполнять SNMP-запросы с сетевого сервера.

- Узнать IP-адрес и SNMP-сообщество удаленного устройства.

- Узнать конкретный OID удаленного устройства (или использовать один из многочисленных wizards, доступных в Pandora FMS или ее SNMP OID explorer).

- Узнать, как управлять данными, возвращаемыми устройством. SNMP-устройства возвращают данные в различных форматах. Pandora FMS может обработать почти все. Данные типа счетчика - это те данные, которыми управляет Pandora FMS

as remote_snmp_inc, и они имеют особое значение, поскольку, будучи счетчиками,они не могут рассматриваться как числовые данные, а рассматриваются как количество элементов в секунду. Большинство статистических данных SNMP относятся к типу счетчиков и должны быть настроены какremote_snmp_inc, если вы хотите осуществлять мониторинг должным образом.

Мониторинг с помощью сетевых модулей типа SNMP

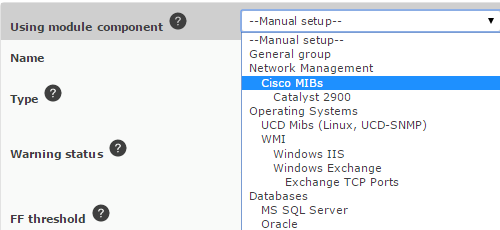

Pandora FMS включает в свою базу данных некоторые OID, которые вы можете использовать напрямую. Например, при создании модуля выберите компонент Cisco MIBs, чтобы отобразить список проверок с переведенными OID, доступных для Cisco:

Выбрав этот компонент, вы можете выбрать один из доступных для него OID, и поля будут заполнены необходимой информацией:

Нажмите на кнопку Create («Создать»). Для просмотра данных только что созданного модуля нажмите на верхнюю вкладку View («Вид»), а в ней перейдите в самый низ, где будет показан SNMP-график в реальном времени с помощью Graph (как только данные начнут поступать).

В Pandora FMS включено больше MIB, а в версию Enterprise включены пакеты MIB для различных устройств.

Чтобы иметь возможность проводить мониторинг любого другого элемента по SNMP, мы должны знать его SNMP-сообщество. При создании модуля необходимо выбрать Manual setup:

В поле Type есть три варианта для SNMP, при выборе одного из них форма развернется, показывая дополнительные поля для SNMP (для получения дополнительной информации можно воспользоваться видео-инструкцией.):

- SNMP community: это как идентификатор пользователя или пароль, который позволяет получить доступ к статистике маршрутизатора или другого устройства (версии SNMPv1 и SNMPv2c, поскольку SNMPv3 использует аутентификацию по учетным данным). По умолчанию устройства поставляются с публичным сообществом (public) только для чтения, и обычно каждый сетевой администратор изменяет все строки сообщества на пользовательские значения в конфигурации устройства.

- SNMP OID: Идентификатор OID для мониторинга, состоящий из строки цифр и точек. Эти строки автоматически переводятся в более описательные буквенно-цифровые строки, если в системе установлены соответствующие MIB.

MIBs - это набор определений, которые определяют свойства управляемого объекта в управляемом устройстве. По существу, это не совсем база данных, она только зависит от реализации. Каждый поставщик оборудования SNMP имеет под своим контролем уникальный раздел древовидной структуры MIB.

Пример буквенно-цифрового OID:

iso.org.dod.internet.private.transition.products.chassis.card.slotCps.cpsSlotSummary.cpsModuleTable.cpsModuleEntry.cpsModuleModel.3562.3

Его численный эквивалент:

1.3.6.1.4.868.2.4.1.2.1.1.1.3.3562.3

Мониторинг SNMP с помощью Программных Агентов

Удаленный мониторинг также может осуществляться с Software Agent, который обычно используется для получения локальных данных, однако Pandora FMS обеспечивает гибкость в этом и во многих других аспектах.

В GNU/Linux®

snmpget обычно устанавливается по умолчанию, поэтому его можно вызвать из строки module_exec.

module_exec snmpget -v <versión> -c <comunidad> <dirección IP> <OID numérica>

Следует отметить, что только «базовые» OID могут быть переведены их числовым эквивалентом, и что рекомендуется всегда использовать числовые OID, поскольку неизвестно, будет ли инструмент знать, как перевести его или нет. В любом случае вы всегда можете загрузить mibs в каталог /usr/share/snmp/mibs.

Примеры:

module_begin module_name SNMP_if3_in module_type generic_data_inc module_exec snmpget -v 1 -c public 192.168.55.1 .1.3.6.1.2.1.2.2.1.10.3 module_end

module_begin module_name SNMP_Sysup module_type generic_data module_exec snmpget -v 1 -c public 192.168.55.1 DISMAN-EVENT-MIB::sysUpTimeInstance module_end

В MS Windows®

snmpget.exe (который является частью проекта net-snmp, с лицензией BSD) добавляется к Программному Агенту вместе с базовыми MIB, наряду с оберткой иил скриптом (wrapper или script) для инкапсуляции вызова.

Синтаксис выполнения следующий:

module_exec getsnmp.bat <comunidad_SNMP> <ip de destino> <OID>

Аналогично Linux, вы можете загрузить MIBs в каталог /util/mibs.

Примеры:

module_begin module_name SNMP_if3_in module_type generic_data_inc module_exec getsnmp.bat public 192.168.55.1 .1.3.6.1.2.1.2.2.1.10.3 module_end

module_begin module_name SNMP_if3_desc module_type generic_data_string module_exec getsnmp.bat public 192.168.55.1 IF-MIB::ifDescr.3 module_end

module_begin module_name SNMP_Sysup module_type generic_data module_exec getsnmp.bat public 192.168.55.1 DISMAN-EVENT-MIB::sysUpTimeInstance module_end

Менеджер MIBS

Pandora FMS по умолчанию использует MIBs, которые размещены в операционной системе по адресу /usr/share/snmp/mibs. Новые MIB могут быть добавлены (и затем управляться) с помощью функции MIB uploader. Эти MIB используются только в Pandora FMS и хранятся в {PANDORA_CONSOLE}/attachment/mibs.

Эта функциональность только управляет MIB для Polling SNMP, в случае Trap SNMP см. главу Мониторинг с помощью SNMP-ловушек.

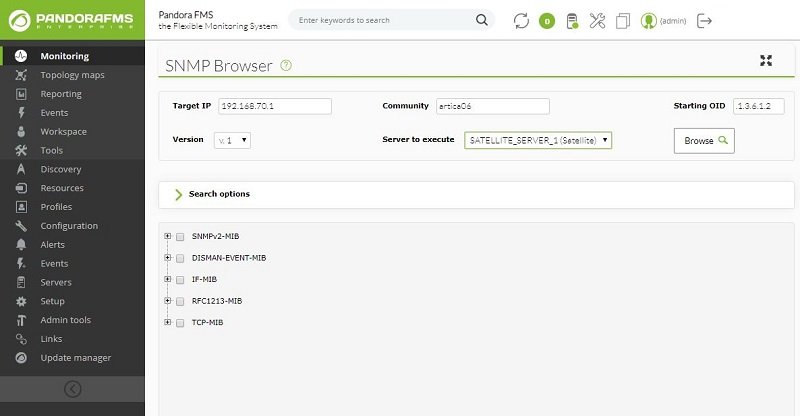

SNMP Браузер Pandora FMS

Версия Enterprise NG 744 или выше

SNMP Браузер выполняет полный обзор дерева устройства, и эта операция может занять несколько минут. Также можно проверить определенные ветви и сократить маршрут. Чтобы получить доступ, вы должны зайти на Monitoring > SNMP > SNMP Browser.

Например, чтобы получить информацию только о Cisco, вы можете просмотреть sub-MIB enterprise Cisco®, которое начинается с :

.1.3.6.1.4.1.9

Проводник используется для «поиска», то есть для разворачивания ветвей и получения значений. Система запросит эту информацию у системы, а также отобразит (если доступно) запрошенную информацию OID. Если для устройства нет информации OID, она отображается только в числовом формате. Описательная информация OIDs хранится посредством управляемых информационных баз или MIBs (Management_Information_Base). Если у вас нет MIB для устройства, которое вы хотите просканировать, вероятно, вам придется прибегнуть к поиску «кусочков информации» в информации, отображаемой Pandora FMS, что сложно и требует времени.

SNMP explorer также позволяет искать текстовую строку как в полученных значениях OID', так и в переведенных значениях самих OID' (если они доступны). Это особенно полезно для поиска определенных известных строк и определения их OID. Если он обнаружит несколько записей, он позволит нам переходить от одного события к другому, и покажет их выделенными желтым цветом.

Можно выбрать несколько OID и добавить их к агенту, нажав на кнопку Create agent modules. Для этого выберите агентов, которые будут подвергаться мониторингу с помощью этих OID, и добавьте их в поле справа. Эти модули будут созданы, как только мы нажимаем кнопку Add modules.

Вы также можете выбрать несколько OID для добавления в политику, нажав на кнопку Create policy module.

Мы выбираем политики, в которые мы хотим добавить модульную конфигурацию этих OID. Чтобы создать новую политику для этих OID, нажмите на кнопку “Create new policy”.

Заполните поля, присвоив новой политике имя, группу и описание, и нажмите кнопку “Create policy”. Затем добавьте их в поле справа и нажмите кнопку Add modules, чтобы эта конфигурация вступила в силу в политиках.

Для выбора конкретного OID можно воспользоваться кнопкой Create agent module. Эта кнопка позволяет выбрать конкретного агента и перенаправить на создание модуля внутри этого агента со всеми выбранными вами данными SNMP.

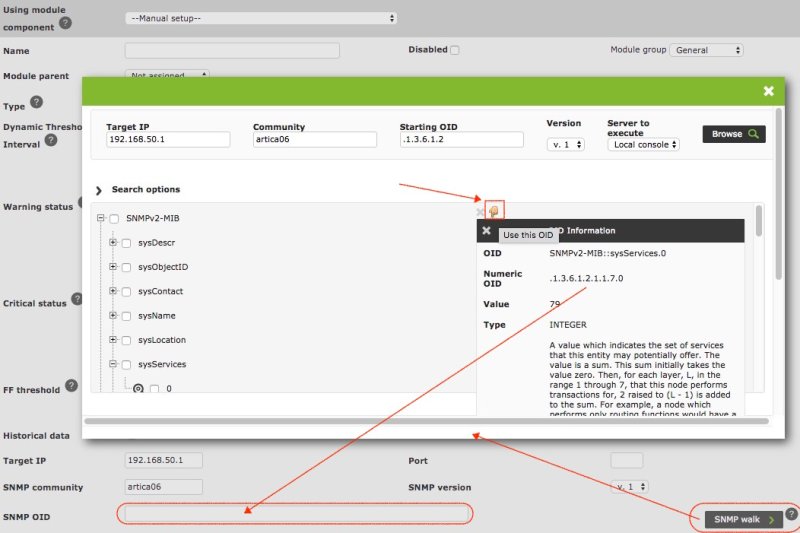

В редакторе модулей SNMP, когда вы редактируете или создаете сетевой модуль, вы можете запустить браузер SNMP, нажав кнопку «SNMP браузер», которая откроет его во всплывающем окне.

После того, как вы выбрали OID, который вы ищете, нажав на значок фильтра, этот OID будет выбран, и он автоматически перейдет в соответствующее поле определения модуля для его использования в нашем агенте.

SNMP Помощник Pandora FMS

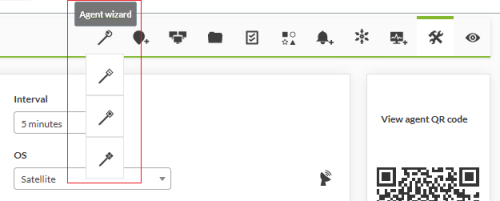

В просмотре администрирования агента есть набор инструментов для массового создания дополнительных модулей: wizard (помощник) Агента.

Wizard SNMP

Вы должны определить IP-адрес назначения, сообщество и другие дополнительные параметры (поддерживается SNMP v3), чтобы выполнить Walk к устройству.

Как только информация будет получена правильно, появится форма для создания модулей:

С помощью Wizard SNMP можно создавать модули различных типов данных SNMP:

- Devices: Устройства.

- Processes: Процессы.

- Free space on disk: Свободное место на диске.

- Temperature sensors: Температурные датчики.

- Other SNMP data: Другие данные SNMP.

Выберите тип модуля и переместите нужные элементы из комбинации слева в комбинацию справа. Когда этот процесс будет завершен, вы можете нажать на кнопку Create Modules (Создать Модули).

Этот wizard создаст два типа модулей:

- Модули SNMP для запросов со статическим OID: Датчики, Память, Процессор и т.д.

- Модули Plugin для запросов с динамическими OID или вычисляемыми данными: процессы, дисковое пространство, используемая память, выраженная в процентах, и т.д.

Для модулей типа плагин мы будем использовать удаленный плагин SNMP, поэтому если plugin не установлен в системе, эти функции останутся отключенными. Плагин должен иметь имя snmp_remote.pl независимо от расположения.

Для того чтобы SNMP wizard мог получать данные с SNMP-устройства благодаря удаленным компонентам, необходимо выполнить 2 требования:

- Быть зарегистрированным в Pandora с Private Enterprise Number (PEN) производителя устройства.

- Компоненты помощника SNMP в Pandora должны быть зарегистрированы и активированы для производителя устройства.

Если отсканированное устройство соответствует этим требованиям, все модули, из которых были получены данные, будут отображены, чтобы дать вам возможность выбрать, какой из них создавать, а какой нет.

Эти модули будут отображаться организованными в блоки в зависимости от группы, к которой принадлежит создавший их компонент помощника.

Все блоки сначала будут показаны в сжатом виде для облегчения визуализации, таким образом, они могут быть развернуты для изменения выбора или данных. Кроме того, в каждом блоке, где были отмечены модули для создания, вы увидите информативный значок, указывающий на это.

Если мы развернем блок, мы сможем выбрать, какие модули добавить, а какие нет, а также изменить название, описание или пороговые значения каждого модуля в отдельности.

После нажатия кнопки Create modules появится сводный список выбранных модулей с их конфигурацией. В этом списке вы увидите модули, которые не могут быть созданы, либо потому что они уже существуют в агенте, либо потому что вы настроили 2 или более модулей с одинаковым именем в самом wizard.

Обратите внимание, что если значение модуля, взятое помощникомwizard, имеет тип инкрементный или абсолютно инкрементный, это значение является не самим приращением, а опорным значением. Для получения инкрементного значения необходимо два показания, поэтому значение модуля будет показывать quot;ноль« до следующего снятия показаний.

Прежде чем они будут добавлены в агент, вам будет предоставлена последняя возможность подтвердить создание этих модулей или отменить его и продолжить модификацию результата wizard.

После того, как создание модулей будет подтверждено, они будут повторно оценены по одному, на возможность их создания, чтобы избежать дублирования модулей в случае, если те же самые модули были созданы другими способами в течение выбранного периода.

Вы получите уведомление об успешном завершении процесса или о том, что не удалось создать какой-либо модуль.

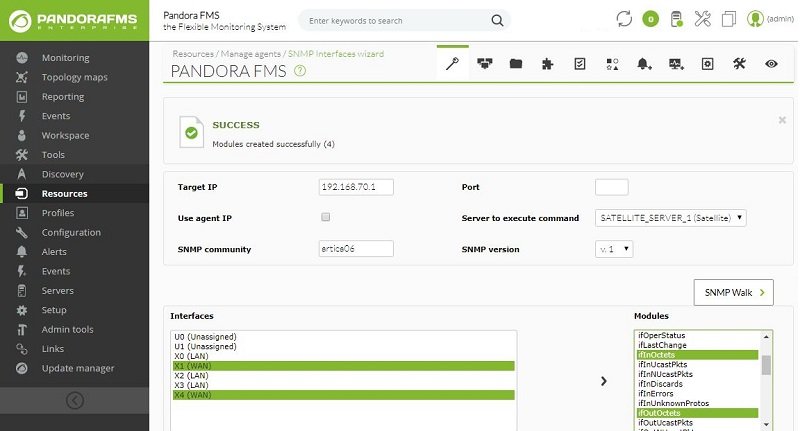

SNMP Interfaces wizard

В Помощнике Агентов есть мастер SNMP, специально созданный для навигации по интерфейсам. Этот Wizard осуществляет навигацию по ветке SNMP IF-MIB::interfaces, предлагая возможность создания нескольких модулей различных интерфейсов с множественным выбором. После выбора целевого IP, сообщества и т.д. система отправит SNMP-запрос к целевому устройству и заполнит форму для создания модуля.

Вы можете выбрать один или несколько интерфейсов из списка слева. Затем справа появятся общие для них элементы (Описание, Скорость, Входящий/Исходящий трафик…). Вы можете выбрать один или несколько элементов из комбинации и нажать Создать модули, чтобы создать выбранные модули для каждого интерфейса, выбранного в комбинации слева.

Для того чтобы помощник интерфейсов SNMP мог получить данные от устройства SNMP, устройство SNMP должно вернуть данные из ветви IF-MIB.

Вы увидите первый общий блок конфигурации для всех выбранных интерфейсов устройства с возможными модулями для добавления. Выбранные в этом блоке модули и их пороговые значения будут конфигурацией по умолчанию, которая будет добавлена для сетевых интерфейсов. Этот блок может быть отключен, чтобы не добавлять общий мониторинг в интерфейсы.

В нем есть специальный блок для каждого сетевого интерфейса, который можно выбрать, чтобы указать, что интерфейс должен контролироваться. Если в предыдущем блоке также был настроен общий мониторинг, то все отмеченные интерфейсы будут принимать эти конфигурации.

В каждом блоке интерфейса мы также можем указать специфические конфигурации для интерфейса, то есть добавить более специфические модули, которые не включены в общий блок мониторинга, или перезаписать эти конфигурации другой конфигурацией для данного случая. Вы также можете изменять названия и описания модулей для каждого конкретного случая. Необходимо, чтобы интерфейсный блок был помечен для мониторинга, чтобы конкретные конфигурации вступили в силу.

Сначала все блоки будут показаны в сжатом виде, чтобы облегчить визуализацию. Таким образом, их можно будет расширить, чтобы изменить выбранное или данные. Кроме того, в каждом блоке, где были отмечены модули для создания, вы увидите информативный значок, указывающий на это.

После нажатия кнопки Create modules появится сводный список выбранных модулей с их конфигурацией. В этом списке вы увидите модули, которые не могут быть созданы, либо потому что они уже существуют в агенте, либо потому что 2 или более модулей с одинаковым именем были настроены в самом wizard.

Несмотря на все внесенные изменения, перед их добавлением в агент будет последняя возможность подтвердить создание этих модулей или отменить его и продолжить модификацию результата работы помощника.

После того, как создание модулей будет подтверждено, они будут повторно оценены по одному, на возможность их создания, чтобы избежать дублирования модулей в случае, если те же самые модули были созданы другими способами в течение выбранного периода.

Мы получим уведомление, если процесс завершился успешно или, наоборот, если не удалось создать какой-либо другой модуль.

Удаленный мониторинг Windows с помощью WMI

WMI - это технология, используемая в операционной системе Microsoft для получения удаленной информации с компьютеров под управлением Windows® она доступна начиная с версии Windows XP и заканчивая самыми последними версиями. WMI позволяет получать всевозможную информацию об ОС, приложениях и даже о программном обеспечении. Запросы WMI можно выполнять локально с помощью программного агента (вызывая API операционной системы) или удаленно. В некоторых системах удаленный доступ к WMI не активирован, и его необходимо активировать, чтобы иметь возможность получать консультации извне.

Необходимо включить компонент wmiserver в файле конфигурации сервера Pandora FMS.

# wmiserver : 1 or 0. Set to 1 to activate WMI server with this setup

# DISABLED BY DEFAULT

wmiserver 1

Запросы выполняются на WQL, своеобразном языке SQL от Microsoft для запросов внутри операционной системы, и может быть выполнен любой запрос, который появляется в базе данных системы WMI.

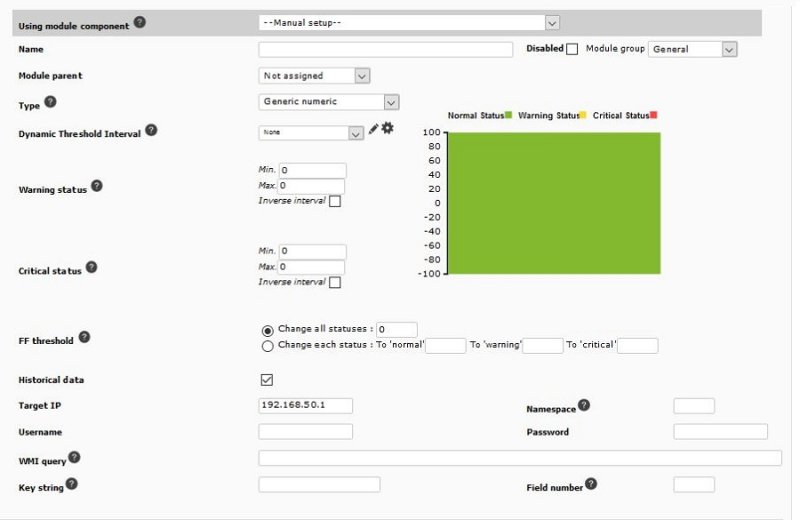

Чтобы начать мониторинг с помощью WMI, сначала необходимо создать соответствующего агента, а затем щелкнуть на верхней вкладке модулей. (Modules). В ней выберите создать новый модуль WMI и нажмите на кнопку Create:

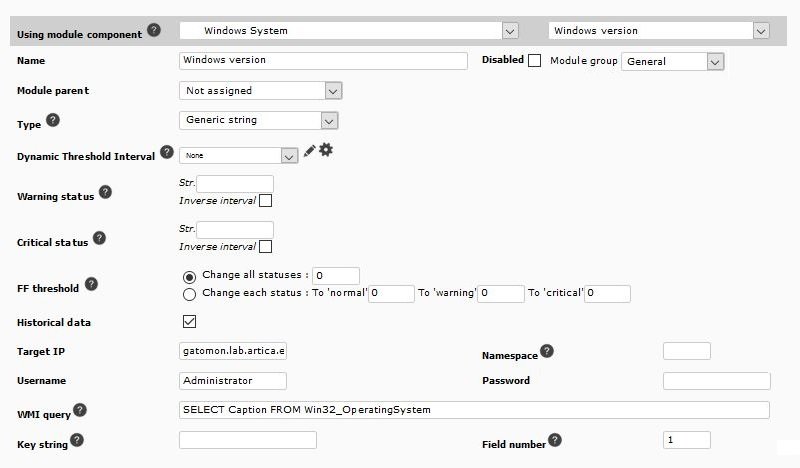

Специфические поля WMI требуют небольшого пояснения:

- Namespace: Пространство имен WMI; в некоторых запросах это поле отличается от пустой строки (по умолчанию), в зависимости от поставщика информации приложения, в котором проводится мониторинг.

- Username: Имя пользователя-администратора или другого пользователя, имеющего привилегии для удаленного выполнения WMI-запросов.

- Password: Пароль.

- Key string: Необязательное, поле для сравнения со строкой, возвращаемой запросом, и если существует, модуль возвращает 1 или 0, вместо самой строки.

- Field number: Номер возвращаемого поля, начиная с 0 (запросы WMI могут возвращать более одного поля). В большинстве случаев это 0 или 1.

- WMI Query: WMI-запрос, аналогичный SQL-инструкции.

Некоторые примеры WMI Query:

SELECT LoadPercentage from Win32_Processor WHERE DeviceID = "CPU0" SELECT SerialNumber FROM Win32_OperatingSystem SELECT AvailableBytes from Win32_PerfRawData_PerfOS_Memory SELECT DiskWriteBytesPersec from Win32_PerfRawData_PerfDisk_PhysicalDisk WHERE name = "_Total"

Если вы не знаете точных параметров, вы можете выбрать один из параметров по умолчанию, включенных в базу данных Pandora FMS. Для этого выберите компонент модуля WMI:

Затем выберите проверку WMI из возможных:

Необходимая информация заполняется автоматически, за исключением имени пользователя и пароля. Обратите внимание, что вы должны ввести пользователя с правами администратора и свой пароль; в противном случае модуль не сможет вернуть никаких значений.:

Версия Pandora FMS Enterprise имеет более 400 модулей удаленного мониторинга WMI для Windows, охватывающих все технологии:

- Active Directory®.

- BIOS.

- Информация о системе.

- Информация о Windows®.

- Принтеры.

- MSTDC.

- IIS.

- LDAP.

- Microsoft Exchange®.

Wizard WMI

Используется для навигации и создания модулей с WMI-запросами к определенному агенту. В Wizard агентов (вкладка в просмотре администрирования агента) щелкните на значок :

Вы должны указать имя пользователя и пароль с правами на выполнение WMI-запросов (или, в противном случае, администратора) на целевом сервере для выполнения первых WMI-запросов. Эта информация будет использована для создания модулей.

С помощью Wizard WMI можно создавать модули различных типов информации WMI:

- Службы: Булевы (логические) мониторы будут созданы в нормальном состоянии, если служба запущена, и в необработанном состоянии, если служба остановлена.

- Процессы: Мониторы процессов будут получать информацию только тогда, когда процесс активен. В противном случае они попадут в неизвестное состояние.

- Свободное пространство на диске

- Компоненты WMI: В этом случае выберите между компонентами WMI, зарегистрированными в системе (Администрирование; Управление модулями; Управление модулями; Сетевые компоненты).

Вы должны были зарегистрировать и включить в Pandora компоненты мастера WMI: таким образом, будут показаны все модули, из которых вы могли бы получить данные, чтобы иметь возможность создать их или нет.

Эти модули будут отображаться по блокам на основе группы, к которой принадлежит создавший их компонент помощника.

Все блоки сначала будут показаны в сжатом виде для облегчения визуализации, а потом они могут быть развернуты для изменения выбранных модулей или данных. Кроме того, в каждом блоке, где были отмечены модули для создания, вы увидите информативный значок, указывающий на это.

Если мы развернем блок, мы сможем выбрать, какие модули добавить, а какие нет, а также изменить название, описание или пороговые значения каждого модуля в отдельности.

После нажатия кнопки Create modules появится список с кратким описанием выбранных модулей с их конфигурацией. В этом списке вы увидите модули, которые не могут быть созданы, либо потому что они уже существуют в агенте, либо потому что вы настроили 2 или более модулей с одинаковым именем в самом wizard.

Несмотря на все внесенные изменения, останется последняя возможность подтвердить создание этих модулей или отменить его и продолжить изменение результата работы wizard.

После того, как создание модулей будет подтверждено, они будут повторно оценены по одному, на возможность их создания, чтобы избежать дублирования модулей в случае, если те же самые модули были созданы другими способами в течение выбранного периода.

Помощник уведомит вас об успешном завершении процесса или о том, что не удалось создать какой-либо другой модуль.

Мониторинг с помощью плагинов удаленного сервера

plugin remoto - это скрипт (script) или исполняемый файл, который поддерживает параметры и возвращает одно и только одно значение. Результатом может быть число, булево значение (0 = ошибка, 0 <> OK) или текстовая строка. Удаленный plugin обычно позволяет осуществлять параметры ввода. По умолчанию установлено и готово к использованию несколько серверных plugins, и пользователь всегда может добавить те, которые ему нужны.

Существует два вида удаленного плагина: стандартный и тип Nagios. Разница заключается главным образом в том, что тип Nagios отвечает уровнем ошибки (error level) и дополнительно, опционально, описательной строкой.

Администрирование плагинов с удаленным управлением

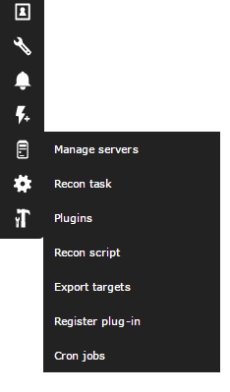

Нажмите на Управление серверами, а затем Управление плагинами, откроется новое окно:

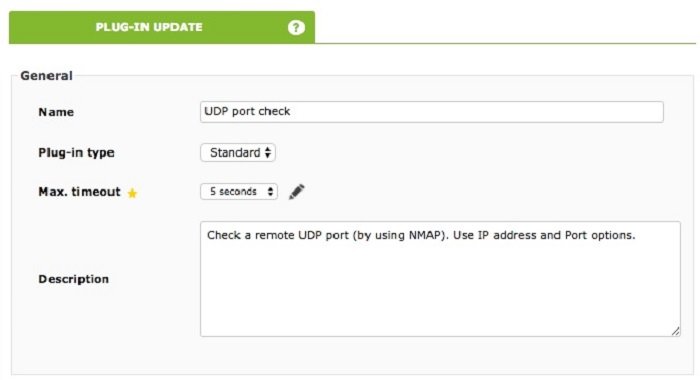

Щелчок на одном из них или создание нового откроет следующее диалоговое окно:

Plug-in type позволяет установить, является ли он стандартным или типа Nagios. Max. timeout для установки времени ожидания выполнения, особое внимание следует уделить этому значению, так как оно должно покрывать достаточно времени для выполнения, иначе мы не получим никакого значения.

При выполнении плагина есть три резервных значения: сервера, плагина и значение модуля. Значение сервера преобладает над остальными, а на втором месте - значение плагина. Пр. при значениях timeout сервера в 10 секунд, плагина в 20 и модуля с этим плагином в 30, максимальное время ожидания выполнения этого модуля составит 10 секунд.

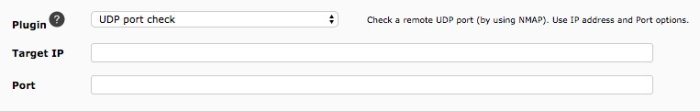

Поле описания очень важно, так как оно будет видно в пользовательском интерфейсе плагина, выберите короткую и понятную надпись. На следующем примере показано практическое использование

Основные значения конфигурации:

- Команда Plug-in: Путь где размещается плагин, по умолчанию в каталоге

/usr/share/pandora_server/util/plugin/. Если вы используете собственные плагины, убедитесь, что у вас есть разрешения на выполнение (chmod 755). - Параметры Plug-in. Позволяет устанавливать отдельные параметры с пробелами в дополнение к макрополям

_field1_ _field2_ … _fieldN_. Эти макросы будут отображаться как текстовые поля в конфигурации модуля, чтобы пользователь мог абстрагироваться от сложности использования модуля типа плагин. Это позволяет пользователю заполнить параметры вызова скрипта без необходимости знать, как он работает или как его вызвать.

Каждый макрос имеет три поля:

- Description: Это метка, которая появляется рядом с полем в форме.

- Default value: Значение, присвоенное полю по умолчанию.

- Help: Пояснительный текст макроса, чтобы показать пример использования или лучше объяснить, для чего предназначено это поле.

Внутренние макросы

Аналогично предупреждениям, вы также можете использовать внутренние макросы в конфигурации плагинов. Поддерживаются следующие макросы:

_agent_o_agentalias_> Псевдоним агента, к которому принадлежит модуль._agentname_> Имя агента, к которому принадлежит модуль._agentdescription_> Описание агента, к которому принадлежит модуль._agentstatus_> Текущий статус агента._address_> Адрес агента, которому принадлежит модуль._module_> Название модуля._modulegroup_> Имя группы модулей._moduledescription_> Описание модуля._modulestatus_> Статус модуля._moduletags_> Этикетки (tags) связанные с модулем._id_agent_> ID агента, полезен для создания прямого URL или перенаправления на Консоль Pandora FMS._id_module_> ID модуля._policy_> Имя политики, к которой принадлежит модуль, если таковая установлена._interval_> Интервал выполнения модуля._target_ip_> IP-адрес назначения модуля._target_port_> Порт назначения модуля._plugin_parameters_> Параметры плагина модуля._email_tag_> электронные письма, связанные с тегами модулей.

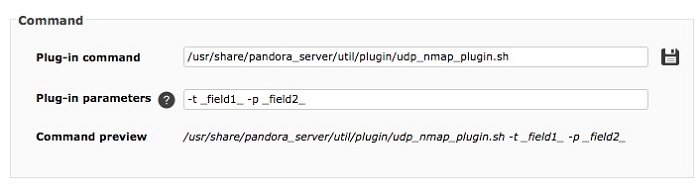

Удаленный плагин в системе

#!/bin/bash # This is called like -p xxx -t xxxx HOST=$4 PORT=$2 nmap -T5 -p $PORT -sU $HOST | grep open | wc -l

Этот плагин для GNU/Linux принимает два параметра, UDP порт для проверки -p и адрес назначения -sU. При регистрации плагина мы определили два макроса, один для порта, другой для IP, чтобы при создании модуля типа плагин пользователи отображали только эти параметры.

После регистрации плагина для его использования в агенте необходимо создать модуль типа plugin server.. Нажмите на на верхнюю вкладку модулей (Modules). В ней выберите создать новый сетевой модуль и нажмите на кнопку Create (создать):

Укажите IP-адрес Target IP и порт Port, где будет проводиться анализ, выберите тип модуля Generic numeric для сбора числового значения и заполните остальные поля, если это необходимо.

После завершения нажмите на кнопку Create.

Пример #1: Модуль удаленного плагина для MySQL

MySQL - это механизм базы данных, для которого Pandora FMS создала plugin по умолчанию, настраиваемый каждым клиентом для своих пользователей. Для этого перейдите в Administration → Manage servers → plugins и добавьте новый подключаемый модуль для MySQL:

Этот плагин обеспечивает четыре проверки, полностью прозрачные для пользователя (как вы увидите позже) с момента его запуска:

-q Com_select: Количество запросов чтения select.-q Com_update: Количество запросов записи update.-q Connections: Количество соединений.-q Innodb_rows_read: Чтение рядов типа Innodb.

На следующем шаге введите местоположение plugin по умолчанию и четыре параметра для выполнения проверок, упомянутых выше:

Конфигурация первого и второго параметров (IP-адрес и имя пользователя): ![Конфигурация первого и второго параметров (IP-адрес и имя пользователя)]]

Конфигурация третьего и четвертого параметров (пароль пользователя и [[es:documentation:01_understanding:03_glossary#Base_de_datos|consulta de tipo SQL]]):

{{ wiki:plugin_mysql4.png?800 |Конфигурация третьего и четвертого параметров (пароль пользователя и запрос типа SQL)]]

//plugin// будет выглядеть следующим образом:

{{ wiki:plugin_mysql_module.png?800 Конфигурация первого и второго параметров (IP-адрес и имя пользователя)]]

Конфигурация третьего и четвертого параметров (пароль пользователя и [[es:documentation:01_understanding:03_glossary#Base_de_datos|consulta de tipo SQL]]):

{{ wiki:plugin_mysql4.png?800 |Конфигурация третьего и четвертого параметров (пароль пользователя и запрос типа SQL)]]

//plugin// будет выглядеть следующим образом:

{{ wiki:plugin_mysql_module.png?800](/manual/!current/_media/wiki/plugin_mysql3.png?w=800&tok=10cc1e)

Создайте модуль в агенте устройства, на котором установлена Pandora FMS, его имя будет Mysql Connections, используя в качестве плагина » MySQL«, в качестве IP localhost, в качестве пользователя pandora, в качестве пароля - пароль базы данных Pandora FMS и слово для проверки будет Connections.

Создаваемый модуль будет выглядеть следующим образом:

После создания появляется в списке модулей типа plugin (в данном случае в ожидании инициализации):

Пример #2: Удаленный модуль плагина для SMTP-сервера

Этот плагин отправляет сообщение с помощью удаленного сервера, возвращает 1, если работает, и 0, если не работает (тип generic_proc ). Обратите внимание на текст справки, который появляется для параметров и дополнительных параметров. (Parameters in the plugin и Optional parameters, правый нижний угол).

При использовании плагина в конфигурации модуля должны быть установлены следующие параметры:

Пример #3: Удаленный модуль plugin для DNS-сервера

Этот плагин возвращает IP-адрес домена, запрошенного к определенному DNS, возвращает 1 в случае работы и 0 в случае неудачи (тип данных generic_proc).

Еще одним дополнительным мониторингом может быть проверка того, действительно ли все IP-адреса, возвращенные DNS, принадлежат запрашиваемому домену; это достигается путем сравнения с предыдущим и заранее определенным диапазоном IP-адресов.

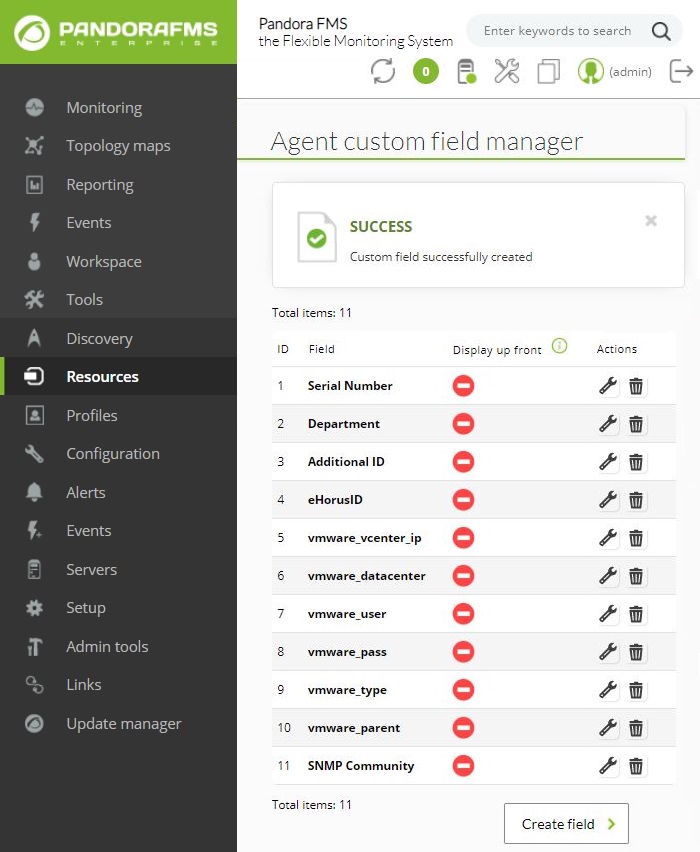

Макросы пользовательских полей для удаленного мониторинга

При конфигурировании нескольких удаленных модулей необходимость несколько раз вводить информацию об одном и том же агенте может быстро стать монотонной (например, строка SNMP-сообщества). Макросы пользовательских полей позволяют вам использовать пользовательские поля агента в качестве макросов для определенных опций конфигурации модуля.

В следующем примере мы создадим сетевой компонент SNMP, который можно будет повторно использовать между агентами с разными строками SNMP-сообщества:

- В консоли Pandora FMS перейдите в раздел Resources > Custom fields и определите новое настраиваемое поле, в котором будет храниться строка сообщества SNMP. Запишите свой ID, поскольку впоследствии он станет частью макроса, и введите строку сообщества с соответствующим значением в агентах SNMP.

- Затем создайте сетевой компонент SNMP и введите

_agentcustomfield_<n>_в качестве строки сообщества SNMP, где n - идентификатор пользовательского поля (в данном примере_agentcustomfield_11_).

- Наконец, настройте модуль с помощью сетевой компонент, который вы только что создали. Модуль начнет работать автоматически.

Макросы пользовательских полей работают с модулями типа SNMP, WMI, плагины и инвентарь. Они могут использоваться в независимых модулях, сетевых компонентах и модулях политики.

Другой пример: для модуля типа WMI можно определить два новых пользовательских поля для хранения имени пользователя и пароля и использовать соответствующие макросы в определении модуля:

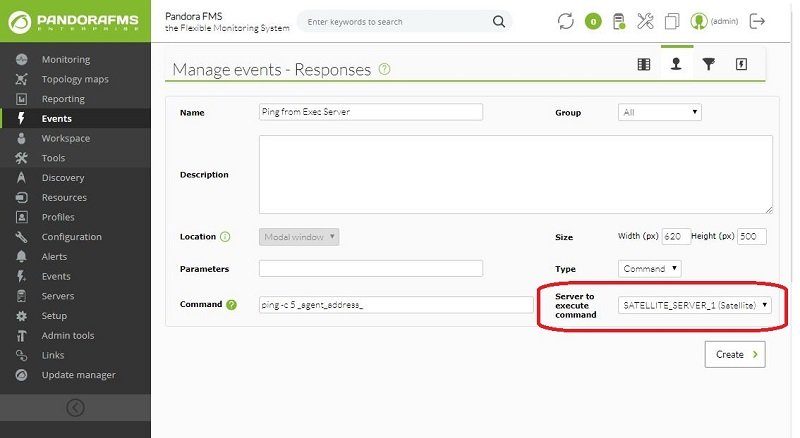

Удаленное выполнение помощников и сетевых тестов (Exec Server)

Только для серверов PFMS, установленных на GNU/Linux.

Эта функциональность позволяет выполнять некоторые действия на удаленных серверах Pandora FMS из консоли Pandora FMS. Таким образом, вы можете использовать SNMP-помощника агента, браузер MIB и event responses с удаленного сервера в дополнение к возможности делать это с сервера, на котором находится консоль. Внутри он работает через выполнение удаленных SSH-команд с консоли Pandora FMS на включенные серверы, называемые Exec Server. Это могут быть Серверы Pandora FMS или спутниковые серверы.

Конфигурация

В уже созданном Логическом Агенте с включенной удаленной конфигурацией устанавливается, что пользователь (например, «apache») с помощью пары созданных цифровых ключей (открытого и закрытого) может получить доступ к удаленному устройству, на котором размещен и настроен открытый ключ. По завершении SSH-соединение для автоматизированных процессов мониторинга уже будет настроено.

Без включенной функции удаленной конфигурации вы не сможете создавать модули Satellite с помощью помощников (wizards).

1. Из списка серверов Pandora FMS выберите один для работы в качестве Exec Server и отредактируйте его:

2. Установите флажок в поле Exec Server, введите порт и IP-адрес сервера, на котором будут запускаться нужные команды. Эту опуию может быть настроена на Network Server и/или Satellite Server.

Поскольку на данном этапе конфигурация не была завершена, тест подключения будет неудачным.

3. Чтобы пользователь примера “apache” (или эквивалентный ему) мог иметь shell, необходимо включить сервер, на котором работает Консоль Pandora FMS. В файле /etc/passwd измените следующую строку, чтобы у пользователя был действительный shell:

apache:x:48:48:Apache:/var/www:/bin/bash

4. Будет создан журнал .ssh на пути /var/www/ и предоставятся разрешения для пользователя “apache”:

mkdir /var/www/.ssh chown apache /var/www/.ssh

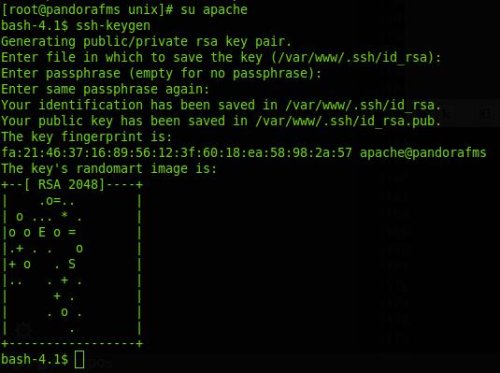

5. Теперь он должен действовать как root чтобы создать два ключа:

su apache ssh-keygen

6. Примите значения по умолчанию, нажав клавишу Enter, вы увидите примерно следующее:

Обратите внимание, где и какие имена имеют два файла созданных ключей. Это важно для вашей безопасности, а также необходимо на следующем этапе.

7. Прежде чем получить доступ по SSH к Exec Server (сервер Pandora FMS или Satellite Server), необходимо создать на этом устройстве специального пользователя pandora_exec_proxy, а также папку /home/pandora_exec_proxy/.ssh/>

sudo useradd pandora_exec_proxy -m

mkdir /home/pandora_exec_proxy/.ssh/

Не устанавливайте никаких паролей, чтобы аутентификация пользователя осуществлялась только с помощью общего и личного ключа, что обеспечивает более высокую степень безопасности.

8. Содержимое общего ключа, сгенерированного на предыдущем этапе, копируется с консоли Pandora FMS на сервер Exec Server. Для этого скопируйте содержимое файла /var/www/.ssh/id_rsa.pub (копируя и вставляя содержимого) в файл /home/pandora_exec_proxy/.ssh/authorized_keys и разрешения этого файла будут изменены:

chown -R pandora_exec_proxy /home/pandora_exec_proxy/.ssh/

9. После создания этого пользователя, с устройства, на котором запущена консоль, под пользователем «apache» вручную выполните следующую команду для проверки возможности подключения без ввода пароля (замените «ip_address» на соответствующее значение из шага 2):

ssh pandora_exec_proxy@<ip_address>

10. Отредактируйте (в консоли) файл /etc/pass так, чтобы пользователь «apache» не мог начать сессию (он может быть вызван только, являясь root, см. шаг 5):

apache:x:48:48:Apache:/var/www:/sbin/nologin

11. Для завершения работы достаточно проверить конфигурацию в разделе редактирования прокси-сервера внутри консоли Pandora FMS, проверьте индикатор тестирования:

Использование функциональных возможностей Exec Server

После настройки, в проводнике MIB, в помощниках SNMP агента и в event responses вы можете выбрать, откуда запускать запрос: с локальной консоли или с настроенного Exec Server:

Аналогично для Wizard WMI, SNMP интерфейсов и wizard SNMP агента (кроме Satellite Server):

В зависимости от сервера, выбранного при запуске Помощника, будут созданы модули, адаптированные для сервера или Satellite Server. В последнем случае модули будут записаны в удаленный конфигурационный файл, чтобы они могли быть выполнены сервером.

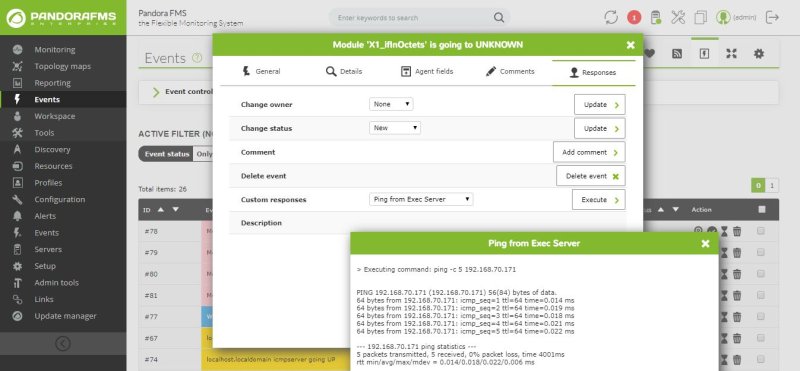

Чтобы настроить новый event response с сервера Exec Server:

Затем запустите его с какого-либо события:

Мониторинг маршрутов

Pandora FMS по умолчанию предлагает мониторинг полных маршрутов между двумя точками сети, визуально отображая путь, по которому в любой момент может осуществляться связь между этими двумя точками.

Для использования этой системы вам необходимо:

- Программный агент в исходной точке пути, который мы хотим проанализировать.

- Достижение через ICMP из исходной точки.

Анализатор маршрутов Pandora FMS использует plugin агента для построения карты пути. Этот plugin Агента использует несколько методов для сбора информации, сообщая на сервер Pandora FMS структурированную информацию.

При желании, если вы хотите выполнять сканирование путей через Интернет, рекомендуется развернуть программу MTR software на устройстве источнике пути.

Конфигурация

Версия NG 715 или Выше

Зайдите на вкладку конфигурации плагинов в вашем агенте и добавьте следующую строку:

route_parser -t <direccion_objetivo>

Где <целевой адрес> может быть IP-адресом v4 или доменным именем FQDN.

- Наконец, активируйте выполнение plugin.

Примечание

Если вы используете Агента версии старше, чем NG 715, вы должны сначала:

- Скачать plugin для анализа пути библиотеки модулей.

- Предайте плагин Программному Агенту с помощью коллекций (или вручную скопируйте файл, см. следующий рисунок):

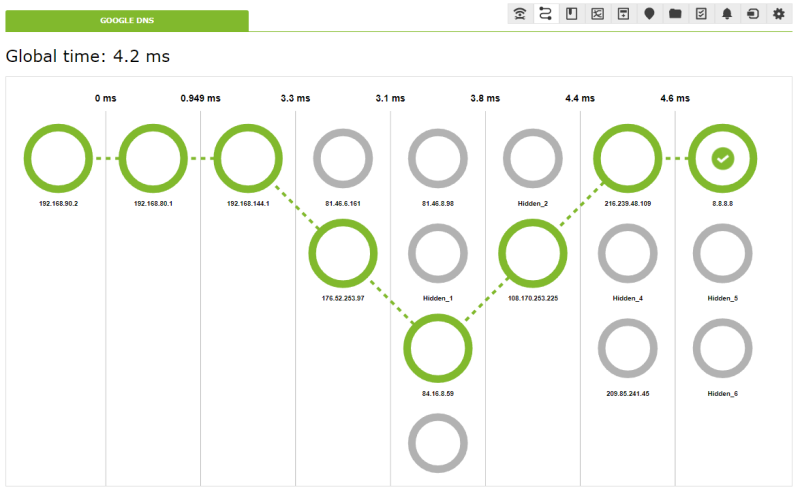

Визуализация

После настройки системы и создания отчетов появится новая вкладка просмотра Агента с путем, по которому осуществлялась коммуникация для достижения цели:

Показ примера пути к устройству в сети, отличной от сети источника (LAN-подключения):

Просмотр примера пути к 8.8.8.8 (Google's DNS) (WAN-подключения)

Home

Home