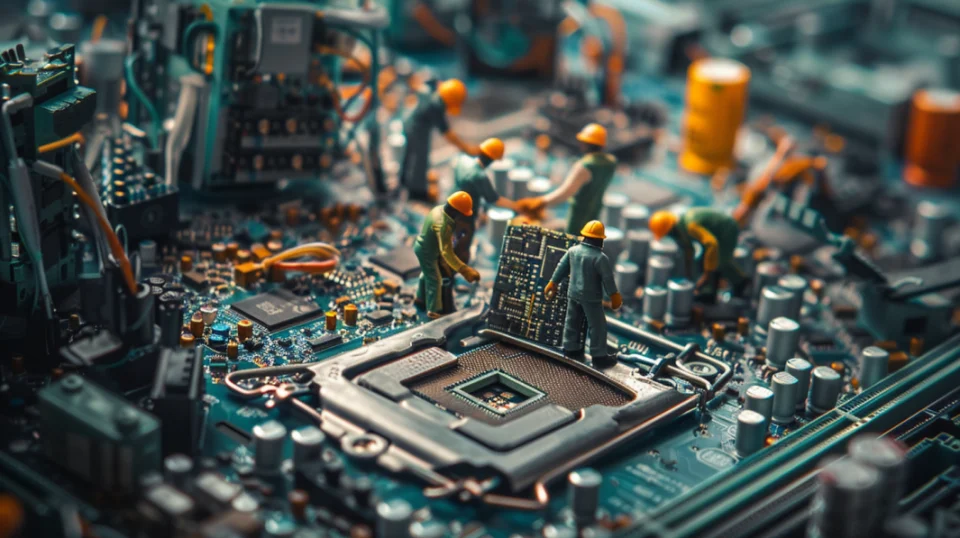

Cómo actualizar el BIOS de tu PC

Contenido: Introducción Acceso al BIOS desde Windows Alternativas de utilizar el método de Windows 10 y 11 ¿Qué significa UEFI? ¿Cuándo deberías actualizar tu BIOS? Cómo Actualizar tu BIOS Consideraciones sobre las Actualizaciones del BIOS Todo ordenador tiene su...